Напомню, что контроллер Dell Remote Access Controller6 (iDRAC6) – это специальный интегрированный контроллер, встроенный в каждый сервер Dell PowerEdge (кроме T110). Контроллер iDRAC6 предназначен для администратора сервера, предоставляя ему возможности удаленного управления, установки и восстановления системы, управления питанием вне операционной системы, установленной на сервере. В общем то эта плата аналогична контроллеру ILO в серверах Hewlett-Packard. iDRAC6 имеет собственный сетевой интерфейс (по умолчанию настроен ip адрес 192.168.0.120, который можно поменять). После настройки к данной плате можно подключиться с помощью веб-интерфейса, через SSH или Telnet, либо же по протоколу IPMI (Intelligent Platform Management Interface ).

Контроллер iDRAC6 изготовлен в виде отдельного устройства, с собственным микропроцессором и памятью, устанавливается он в специальный разъем материнской платы сервера Dell PowerEdge.

Контролер iDRAC6 можно настроить на отправку уведомлений о сбоях и ошибках на сервере через электронную почту или же по SNMP.

Одной из замечательных функций, поддерживаемых iDRAC6 — возможность аутентификации в Microsoft Active Directory. Не секрет, что стандартное имя пользователя и пароль для iDRAC6 «root» и «calvin» соответственно. И сразу после установки и настройки сервера пароль нужно сменить, однако возникает другая проблема, когда администраторов сервера несколько. Поэтому оптимально было бы настроить аутентификацию в консоли через Active Directory, когда каждый из админов заходил бы на консоль iDRAC6 с помощью своей доменной учетной записи.

Как же настроить AD аутентификацию на контроллере iDRAC6? (как настроить авторизацию AD на HP ILO2 описано здесь)

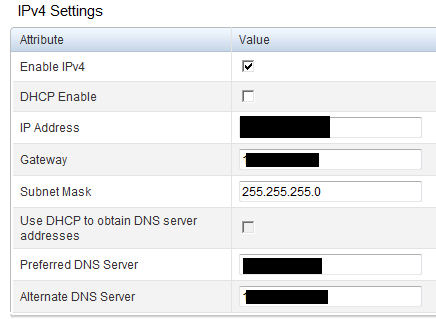

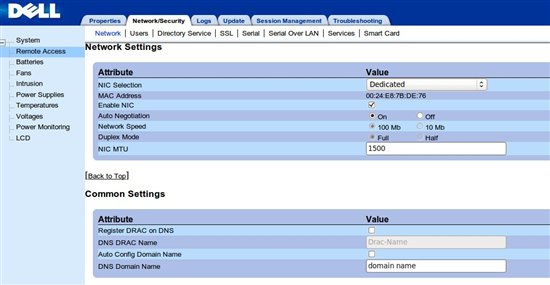

1) Укажем IP адрес и настройки DNS (ближайший контроллер домена) в iDRAC

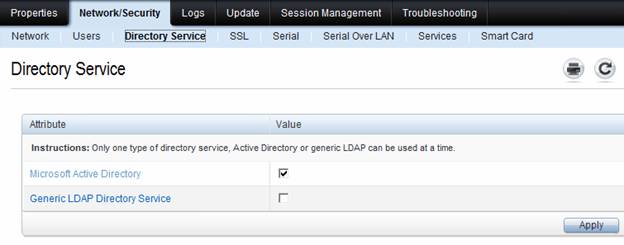

2) В разделе «Network/Security»в разделе «Directory Service» необходимо активировать опцию «Microsoft Active Directory».

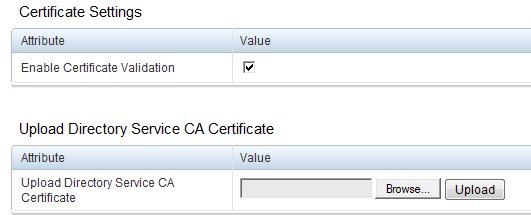

3) Активируйте проверку сертификатов с помощью опции «Enable certificate validation» и загрузите сертификат Enterprise CA.

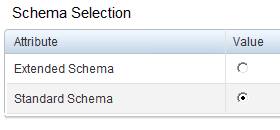

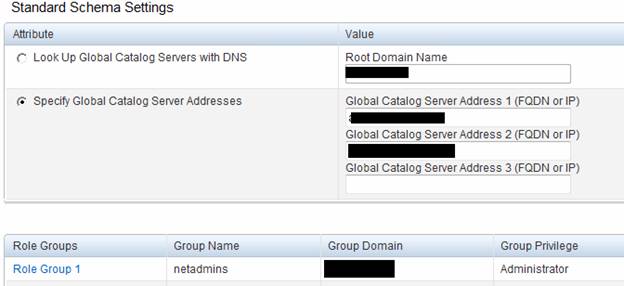

4) Выберите стандартную схему AD — «Standard Schema»

4)

Задайте полное имя (FQDN) контроллера домена, в формате dc1.winitpro.ru. Задайте группы пользователей в AD, и права, которые будут предоставлены на iDRAC членам указанных групп.

6) Наконец, необходимо проверить настройки. Для чего имеется специальная кнопка = “Test Settings” учтите, что тестовый аккаунт нужно будет указывать в формате [email protected], вместо формата «winitpro\user», который работать не будет.

не знаешь как очистить лог DRAC? а то горит лампочка ссылаясь на лог drac