В этой статье мы пошагово опишем процедуру разворачивания службы удаленного доступа Direct Access на самой свежей серверной платформе Microsoft — Windows Server 2012 R2. Вообще говоря, служба Direct Access предполагает несколько сценариев работы, мы попытаемся рассмотреть наиболее общий сценарий организации сервиса DirectAccess.

Прежде чем приступить, вкратце напомним о том, что такое служба DirectAccess. Компонент DirectAccess впервые была представлена Micrisoft в Windows Server 2008 R2 и предназначался для организации прозрачного доступа удаленных компьютеров ко внутренним ресурсам сети компании. При подключении через DA пользователь может полноценно пользоваться корпоративными и доменными сервисами, а сотрудники ИТ-поддержки управлять таким компьютеров и поддерживать его актуальном с точки зрения безопасности состоянии. По своей сути DirectAccess во многом напоминает традиционное VPN подключение к корпоративной сети. Рассмотрим основные отличия DirectAccess от VPN:

- Для установки соединения с помощью DirectAccess пользователю не нужно запускать VPN клиент – подключение осуществляется автоматически при наличия доступа в Интернет

- Для организации соединения между клиентом DA и сервером нужно открыть только 443 порт

- Компьютер пользователя обязательно должен находится в домене AD, а это значит что на него действуют все доменные групповые политики (конечно есть трюки, позволяющие запускать VPN до входа в Windows, но это обычно практически не практикуется)

- Канал связи между удаленным ПК и корпоративным шлюзом шифруется стойкими алгоритмами с использованием IPsec

- Возможно организовать двухфакторную аутентификацию с использованием системы одноразовых паролей

В чем же основные отличия версии DirectAccess в Windows Server 2012 / 2012 R2 от версии Windows 2008 R2. Основное отличие – снижение требований к смежной инфраструктуре. Так, например:

- Сервер DirectAccess теперь не обязательно должен быть пограничным, теперь он может находиться за NAT.

- В том случае, если в качестве удаленных клиентов используется Windows 8 Enterprise, разворачивать внутреннюю инфраструктуру PKI не обязательно (за аутентификацию клиентов будет отвечать Kerberos-прокси, расположенный на сервере DA)

- Не обязательно стало наличие IPv6 во внутренней сети организации

- Поддержка OTP (One Time Password) и NAP (Network Access Protection) без необходимости развёртывания UAG

Требования и инфраструктура, необходимы для развертывания DirectAccess на базе Windows Server 2012 R2

- Домен Active Directory и права администратора домена

- Выделенный (рекомендуется) сервер DA под управлением Windows Server 2012 R2, включенный в домен Windows. Сервер имеет 2 сетевые карты: одна находится во внутренней корпоративной сети, другая – в DMZ сети

- Выделенная DMZ подсеть

- Внешнее DNS имя (реальное или через DynDNS) или IP адрес, доступный из интернета, к которому будут подключатся клиенты DirectAccess

- Настроить перенаправление трафика с порта TCP 443 на адрес сервера DA

- Развернутая инфраструктура PKI для выпуска сертификатов. В certificate authority нужно опубликовать шаблон сертификата Web Server и разрешено его автоматическое получение (auto-enrollmen) (Если в качестве клиентов будут использоваться только Windows 8 — PKI не обязателен).

- В качестве клиентов могут выступать компьютеры с Windows 7 и Windows 8.x редакций Professional / Enterprise

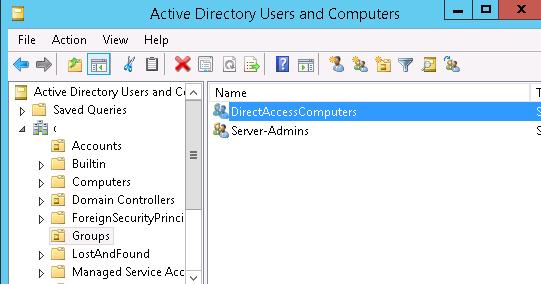

- Группа AD, в которой будут состоять компьютеры, которым разрешено подключаться к сети через Direct Access (допустим, эта группа будет называться DirectAccessComputers)

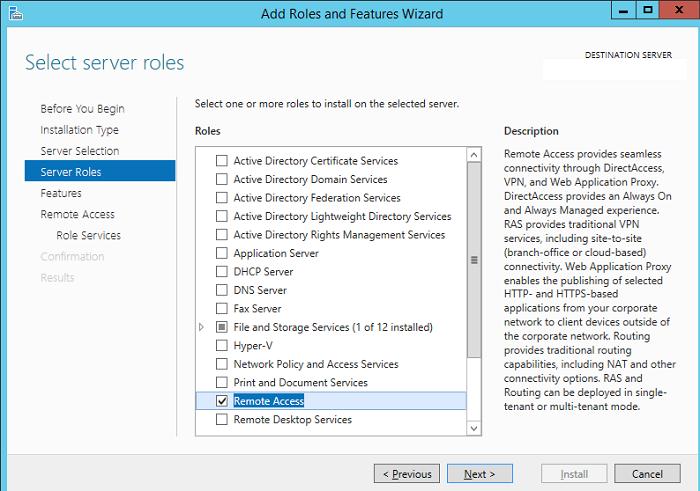

Установка роли Remote Access

Запустим консоль Server Manager и с помощью мастера Add Roles and Features установим роль Remote Access.

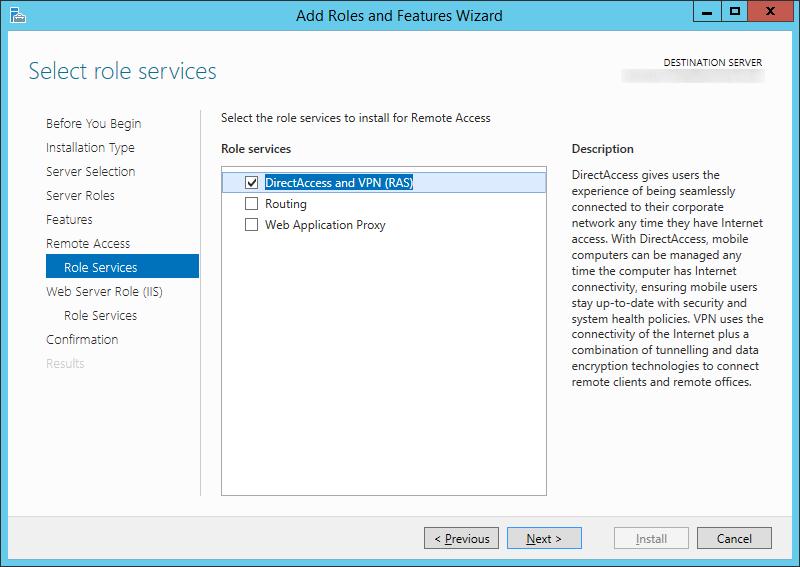

В составе роли Remote Access нужно установить службу DirectAccess and VPN (RAS).

Все остальные зависимости оставляем по умолчанию.

Настройка службы Direct Access в Windows Server 2012 R2

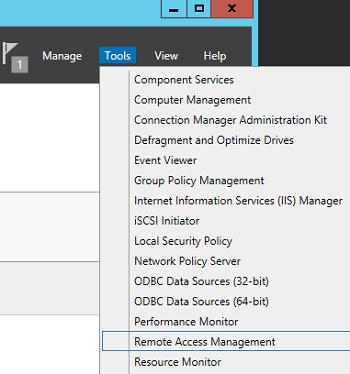

После окончания установки службы Remote Access, откройте оснастку Tools -> Remote Access Management.

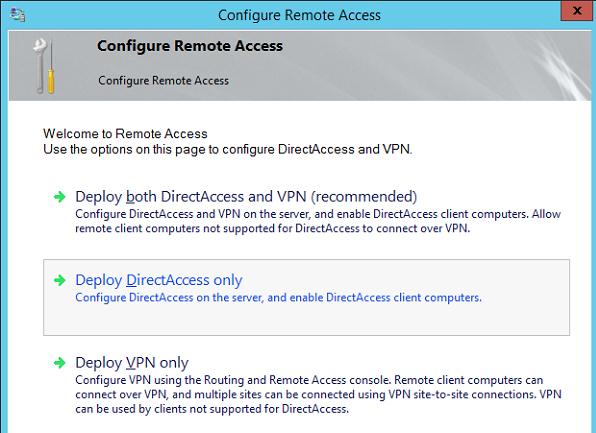

Запустится мастер настройки роли удаленного доступа. Укажем, что нам нужно установить только роль DA — Deploy DirectAccess only.

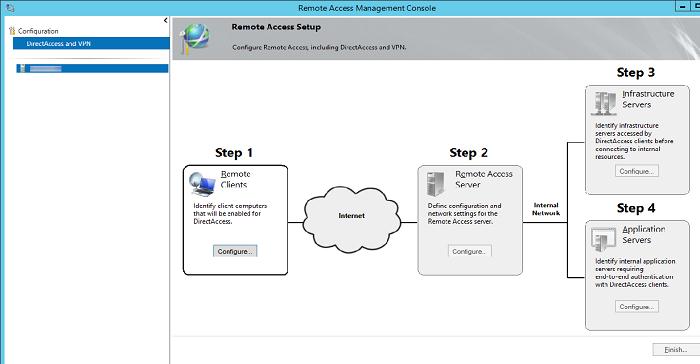

После этого должно открыться окно, в правой половине которого в графическом виде показаны четыре этапа (Step 1 – 4) настройки службы DA.

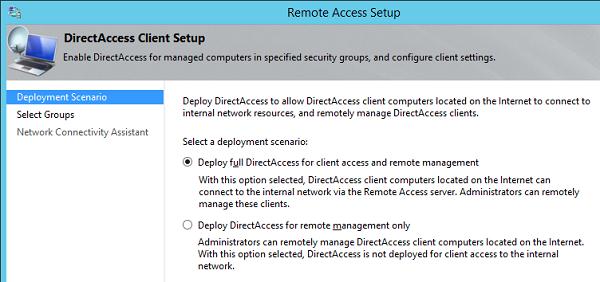

Первый этап (Step 1: Remote Clients).

Укажем, что мы разворачиваем полноценный DirectAccess сервер с возможностью доступа клиентов и их удаленного управления Deploy full DirectAccess for client access and remote management.

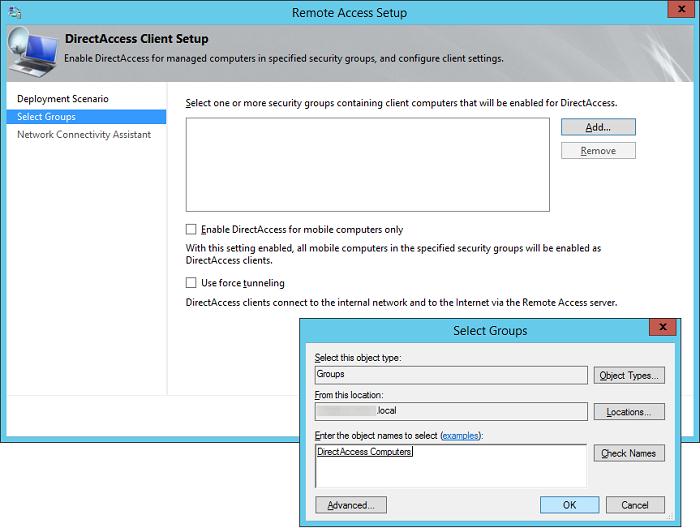

Далее, нажав кнопкуAdd нужно указать группы безопасности AD, в которой будут находиться учетные записи компьютеров, которым разрешено подключаться к корпоративной сети через Direct Access (в нашем примере это группа DirectAccessComputers).

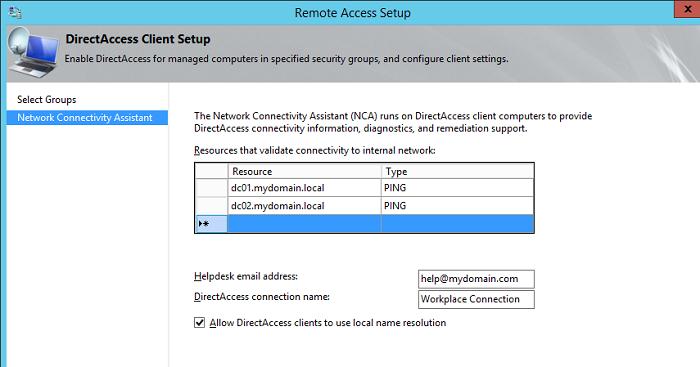

Следующий шаг – нужно указать список внутренних сетевых имен или URL-адресов, с помощью которых клиент может проверить (Ping или HTTP запрос), что он подключен к корпоративной сети. Здесь же можно указать контактный email службы helpdesk и наименование подключения DirectAccess (так оно будет отображаться в сетевых подключениях на клиенте). В случае необходимости можно включить опцию Allow DirectAccess clients to use local name resolution, позволяющую разрешить клиенту использовать внутренние DNS-сервера компании (адреса DNS серверов могут получаться по DHCP).

Второй этап (Step 2: Remote Access Server)

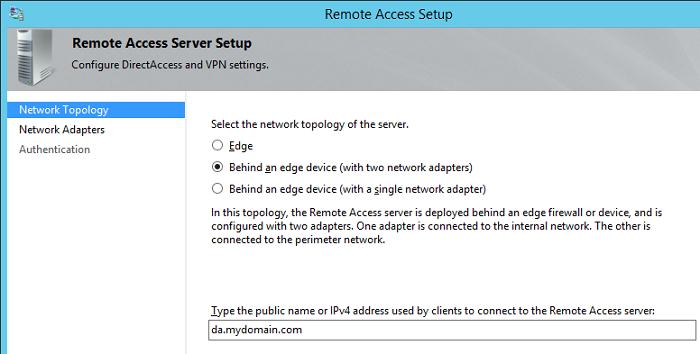

Следующий шаг — настройка сервера Remote Access. Указываем, что наш сервер удаленного доступа представляет собой конфигурацию с двумя сетевыми картами — Behind an edge device (with two network adapters), одна их которых находится в корпоративной сети, а вторая подключена напрямую в Internet или DMZ-подсеть. Здесь же нужно указать внешнее DNS имя или IP адрес в Интернете (именно с этого адреса пробрасывается 443 порт на внешний интерфейс сервера DirectAccess), к которому должны подключаться клиенты DA.

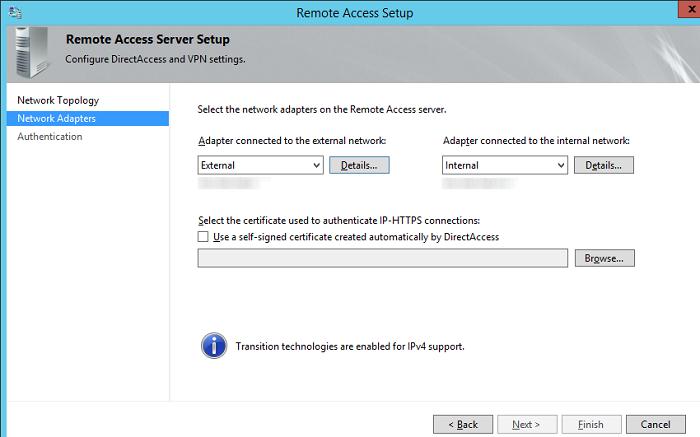

Затем нужно указать какая сетевая карта будет считаться внутренней (Internal – LAN), а какая внешней (External – DMZ).

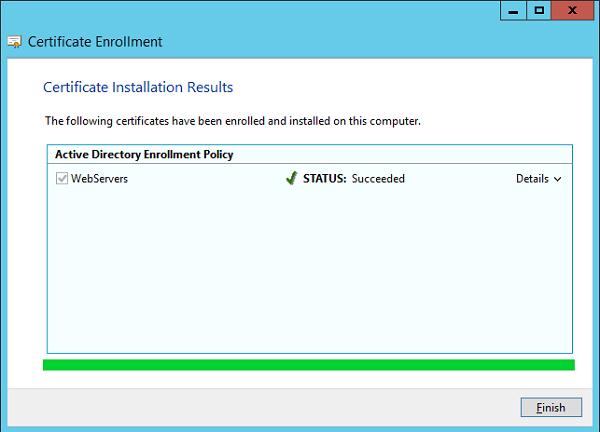

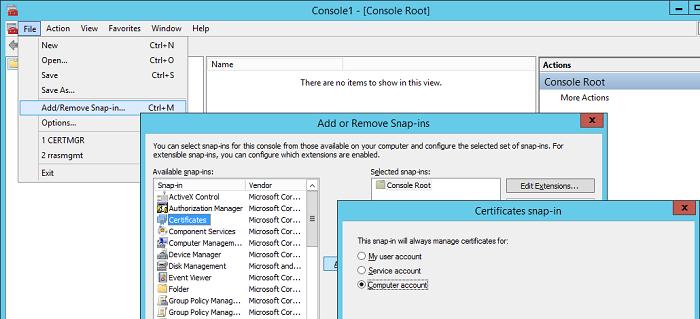

Свернем пока мастер настройки сервера Direct Access и сгенерируем сертификат сервера DA. Для этого создадим новую оснастку mmc, в которую добавим консоль Certificates, управляющую сертификатами локального компьютера (Computer Account)

В консоли управления сертификатами запросим новый персональный сертификат, щелкнув ПКМ по разделу Certificates (Local Computer) -> Personal -> Certificates и выбрав в меню All Tasks-> Request New Certificate

Запросим сертификат через политику Active Directory Enrollment Policy. Нас интересует сертификат на основе шаблона WebServers.

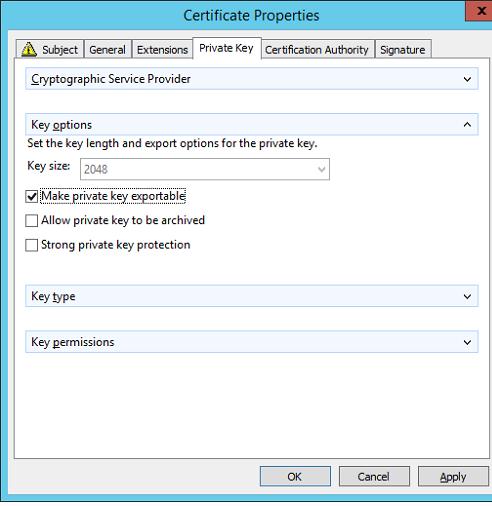

В настройках запроса нового сертификата на вкладке Subject заполним поля, идентифицирующие нашу компанию, а на вкладке Private Key укажем, что закрытый ключ сертификата можно экспортировать (Make private key exportable).

Сохраним изменения и запросим новый сертификат у CA.

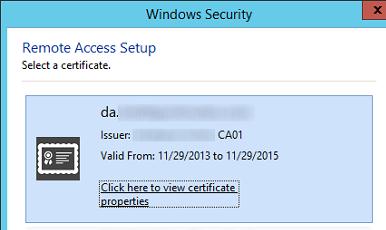

Вернемся в окно настроек сервера DirectAccess и, нажав кнопку Browse, выберем сгенерированный сертификат.

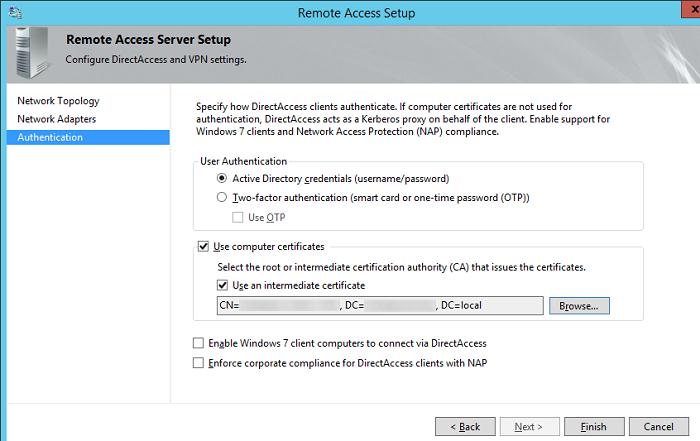

На следующем шаге мастера выберем способ аутентификации клиентов Direct Access. Укажем, что используется аутентификация по логину и паролю AD (Active Directory credentials – username/password). Отметим чекбокс Use computer certificates (Использовать сертификаты компьютеров) и Use an intermediate certificate. Нажав кнопку Browse, нужно указать центр сертификации, который будет отвечать за выдачу сертификатов клиентов.

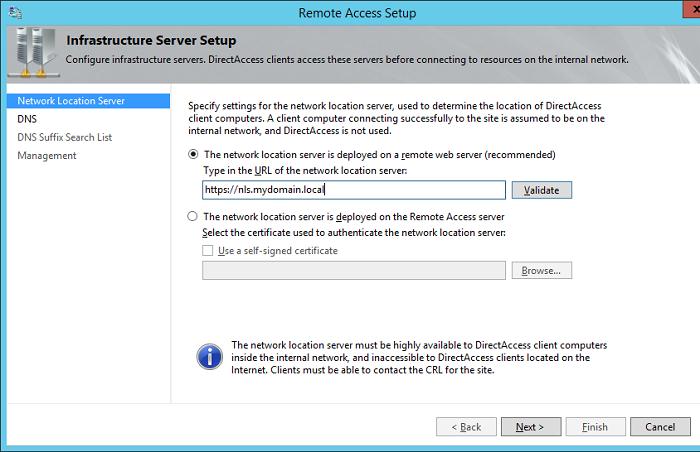

Третий этап (Step 3: Infrastructure Servers)

Третий этап – настройка инфраструктурных серверов. Нам будет предложено указать адрес сервера Network Location Server, находящегося внутри корпоративной сети. Network Location Server — это сервер, с помощью которого клиент может определить, что он находится во внутренней сети организации, т.е. не требуется использовать DA для подключения. NLS – сервером может быт любой внутренний веб-сервер (даже с дефолтной страничкой IIS), основное требование – сервер NLS не должен быть доступен снаружи корпоративной сети.

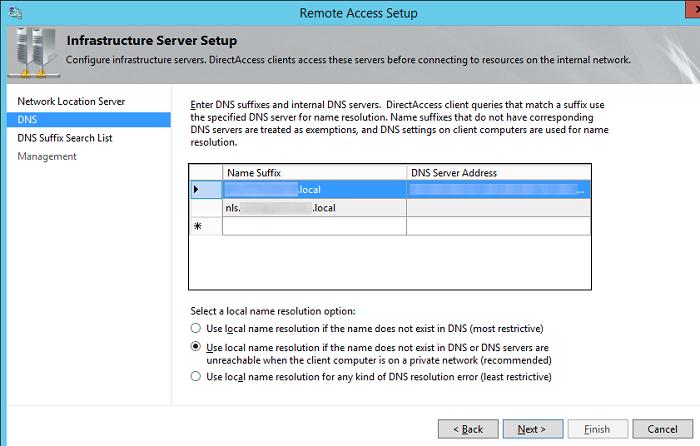

Далее укажем список DNS серверов для разрешения имен клиентами. Рекомендуется оставить опцию Use local name resolution if the name does not exist in DNS or DNS servers are unreachable when the client computer is on a private network (recommended).

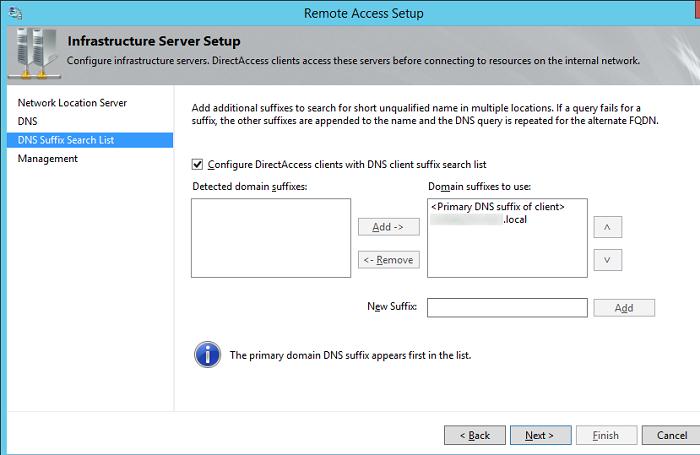

Затем укажем DNS-суффиксы внутренних доменов в порядке приоритета их использования.

В окне настройки Management ничего указывать не будем.

Четвертый этап (Step 4: Application Servers)

Этап настройки серверов приложений. На этом этапе можно настроить дополнительную аутентификацию и шифрование трафика между внутренними серверами приложений и клиентами DA. Нам это не требуется, поэтому оставим опцию Do not extend authentication to application servers.

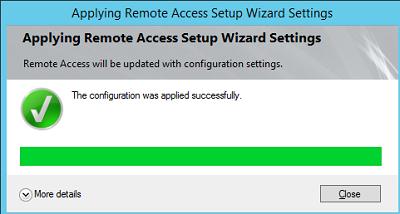

На этом мастер настройки роли Remote Access завершен, нам осталось сохранить изменения.

После окончания работы мастер создаст две новых групповых политик DirectAccess Client Settings и DirectAcess Server Settings, которые прикреплены к корню домена. Их можно оставить там, либо перелинковать на нужный OU.

Тестируем работу Direct Access на клиенте Windows 8

Чтобы протестировать работу Direct Access с клиента, добавим это компьютер (напомним, что это должен быть ПК с Windows 8.X Enterprise ) в группу DirecAccessCompurers, обновим на нем групповые политики (gpupdate /force).

Отключаем тесовую машину от корпоративной сети и подключаемся в интернету через Wi-Fi. Система автоматически подключается к корпоративной сети через DirectAccess, о чем свидетельствует статус Connected значка Workplace Connection (именно так мы назвали наше подключение при настройке сервера) в списке сетей.

Наличие подключения к сети через DirectAccess можно проверить с помощью PowerShell команды:

Get- DAConnectionStatus

Если она возвращает ConnectedRemotely, значит подключение DA к корпоративной сети

жаль Remote Access глючит в 2012 уже 2 раза пробовал.

Windows 7 и Windows 8.1 Professional не поддерживаются. http://technet.microsoft.com/library/dn636118.aspx

Где ты это вычитал? По ссылке на оборот написано что поддержка Win7 и win8 соответсствено про и интерпрайс.

По ссылке как раз и нет инфы про PRO версии 7ки и 8ки

Подскажите в чем может быть дело. Получаю сертификат. Когда пытаюсь его использовать выдает ошибку:

Не допустимое имя субьекта сертификата CN=***.local Выберите сертификат с допустимым именем субьета.

Что нужно вводить в поля индентифицирующие компанию в сертификате уже все перепробовал. Установка удаленного доступа эти сертификаты не пинимает.

и смысл DMZ cразу теряется.

но за статью большое спасибо. всё сделал, но с одним интерфейсом и с самоподписанным сертифкатом.

единственное что не понятно, не заработало когда AD домен назывался так же как и внешний домен domain.ru. пришлось переделывать с доменом AD domain.internal

Огромное спасибо за статьи. Потихоньку вникаю…

Подскажите пожалуйста как половчее настроить доступ к рабочему компу/десктопу из дома через интернет?

Я честно сказать путаюсь, куда нужно копать, в сторону VPN или Direct Access?

Спасибо большое

VPN гораздо проще в настройке, сопровождении и понимании, чем Direct Access. Последний в большей степени ориентирован на большие компании с большим количеством мобильных сотрудников.

Если доступ организуете только для себя (+/- пару/десяток человек), лучше VPN (https://winitpro.ru/index.php/2014/01/16/nastrojka-vpn-servera-na-baze-windows-server-2012-r2/)

Огромное спасибо!

Подскажите. А как в случае с DirectAccess будет происходить смена пароля у пользователя.

При использовании DirectAccess пароль меняется точно так же как и на обычном компьютере в составе домена (CTRL+ALT+DEL или при входе в систему).

Т.к. защищенный туннель устанавливается до входа пользователя в систему и компьютер всегда видит домен (при наличии интернет подключения)

Написано что:

При настройке мастера все идет хорошо, но после запуска конфигурации пишет что «Сетевой адаптер не включен». Если галочку IPv6 в настройках адаптера включить, то такой ошибки нет, но тогда в настройках на 2 шаге внешний адаптер имеет ipv6 адрес.

На этапе развертывания инфраструктурного сервера какая-то ересь. Ввожу _https://nls..loc/, а в ответ «не удается разрешить этот url-адрес в допустимый Ip-адрес.

А руками с сервера это имя резолвится?

У меня то же самое. Если пинговать по имени или зайти через IE по адресу _https://nls…..local/ то ответ от сервера NLS есть. Но в Direct Access ошибка при добавлении не удается разрешить этот url-адрес в допустимый Ip-адрес»

Если тип вашей записи в DNS для сервера NSL — CNAME, попробуйте заменить его на запись типа A.

Либо смотрите в сторону патча для WS 2012 R2: _https://support.microsoft.com/en-us/help/3047280/the-url-cannot-be-resolved-error-in-directaccess-and-routing-failure-o

Что-то по ссылке ничего скачать не получается. Выбрасывает на какую-то общую страницу Microsoft.

После настройки получаю:

«ОШИБКА.

Ни один из корпоративных DNS-серверов (fd34:4969:86c4:7777::ac10:3,fd34:4969:86c4:7777::ac10:2), используемых клиентами DirectAccess для разрешения имен, не отвечает. Это может повлиять на возможность подключения клиентов DirectAccess к корпоративным ресурсам.

ПРИЧИНЫ.

DNS-серверы предприятия fd34:4969:86c4:7777::ac10:3,fd34:4969:86c4:7777::ac10:2 не отвечают.»

Хотя в настройках сервера инфраструктуры прописаны сервера:

172.16.0.3,172.16.0.2

Эти сервера работают и отвечают.

Подскажите, куда копать?

Попробуйте удалить все IPv4 записи в настройках суффиксов зон (шаг 3) и нажать кнопку Detect. Должен появится адрес в формате IPv6, который указывает на адрес службы DNS64.

Либо руками попробовать добавить адреса fd34:4969:86c4:7777::ac10:3, fd34:4969:86c4:7777::ac10:2 в качестве IP адресов внутренней сетевой.

Благодарю. Detect — помог.

Спасибо за подробную статью!

На этапе настройки сети затык, оба сетевых адаптера внешний и внутренний имеют доменный профиль, подскажите пожалуйста как можно обойти?

У меня тоже на этапе настройки сети возникает проблема. Выдает сообщение, что оба сетевых адаптера, внешний и внутренний, имеют доменный профиль, подскажите пожалуйста как можно решить данную проблему?

DirectAccess требует, чтобы один из сетевых адаптеров был внешним с типов профиля Public или Private.

Определение типа профиля выполняется службой NLA и если с внешнего сетевого интерфейса доступны внутрении контроллеры домена / DNS сервера, профиль определяется как доменный.

Попробуйте на встроенном windows файерволе создать правило, блокирующее доступ с адреса внешнего интерфейса к ip адресам внутренних DC/DNS серверов. (после того, как вы создадите правило, нужно будет отключить/включить LAN на сервере.)

Так и делал, но на вспомогательном КД, не получалось, не учел что directaccess не совместима с ролью КД. На другом серваке в домене с блокирующим правилом на фаерволе все получилось.

Из текста идет противоречие: в одном месте написано «В качестве клиентов могут выступать компьютеры с Windows 7 и Windows 8.x редакций Professional / Enterprise», а ниже «напомним, что это должен быть ПК с Windows 8.X Enterprise». Все таки — могут ли компьютеры с ОС редакции Professional подключаться по Direct Access?

Вот список ОС, поддерживающих DirectAccess:

Windows 10 Enterprise

Windows 10 Education

Windows 8.1 Enterprise

Windows 7 Enterprise

Windows 7 Ultimate

Похоже даже Pro не подходит….

Не легче было просто тип профиля на интерфейсе поменять на Public?

А как ограничивать доступ сетям\хостам через DA, чтоб доступ біл не ковсем ресурсам, а только к указаным?

С DA не работал довольно давно. Насколько я помню. вам нужно настроить firewall или что-то наподобие TMG для ограничения доступа по хостам или подсетям.

Еще вариант — распространить на Direct Access клиентов особую групповую политику с настройками файервола, в которой вы опишите какой доступ должен работать у внешних клиентов (см. статью https://winitpro.ru/index.php/2018/12/06/nastrojka-pravil-windows-firewall-gpo/)

А если на самом сервере с DA ограничить на брендмауэре исходящие соединение ко всем сетям\хостам, кроме тех к которым досутп нужно оставить?

Какое ip адреса получают клиенты DA?

IPv6 адреса.

Диапазон можно получить на DA сервере:

Get-RemoteAccess | select ClientIPv6Prefixт.е. если ipv6 отключен на клиенте, например через реестр, то работать не будет?

есть ли способ клиентам DA давать ардеса ipv4, из своего vlan со совим DHCP?

IPv6 абсолютно точно должен быть включен на клиенте и сервере. Несмотря на то, что фактически вы используете для подключения через Интернет протокол ipv4, но при доступе между вашим клиентом и DA используется инкапсулция 6to4 или teredo.

Т.е. если у меня на клиентах отключен IPv6 в реестре, то работать не будет?

Насколько я пнмню, да, должен быть включен IPv6. Есть нюанс со всяким teredo и 6to4, но проверить просто негде.

Встречал в некоторых гайдах пункт о том что на «внешней»сетевой карте не нужно настраивать шлюз…

Правильно?

Вот у человека указано, что шлюз не нужно ставить на внутреннем интерфейсе:

_https://directaccess.richardhicks.com/2013/06/19/network-interface-configuration-for-multihomed-windows-server-2012-directaccess-servers/

This is absolutely critical and one of the most common mistakes made when configuring a multihomed DirectAccess server. On a server with multilple network interfaces there can be only one default gateway, and the gateway must reside on the External network interface.

Марушурты на внутреннем интефейсе к вашим внутренним подсетям придется добавить в статическую таблицу маршрутизации через

route add xxxx -p.Добрый день!

DA установил, все вроде работает, клиенты подключаются, но в мониторинге не отображаются подключенные клиенты DirectAccess, причем клиенты подключенные через VPN отображаются в мониторинге.

Куда копать?

Командлет Get-RemoteAccessConnectionStatistics что показывает?

Такая же проблема. Командлет Get-RemoteAccessConnectionStatistics ничего не показывает, и ошибки не выдаёт. Настройка с одним адаптером.

добрый

что можете сказать про динамическую группу Domain Computers ?

из документации по Direct access:

An Active Directory security group is required to contain the computers that will be configured as DirectAccess clients. If a security group is not specified when configuring DirectAccess client settings, by default the client GPO is applied on all laptop computers in the Domain Computers security group.

реально Direct access может сам понять где ноуты а где обычные компы? вопрос к тому как создавать динамическую группу для ноутбуков. вот есть у меня ноуты, они в OU=notebooks. Но придется вручную заводить каждый ноут в группу безопасности DirectAccessComputers

ответ на свой вопрос нашел, впервый раз развернул directaccess и все стало сразу понятно. действительно параметр mobile computers only работает как надо, вероятно по атрубутам электропитания понимает что это именно ноут, а не комп.

интересно вот что, я хочу включить удаленный станционарный компьюетер в directaccess, и вот тут параметр mobile computers only уже будет мешать. придется делать группу безопасности, и скриптом наполнять ее.

хотя в том же Azure AD есть динамические группы устройств