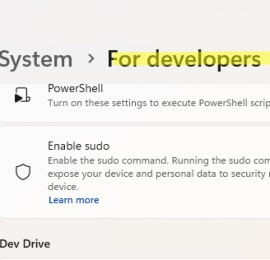

Начиная с билда 24H2, в Windows 11 доступна встроенная команда sudo, которую можно использовать для запуска команд с правами администратора прямо из непривилегированной сессии cmd/PowerShell....

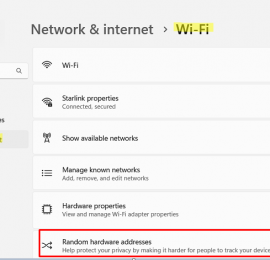

В Windows 10 и 11 доступна функция «случайный MAC адрес» для рандомизации аппаратного (MAC адреса) сетевой карты, используемого для подключения к Wi-Fi сетям. Основный задачи этой функции – повышение конфиденциальности и анонимности пользователя, сокращение возможностей отслеживания устройства и сбора данных о...

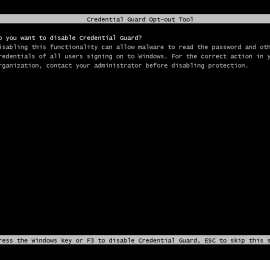

Функция безопасности Credential Guard в современных версиях Windows используется для защиты учетных записей от кражи и несанкционированного использования (в том числе атак Pass-the-Hash и Pass-the-Ticket). Защита Credential Guard реализуется за счет изоляции NTLM хэшей, билетов Kerberos и других секретов в защищенной...

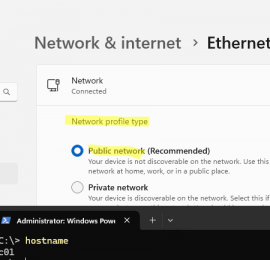

На контроллерах домена с Windows Server 2025 встречается проблема, когда после перезагрузки сервер неправильно идентифицирует сеть как Public (Общедоступная) вместо Domain (Доменная). Если у вас ряд правил файервола Windows Defender привязаны к профилю (типу) сети, это может вызвать проблемы с сетевой...

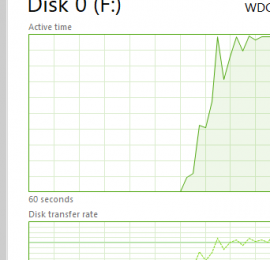

Некоторый запущенные процессы могут сильно нагружать диск в Windows операциями ввода/вывода (до 100%), парализуя нормальную работу других приложений. В этой статье мы рассмотрим базовые инструменты Windows, которые можно использовать, чтобы найти процессы, который сильно нагружает дисковую подсистему....

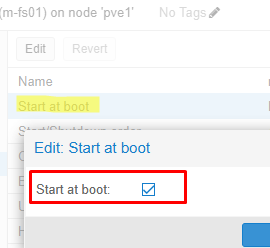

По умолчанию Proxmox автоматически не запускает виртуальные машины при загрузке сервера. Нужные виртуальные машины нужно запускать вручную. Однако вы можете включить для ВМ автоматический запуск при старте хоста Proxmox....

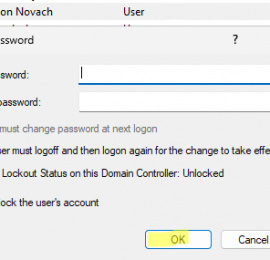

Неочевидная возможность создать учетные записи пользователей Active Directory без пароля (с пустым паролем) является одной из угроз безопасности домена. В этой статье мы рассмотрим, можно ли создать в домене пользователей без пароля, как найти и отключить таких пользователей....

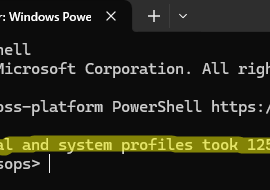

На разных компьютерах периодически встречаю проблему очень долгого запуска консоли PowerShell, вплоть до нескольких минут. Это влияет как на запуск самой командной оболочки powershell.exe/pwsh.exe, так и на время выполнения PowerShell скриптов, которые стартуют через GPO или по расписанию через планировщик задач...

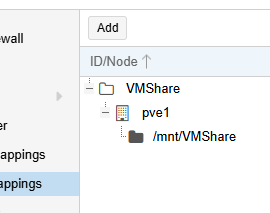

В релизе Proxmox VE 8.4 появилась возможность создавать общие директории на хосте для прямого доступа из виртуальных машин (аналог общих папок в VMware Workstation). Виртуальные машины могут получать прямой доступ (без использования сети) к общим директориям (файлам) на хосте Proxmox с...

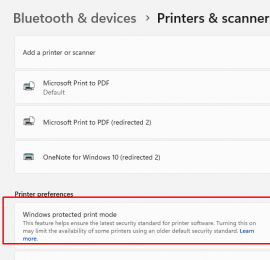

Защищенный режим печати (Windows Protected Print Mode, WPP) эта новая функция подсистемы печати, представленная в Windows 11 24H2 и Windows Server 2025. После включения WPP вам больше не нужно устанавливать в Windows драйвера печати для конкретных моделей принтеров от различных вендоров....

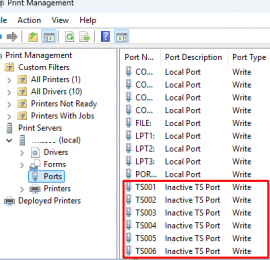

Одной из распространённых проблем при использовании терминального (RDS/RDP) сервера, на который пробрасываются локальные принтеры с компьютеров пользователей в режиме RD Easy Print, заключается в большом количестве неактивных TS портов печати от перенаправленных принтеров (Inactive TS Port), которые накапливаются со временем. Все...

В этой статье мы рассмотрим процесс развертывания виртуальной машины с Windows на гипервизоре Proxmox VE. Подробно рассмотрим базовые рекомендации и best practices по оптимальным параметрам ВМ, установке, и запуску гостевой Windows Server в виртуальной машине Proxmox....