Windows позволяет сохранить пароль, используемый для подключения к беспроводной Wi-Fi сети. Благодаря этому, если эта Wi-FI сеть оказалась в зоне досягаемости вашего сетевого адаптера, Windows может автоматически подключиться к ней, не запрашивая пароль. В этой статье мы покажем, как извлечь сохраненные пароли Wi-Fi сетей в Windows 10, перенести список сохраненных беспроводных сетей с ключами безопасности на другие компьютеры и как удалить (забыть) определенные WLAN.

Просмотр пароля активного Wi-Fi подключения в Windows 10

Если ваш компьютер подключен к Wi-Fi сети, вы можете посмотреть ее пароль (ключ) в панели управления:

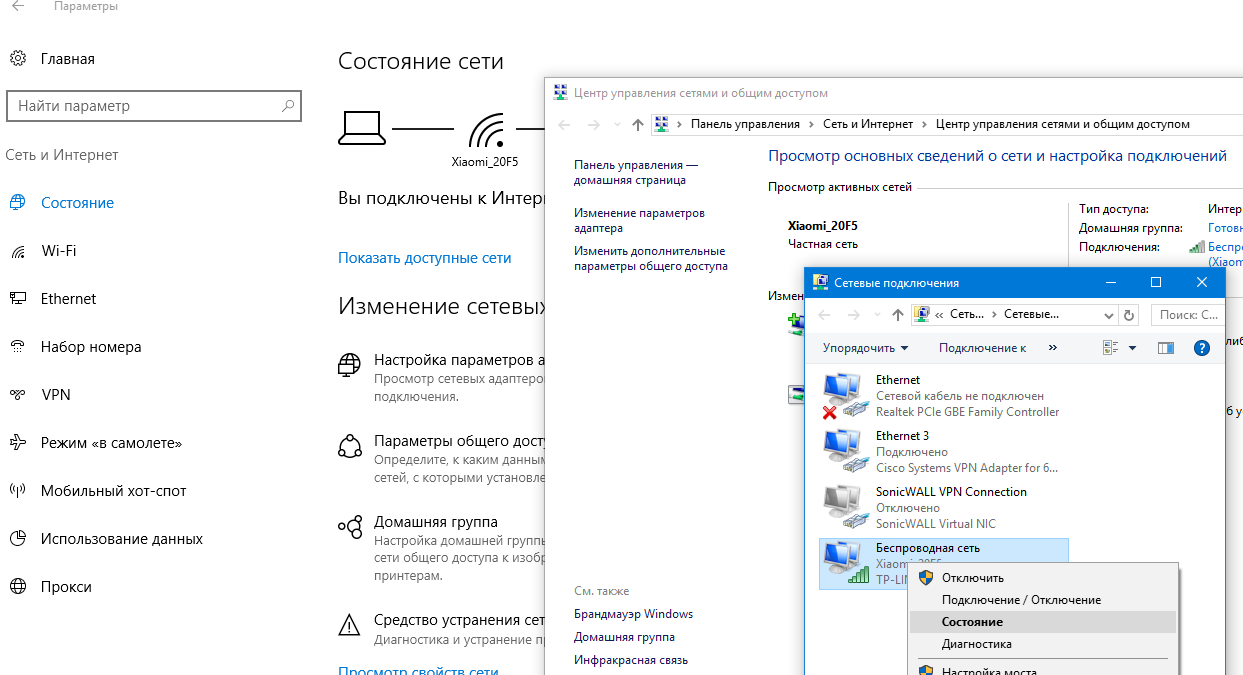

- Нажмите Пуск -> Параметры -> Сеть и интернет -> Центр управления сетями и общим доступом -> Изменение параметров адаптера (Settings -> Network & Internet -> Status -> Network and Sharing Center -> Change adapter settings);Чтобы сразу попасть раздел управления сетевыми адаптерами, достаточно выполнить команду ncpa.cpl.

- Щелкните правой кнопкой по вашему Wi-Fi адаптеру и выберите в меню пункт “Состояние” (Status);

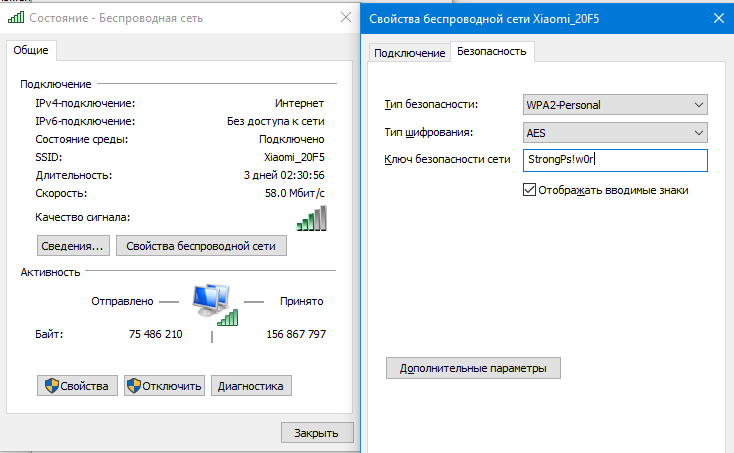

- Перейдите на вкладку “Безопасность” (Security), выберите чекбокс “Отображать вводимые знаки” (Show characters);

- Ключ безопасности (пароль) подключенной (активной) Wi-Fi сети содержится в этом поле.

Как вывести сохранённые пароли Wi-Fi в Windows 10 через командную строку?

Выше мы показали, как найти пароль для текущего Wi-Fi подключения в Windows 10. Однако вы можете вывести пароль любой сети, к которой подключался ваш компьютер ранее. Эту информация доступна только в командной строке с помощью утилиты netsh.

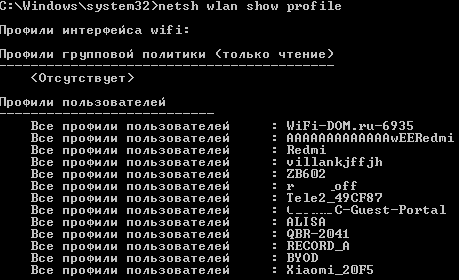

При подключении к Wi-Fi сети Windows создает для нее WLAN профиль, содержащий имя сети (SSID), пароль (ключ безопасности) и ряд параметров безопасности Wi-Fi, используемых для подключения к точке доступа. Вы можете вывести список сохраненных WLAN профилей с помощью команды:

netsh wlan show profile

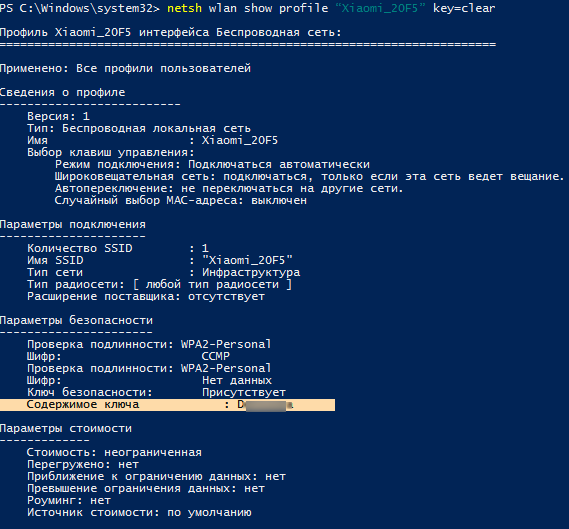

Чтобы получить информацию по профилю конкретной WLAN и сохраненный пароль, нужно указать ее SSID. Например:

netsh wlan show profile “Xiaomi_20F5” key=clear

Профиль Xiaomi_20F5 интерфейса Беспроводная сеть: ======================================================================= Применено: Все профили пользователей Сведения о профиле -------------------------- Версия: 1 Тип: Беспроводная локальная сеть Имя : Xiaomi_20F5 Выбор клавиш управления: Режим подключения: Подключаться автоматически Широковещательная сеть: подключаться, только если эта сеть ведет вещание. Автопереключение: не переключаться на другие сети. Случайный выбор MAC-адреса: выключен Параметры подключения --------------------- Количество SSID : 1 Имя SSID : "Xiaomi_20F5" Тип сети : Инфраструктура Тип радиосети: [ любой тип радиосети ] Расширение поставщика: отсутствует Параметры безопасности ---------------------- Проверка подлинности: WPA2-Personal Шифр: CCMP Проверка подлинности: WPA2-Personal Шифр: Нет данных Ключ безопасности: StrongPa$w01rd Параметры стоимости ------------- Стоимость: неограниченная Перегружено: нет Приближение к ограничению данных: нет Превышение ограничения данных: нет Роуминг: нет Источник стоимости: по умолчанию

Сохраненный пароль Wi-Fi сети указан в поле “Ключ безопасности”.

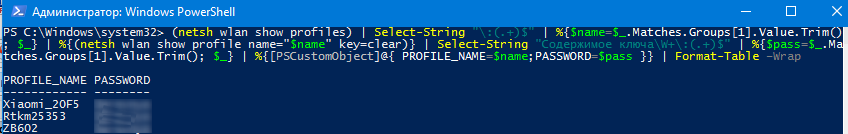

Как вывести все сохраненные пароли Wi-Fi сетей с помощью PowerShell?

С помощью PowerShell можно вывести список всех сохраненных сетей и паролей.

Однострочник PowerShell для вывода всех паролей WLAN профилей для русской версии Windows 10:

(netsh wlan show profiles) | Select-String "\:(.+)$" | %{$name=$_.Matches.Groups[1].Value.Trim(); $_} | %{(netsh wlan show profile name="$name" key=clear)} | Select-String "Содержимое ключа\W+\:(.+)$" | %{$pass=$_.Matches.Groups[1].Value.Trim(); $_} | %{[PSCustomObject]@{ PROFILE_NAME=$name;PASSWORD=$pass }} | Format-Table –Wrap

Для английской версии Windows:

(netsh wlan show profiles) | Select-String "\:(.+)$" | %{$name=$_.Matches.Groups[1].Value.Trim(); $_} | %{(netsh wlan show profile name="$name" key=clear)} | Select-String "Key Content\W+\:(.+)$" | %{$pass=$_.Matches.Groups[1].Value.Trim(); $_} | %{[PSCustomObject]@{ PROFILE_NAME=$name;PASSWORD=$pass }} | Format-Table –Wrap

| Format-Table -AutoSize | Out-File $env:USERPROFILE\Desktop\WiFiPass.txt

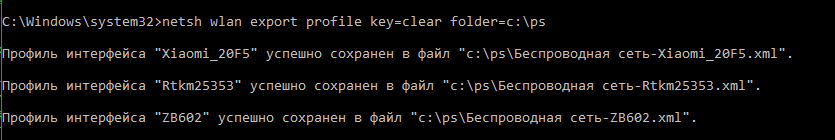

Экспорт/импорт WLAN профилей в Windows

Вы можете экспортировать настройки любого сохраненного WLAN профиля вместе с ключом безопасности Wi-Fi сети в XML файл и затем импортировать его на другой компьютер.

Для экспорта WLAN профиля используется команда:

netsh wlan export profile name="Xiaomi_20F5" key=clear folder=c:\ps

Либо вы можете экспортировать все сохраненные профили беспроводных сетей (для каждого профиля создается отдельный xml файл с SSID в качестве имени):

netsh wlan export profile key=clear folder=c:\ps

Теперь вы можете передать XML файлы с настроенными профилями на другой компьютер с Windows (или распространить их политиками) и импортировать сохраненные WLAN профили для всех пользователей компьютера командой:

netsh wlan add profile filename="c:\ps\Беспроводная сеть-Xiaomi_20F5.xml" user=all

Или можно импортировать сохраненную Wi-Fi сеть только текущему пользователю:

netsh wlan add profile filename="c:\ps\Беспроводная сеть-Xiaomi_20F5.xml" user=current

Теперь, если любая из импортированных Wi-Fi сетей окажется в пределах досягаемости беспроводного адаптера компьютера, он автоматически подключится к ней.

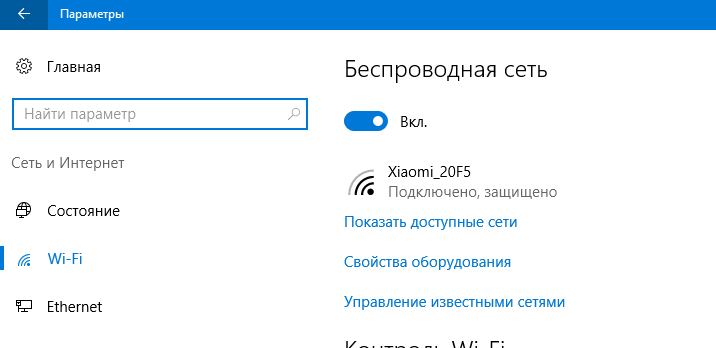

Удалить сохраненную Wi-Fi сеть в Windows 10

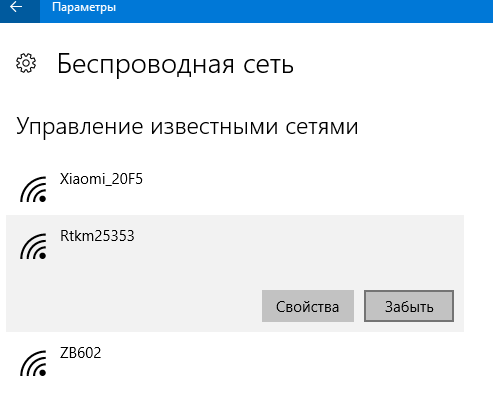

Вы можете удалить сохраненную сеть Wi-Fi через в параметрах Windows. Перейдите в раздел Сеть и Интернет -> Wi-Fi -> Управление известными сетями.

Перед вами появится список ранее сохраненных беспроводных профилей для ранее используемых сетей. Выберите SSID сети, которую нужно удалить и нажмите кнопку Забыть.

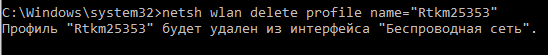

Также можно удалить (забыть) сохраненную Wi-Fi сеть из командной строки с помощью утилиты netsh. Укажите имя WLAN профиля, который вы хотите удалить, например:

netsh wlan delete profile name=”Rtkm25353”

Профиль "Rtkm25353" будет удален из интерфейса "Беспроводная сеть".

Если вы хотите удалить сразу все сохранённые Wi-Fi сети, выполните команду:

netsh wlan delete profile name=*

Спасио! оч. полезно.

Узнать пароли списком, в развернутом виде, можно с помощью простенькой программы-утилиты WirelessKeyView. Такой способ, думаю, иногда самый надежный и быстрый. А так все правильно…

Меня больше интересует вопрос, как С НУЛЯ (не имея под рукой шаблонного .xml файла) создать новое подключение к СКРЫТОЙ сети, используя лишь командную строку / powershell… Неужели придётся всё это выучивать и набирать .xml-файл в командной строке вручную:

IMPORT{SSID}

ESSauto

WPA2PSKAESfalse

passPhrasefalse{password}

false ? (а после импорта настраивать всё остальное с помощью netsh)

Кстати, тоже, не понятно, как в командной строке/powershell вручную подключиться к уже сохранённой скрытой сети, если netsh выдаёт ошибку…

И да, благодаря выключению MAC Randomization можно ещё сделать белый список разрешённых устройств…

По поводу распространения файла профиля политикой:

Не смотря на то, что хоть и сам файл профиля генерируется исключительно на компьютере с Wi-FI адаптером, то, наверное, надо хотя бы Bluetooth-сетку настроить/выводить Ethernet-кабель, чтобы хоть кто-то как-то мог получить файл профиля Wi-Fi сети… Правда, у некоторых бюджетных ноутбуках нет Bluetooth, на планшетах Ethernet (толку тогда от этого файла, если быстрее вручную подключиться из UI, чем найти человека с флешкой?)…

Чем не устраивало окно беспроводных сетей в WinXP? Даже в Vista не было столько неудобств с перенастройкой/подключением к Wi-Fi, чем сейчас! Взять хотя бы банальное копирование пароля из SMS`ки…

RTFM

Единственный «костыль» в netsh wlan подключения к скрытой сети (опять же, намусорив в системе сохранённым профилем):

set profileparameter name="имя профиля с сохранённой скрытой сетью" ConnectionMode=autoдождаться, пока винда одумается и подключится… –

set profileparameter name="имя профиля с сохранённой скрытой сетью" autoSwitch=no ConnectionMode=manual(чтобы не было ошибки 0x80011: Невозможно задать автопереключение для профиля ручного подключения).Maxim, нет такого, нигде! И к чему вообще?

Выходит, вместо простой команды, приходится иметь скрипт: https://stackoverflow.com/a/64288875

Хотя, зачем? Имея шаблонный .xml файл профиля, можно и без powershell обойтись… Обидно, что не существует способа подключиться к скрытой сети не используя графический интерфейс и не сохраняя профиль в системе. Так и ничего не изменилось… https://winitpro.ru/index.php/2013/05/23/upravlenie-besprovodnymi-setyami-v-windows-8/#comment-81999

Неужели нельзя было дать возможность предварительного просмотра коментария? Или хотя бы дать возможность исправить коментарий, пока cookies действительны… Представляете, сколько в IT-блоге коментариев утратило \\обратные косые\\, >угловые скобки<? Почему достоверность некоторых команд из-за какого-то

поганогодвижка должна страдать?про MACRandomization:

<MacRandomization xmlns="http://www.microsoft.com/networking/WLAN/profile/v3"><enableRandomization>false</enableRandomization>

</MacRandomization>

netsh неадекватен тем, что подключится к сети может только если

профиль сети сохранён + сеть вещает SSID (т.е. игнорирует nonBroadcast=yes или

<SSIDConfig><nonBroadcast>false</nonBroadcast></SSIDConfig>).Я тут переделал ваш скрипт powershell теперь он работает на любой версии Windows хоть английская, хоть японская, зачем в комментах удаляют комментарии с ссылками на гитхаб ладно

если не прав сорян я про комменты

Все ссылки модерируются 🙂

За скрипт спасибо!

из года в год, всё больше проблем….. на кой было убирать интерфейс для данного функционала….

Можно скрыть сохраненный пароль, лтшив всех кроме system права на чтение в ветку реестра:

HKEY_CLASSES_ROOT\AppID\{86F80216-5DD6-4F43-953B-35EF40A35AEE}

В который раз выручаете! Потрясающий сайт!!!

Спасибо, помогло в Вин10!