В этой статье мы рассмотрим, как удаленно управлять хостами с Windows через популярную систему управления конфигурациями Ansible. Мы предполагаем, что Ansible уже установлен на вашем хосте Linux.

Подготовка Windows к удаленному управления через Ansible

Ansible позволяет удаленно управлять хостами Windows со всеми поддерживаемым версиями ОС, начиная с Windows 7/Windows Server 2008 и до современных Windows 11/Windows Server 2022. В Windows должен быть установлен PowerShell 3.0 (или выше) и NET 4.0+.

Ansible использует WinRM для подключения к Windows. Поэтому вам нужно включить и настроить WinRM listener на всех управляемых хостах.

- В домене AD можно централизованно настроить WinRM с помощью групповых политик;

- На отдельно стоящем хосте Windows для включения WinRM выполните команду PowerShell:

Enable-PSRemoting –Force

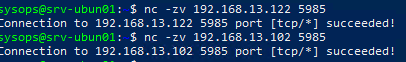

Если WinRM включен и настроен на хостах Windows, проверьте что с сервера Ansible на ваших серверах доступен порт TCP/5985 или TCP/5986 (если используется HTTPS).

$ nc -zv 192.168.13.122 5985

В зависимости от того. в какой среде вы будете использовать Ansible, вам нужно выбрать способ аутентификации.

- Для отдельно-стоящего компьютера или рабочей группы можно использовать HTTPS для WinRM с самоподписанными сертификатами с аутентификацией под локальной учетной записью Windows с правами администратора. Для быстрой настройки хоста Windows можно использовать готовый скрипт ConfigureRemotingForAnsible.ps1 (https://github.com/ansible/ansible/blob/devel/examples/scripts/ConfigureRemotingForAnsible.ps1);

- В моем случае все хосты Windows находятся в домене Active Directory, поэтому я буду использовать учетную запись AD для аутентификации через Ansible. В этом случае нужно настроить Kerberos аутентификацию на сервере Ansible (рассмотрено далее).

Установите необходимые пакеты для Kerberos аутентификации:

- В RHEL/Rocky Linux/CentOS через менеджер пакетов yum/dnf:

$ sudo yum -y install python-devel krb5-devel krb5-libs krb5-workstation - В Ubuntu/Debian:

$ sudo apt-get -y install python-dev libkrb5-dev krb5-user

Теперь установите пакет для python через pip:

$ sudo pip3 install requests-kerberos

Укажите настройки подключения к вашему домену в файле:

$ sudo mcedit /etc/krb5.conf

[logging]

default = FILE:/var/log/krb5libs.log

kdc = FILE:/var/log/krb5kdc.log

admin_server = FILE:/var/log/kadmind.log

[libdefaults]

dns_lookup_realm = false

ticket_lifetime = 24h

renew_lifetime = 7d

forwardable = true

rdns = false

default_realm = WINITPRO.LOC

[realms]

WINITPRO.LOC = {

admin_server = dc02.winitpro.loc

kdc = dc02.winitpro.loc

}

[domain_realm]

winitpro.loc = WINITPRO.LOC

.WINITPRO.LOC = WINITPRO.LOC

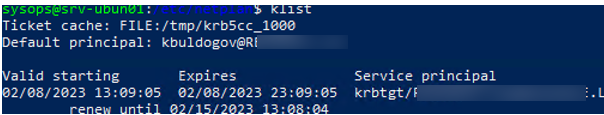

Проверьте, что вы можете выполнить аутентификацию в вашем домене AD и получите тикет Kerberos:

kinit -C kbuldogov@winitpro.loc

Введите пароль пользователя AD, проверьте что получен тикет.

klist

Настройка Ansible для управления компьютерами Windows

Теперь добавьте все ваши хосты Windows в инвентаризационный файл ansible:

$ sudo mcedit /etc/ansible/hosts

msk-rds2.winitpro.loc msk-rds3.winitpro.loc wks-t1122h2.winitpro.loc [windows_all:vars] ansible_port=5985 ansible_user=kbuldogov@WINITPRO.LOC ansible_connection=winrm ansible_winrm_transport=kerberos ansible_winrm_scheme=http ansible_winrm_server_cert_validation=ignore

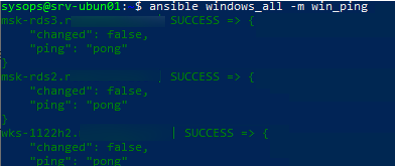

Проверьте, что все ваши Windows хосты (в моем списке два Windows Server 2019 и один компьютер Windows 11) доступны из Ansible:

$ ansible windows_all -m win_ping

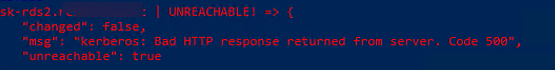

В моем случае все хосты вернули ошибку:

"msg": "kerberos: Bad HTTP response returned from server. Code 500", "unreachable": true

Причина в том, что в этом примере для WinRM подключения используется протокол HTTP вместо HTTPS. Чтобы игнорировать ошибку, нужно разрешить незашифрованный трафик на хостах Windows:

Set-Item -Path WSMan:\localhost\Service\AllowUnencrypted -Value true

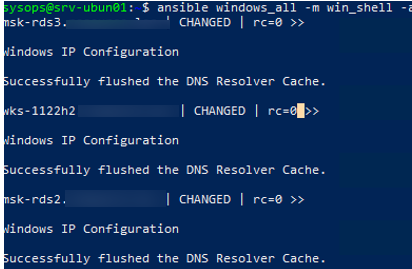

Теперь через Ansible вы можете выполнить произвольную команду на всех хостах. Например, я хочу сбросить DNS кеш на всех хостах Windows:

$ ansible windows_all -m win_shell -a "ipconfig /flushdns"

Команда успешно отработала везде.

Примеры управления конфигурацией Windows из Ansible

Теперь вы можете запускать плейбуки Ansible на ваших хостах Windows.

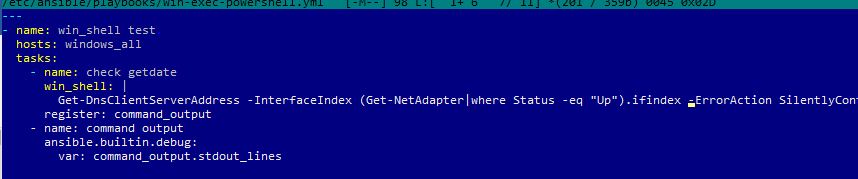

Например, вам нужно через Ansible выполнить PowerShell скрипт на всех хостах (в этом примере мы с помощью PowerShell получим текущие настройки DNS на хостах). Создайте файл плейбука:

$ sudo mcedit /etc/ansible/playbooks/win-exec-powershell.yml

--- - name: win_powershell_exec hosts: windows_all tasks: - name: check DNS win_shell: | Get-DnsClientServerAddress -InterfaceIndex (Get-NetAdapter|where Status -eq "Up").ifindex -ErrorAction SilentlyContinue register: command_output - name: command output ansible.builtin.debug:

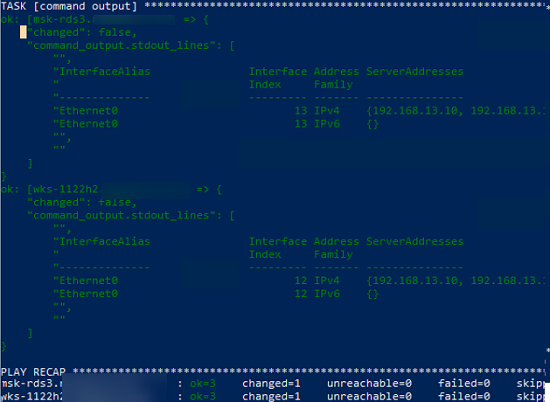

Выполните плейбук:

$ ansible-playbook /etc/ansible/playbooks/win-exec-powershell.yml

В данном примере плейбук отработал на всех Windows хостах и вернул текущие настройки DNS.

Далее рассмотрим несколько типовых плейбуков Absible, для стандартных задач управления хостами Windows.

Скопировать файл:

- name: Copy a single file win_copy: src: /home/sysops/files/test.ps1" dest: C:\Temp\test.ps1

Создать файл:

- name: Create file win_file: path: C:\Temp\file.txt state: touch

Удалить файл:

- name: Delete file win_file: path: C:\Temp\file.txt state: absent

Создать параметр реестра:

- name: Create reg dword win_regedit: path: HKLM:\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\DataCollection name: AllowTelemetry data: 0 type: dword

Установить программу из MSI:

Установить программу из MSI:

- name: Install MSI package win_package: path: C:\Distr\adobereader.msi arguments: - /install - /passive - /norestart

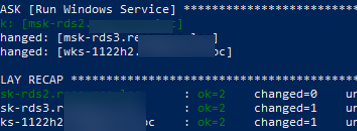

Запустить службу Windows:

- name: Run Windows Service win_service: name: wuauserv state: started

Установить роль Windows Server:

- name: Install Windows Feature win_feature: name: SNMP-Service state: present

Открыть порт в файерволе:

- name: Open SMTP Port п win_firewall_rule: name: port 25 localport: 25 action: allow direction: in protocol: tcp state: present enabled: yes

Выполнить PowerShell скрипт:

- name: Run PowerShell Script win_command: powershell.exe -ExecutionPolicy ByPass -File C:/temp/powershellscript.ps1

В этой статье мы рассмотрели, как управлять конфигурацией компьютеров Windows через Ansible. Если ваши хосты Windows не добавлены в домен Active Directory (находятся в рабочей группе), то удаленное управление конфигурацией хостов Windows через Ansible может быть неплохой альтернативной настройке с помощью доменных групповых политик.

А как можно выполнить команду на всех хостах в определенном OU AD без использования файла /etc/ansible/hosts? Ну или динамически генерировать список хостов на основе членства в OU.

Можно сгенерировать инвентори файл с компьютерами из OU так:

#!/bin/bashOU_DN="OU=,DC=,DC="

LDAP_SEARCH_BASE="dc=,dc="

LDAP_SEARCH_FILTER="(&(objectCategory=computer)(distinguishedName=$OU_DN))"

LDAP_SEARCH_ATTRIBUTES="dn"

echo "[ou_computers]" > inventory.ini

ldapsearch -x -h -b "$LDAP_SEARCH_BASE" -s sub "$LDAP_SEARCH_FILTER" "$LDAP_SEARCH_ATTRIBUTES" | \

grep "^dn: CN=" | \

awk -F "," '{print $1}' | \

awk -F "=" '{print $2".domain.com"}' >> inventory.ini

echo "" >> inventory.ini

echo "[all:vars]" >> inventory.ini

echo "ansible_connection=winrm" >> inventory.ini

echo "ansible_winrm_server_cert_validation=ignore" >> inventory.ini

Запуск кода:

ansible -i inventory.ini -m win_shell -a "command"Хорошо конечно, но непонятно предназначение. Это все можно делать без ансибла.

Если нет SCCM или чего-то похожего, некоторые операции на управляемых Windows хостах вполне можно делать ччерез ansible + удобно использовать для централизованного управления, когда нет домена.

Здорово, спору нет. Подскажите, как вы боретесь с дрифтом, т.е. когда конфигурация применилась не на все серверы или не полностью? Причем это справедливо не только для ансибл, но и для PowerShell DSC.

Смотреть руками в чем отличия в серверах, если есть ошибки — исправлять.

Если реально кастомная конфигурация — далеть отдельные инвентори для таких хостов. и коректировать для них задания.

«msg»: «kerberos: Bad HTTP response returned from server. Code 500»,

«unreachable»: true

А как это устранить в GPO, сделал по вашему ману, но ошибка то в домене на всех ПК такая.

Вот это помогло?

Set-Item -Path WSMan:\localhost\Service\AllowUnencrypted -Value trueМожно на HTTPS перейдти или через логон скрипт выполнить эту команду на компьютерах

если кому вдруг понадобится — мне помогло sudo pip3 install pykerberos —upgrade —break-system-packages (наверно можно и без —break-system-packages но мне сойдёт)

Поправьте путь к ConfigureRemotingForAnsible.ps1 на _https://github.com/ansible/ansible-documentation/blob/devel/examples/scripts/ConfigureRemotingForAnsible.ps1

«Kerberos auth failure for principal user@test-domain.local with subprocess: kinit: KDC has no support for encryption type while getting initial credentials»

Перепробованы и добавлены в krb5.conf

default_tgs_enctypes = aes256-cts-hmac-sha1-96 rc4-hmac des-cbc-crc des-cbc-md5

default_tkt_enctypes = aes256-cts-hmac-sha1-96 rc4-hmac des-cbc-crc des-cbc-md5

permitted_enctypes = aes256-cts-hmac-sha1-96 rc4-hmac des-cbc-crc des-cbc-md5

На стороне домена так же подключено нужное шифрование (gpms — Network security — Configure Encryption. Там же добавлены нужные алгоритмы.

Ошибка все равно остается.

Добрый день

Если проблема актуальна, помогло решение:

В файле /etc/krb5.conf писать COMP.DOMAINNAME.BY(то есть заглавными буквами)

При получении тикета тоже самое username@DOMAINNAME.BY

Если это кому-то помогло, дайте обратную связь пожалуйста.