Вы можете настроить аутентификацию с помощью ключей на хостах VMware ESXi вместо стандартного SSH подключения с помощью имени пользователя и пароля. Это удобно, когда вам нужно удаленно управлять хостом ESXi с помощью внешних скриптов (например отправить команду выключения на ESXi при пропадании питания на ИБП) или при управлении хостами VMware ESXi через Ansible.

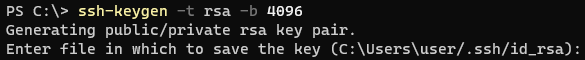

Сгенерируйте закрытый и открытый ключи на компьютере администратора.

Для SSH аутентификации нужно использовать RSA ключи как минимум длиной 4096 бит. Чтобы сгенерировать пару RSA ключей длиной 4096 на Windows, выполните команду:

ssh-keygen -t rsa -b 4096

FipsMode no

в /etc/ssh/sshd_config.Чтобы сгенерировать ключи id_ed25519 и id_ed25519.pub выполните:

ssh-keygen -t ed25519

Утилита сгенерирует два файла в каталоге с профилем текущего пользователя (%USERPROFILE%\.ssh):

- id_rsa – закрытый ключ

- id_rsa.pub – публичный (открытый) ключ

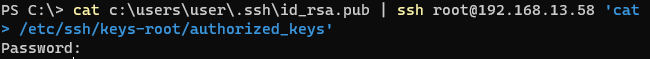

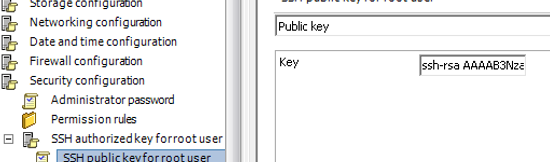

Скопируйте открытый ключ id_rsa.pub с вашего компьютера на хост VMware ESXi. Этот ключ нужно добавить в файл

/etc/ssh/keys-$USER/authorized_keys

. Если это ключ для пользователя root, путь к файлу будет такой:

/etc/ssh/keys-root/authorized_keys

Подключитесь к серверу ESXi по SSH (в настройках хоста ESXi нужно разрешить доступ по SSH).

Вы можете отредактировать файл вручную (в файле можно хранить несколько ключей) или добавить его на сервер ESXi с помощью PowerShell команды:

cat c:\users\admin\.ssh\id_rsa.pub | ssh root@192.168.13.58 'cat >> /etc/ssh/keys-root/authorized_keys'

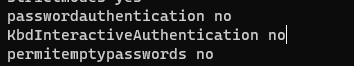

Настройки OpenSSH сервера на хосте ESXi находятся в файле /etc/ssh/sshd_config.

Можно включить/отключить доступ под root с помощью директивы:

PermitRootLogin yes

Отключить SSH вход по паролю:

ChallengeResponseAuthentication no # deprecated KbdInteractiveAuthentication no PasswordAuthentication no

Перезапустите SSH на ESXi:

# /etc/init.d/SSH restart

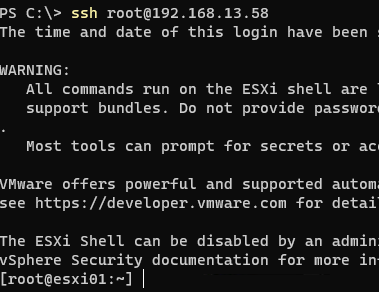

Теперь вы можете подключиться к ESXi хосту без ввода пароля с помощью закрытого ключа. В Windows с включенным агентом ssh-agent при подключении к хосту автоматически будет использоваться закрытый ключ из профиля пользователя:

ssh root@192.168.13.58

Также вы можете указать путь к ключу с помощью параметра -i:

ssh root@192.168.13.58 -i "C:\Users\administrator\.ssh\id_rsa"

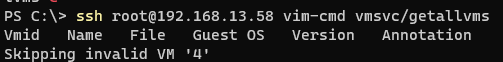

Вы можете удаленно выполнить произвольную команду в консоли ESXi. Например, выключить определенную виртуальную машину :

ssh root@192.168.13.58 vim-cmd vmsvc/power.shutdown VMID

Здравствуйте! Можете подсказать, обязательно ли отключать вход по паролю на esxi?

Я пробовал настройку rsa ключа по вашей инструкции, но после отключения входа по паролю, утратил возможность ssh подключения, тк проверка ключа была с ошибкой. Пришлось просить человека физически подойти к серверу и через консоль править sshd_config. Можно ли проверить возможность подключения через ssh key без отключения парольной защиты? Я настроил Ed25519 ключ, но при подключении по ssh все равно запрашивается пароль.

windows 8.1

esxi 6.0

Отключать парольный вход не обязательно.

Можно использовать параметр sshd_config

PreferredAuthenticationsчтобы задать порядок использования методов аутентфикации:PreferredAuthentications publickey, password,keyboard-interactive