В версии Active Directory, представленной в Windows Server 2016, появилась интересная возможность, позволяющая временно добавить пользователя в группу безопасности AD. Данный функционал временного членства в группах AD называется Temporary (Time Based ) Group Membership. Этот функционал можно использовать, когда пользователю нужно на время предоставить некие полномочия, основанные на членстве в группе безопасности AD. По истечению указанного времени пользователь будет автоматически удален из группы (без вмешательства администратора).

В этой статье мы рассмотрим особенности использования временного членства пользователей в группах Active Directory.

Для использования Temporary Group Membership нужно включить новую функцию Active Directory — Privileged Access Management Feature. По аналогии с Active Directory Recycle Bin (позволяет восстанавливать удаленные объекты), вы не сможете отключить PAM после включения.

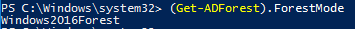

Убедитесь, что функциональный уровень вашего леса AD —

Windows2016Forest

(или выше):

(Get-ADForest).ForestMode

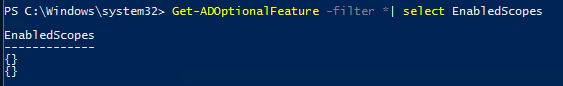

Проверьте, включен ли функционал Privileged Access Management в текущем лесу с помощью команды из модуля AD PowerShell:

Get-ADOptionalFeature -filter *| select EnabledScopes

Нас интересует значение параметра EnableScopes, в этом примере оно пустое. Это значит, что функционал Privileged Access Management Feature для домена не включен.

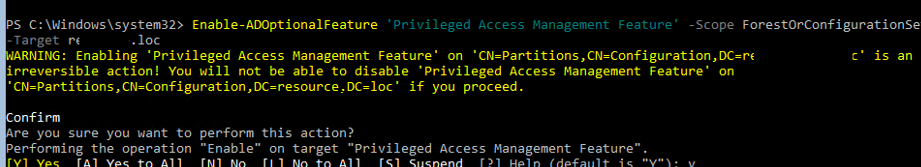

Для его активации воспользуемся командой Enable-ADOptionalFeature с указанием имени домена:

Enable-ADOptionalFeature 'Privileged Access Management Feature' -Scope ForestOrConfigurationSet -Target contoso.com

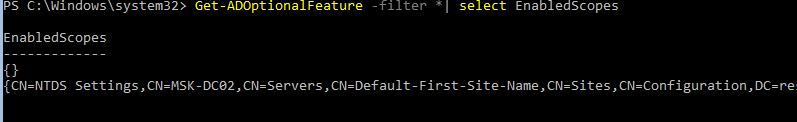

Еще раз выполните команду

Get-ADOptionalFeature -filter *| select EnabledScopes

и проверьте, что поле EnableScopes теперь заполнено.

После активации PAM при добавлении пользователя в группу вы может указывать новый параметр MemberTimeToLive командлета

Add-ADGroupMember

. В данном параметре указывается время, на которое нужно предоставить доступ пользователя.

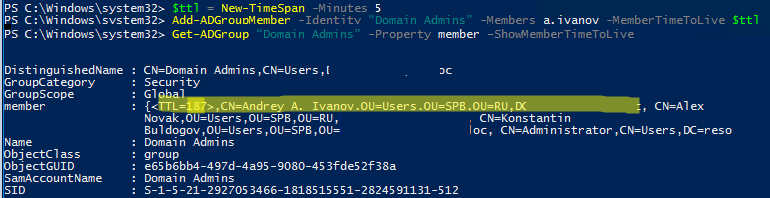

Удобно задать интервал времени (TTL) с помощью комнадлета New-TimeSpan. Допустим, вы хотите добавить пользователя a.ivanov в группу администраторов домена на 15 минут:

$ttl = New-TimeSpan -Minutes 15

Add-ADGroupMember -Identity "Domain Admins" -Members a.ivanov -MemberTimeToLive $ttl

Проверить оставшееся время, в течении которого пользователь будет состоять в группе поможет командлет Get-ADGroup:

Get-ADGroup “Domain Admins” -Property member –ShowMemberTimeToLive

В результатах выполнения команды среди членов групп можно увидеть запись формата <TTL=187,CN=Andrey A. Ivanov,OU=Users,DC=Contoso,DC=com>. Значение TTL отображается в секундах. Это означает, что данный пользователь добавлен в группу Domain Admins временно. Через 187 секунд он будет автоматически удален из группы.

В результатах выполнения команды среди членов групп можно увидеть запись формата <TTL=187,CN=Andrey A. Ivanov,OU=Users,DC=Contoso,DC=com>. Значение TTL отображается в секундах. Это означает, что данный пользователь добавлен в группу Domain Admins временно. Через 187 секунд он будет автоматически удален из группы.

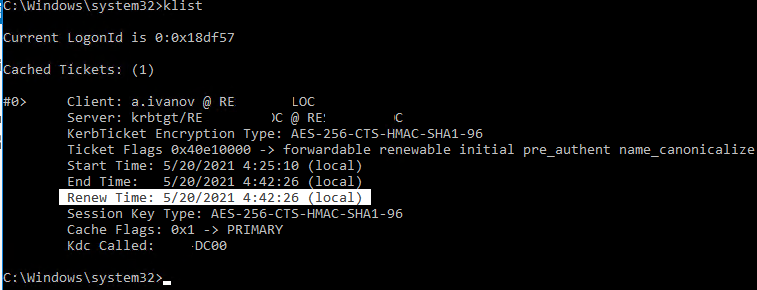

При этом также просрочивается и его тикет Kerberos. Это реализуется за счет того, что для пользователя с временным членством в группе AD, KDC выдает билет со сроком жизни равным меньшему из оставшихся значений TTL.

Проверить время следующего обновления билета Kerberos можно командой:

Klist

Время следующего обновления билета TGT указано в параметре Renew Time.

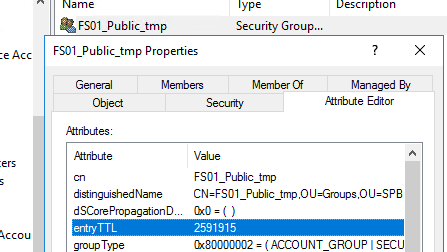

Также в AD, начиная с версии Windows Server 2003 можно создавать временные группу AD. Для таких групп используется класс dynamicObject. Автоматическое удаление таких групп выполняется процедурой AD Garbage Collection.

Например, чтобы создать временную группу, которая автоматичски удалится через месяц (2592000=30*24*60*60), используйте следующий код PowerShell:

$OU = [adsi]"LDAP://OU=Groups,OU=SPB,OU=RU,DC=resource,DC=loc"

$Group = $OU.Create("group","cn=FS01_Public_tmp")

$Group.PutEx(2,"objectClass",@("dynamicObject","group"))

$Group.Put("entryTTL","2592000")

$Group.SetInfo()

Откройте атрибуты группы в консоли ADUC. Обратите внимание на атрибут entryTTL. В нем указано через сколько секунд данная группа будет удалена.

Ранее для реализации временного членства в группах AD приходилось использовать динамические объекты, скрипты и задания планировщика или сложные системы (FIM и т.п.). Теперь, в Windows Server 2016/2019 этот удобный функционал доступен из коробки.

«этот удобный функционал доступен из коробки»

Удобный функционал?! Вы серьёзно? Много вы выдели администраторов систем на Windows которые бы добавляли пользователей в группу посредством PowerShell?

Я не знаю, может это я тупой конечно. Но мне кажется не логичным, что для выполнения в общем-то повседневной задачи я должен держать в голове километровые строки команд на PS.

Так же мне вообще кажется весьма странным, что всё больше и больше вещей можно сделать только посредством PS. Я не хочу сказать, что командная строка это плохо. Отнюдь. Но если винда всё больше приближается к UNIX/Linux системам, то возникает законный вопрос — зачем тогда вообще её использовать? Linux бесплатен, а винда, на минуточку, стоит не малых денег, особенно в серверном варианте. Даже реализация той же службы каталогов, AFAIK, есть под Linux.

Администарторы Exchange уже с 2010 версии 80-90% своих повседневных задач выполняют через PowerShell. MS последовательно и неотвратимо убирает функции в ГУИ консоли.

На самом деле на типовых операциях PS руки набиваются довольно быстро. Тут дело привычки, со временем понимаешь что через командную консоль все даже быстрее делается.

У меня вообще есть ощущение, что MS последовательно и неотвратимо копает себе яму.

Обсуждение этого в разрезе данной статьи оффтоп конечно. Но всё же выскажусь почему я так считаю. Для очень многих домашних пользователей (а это сёрфинг, скайп, киношки и пару раз в месяц документ в текстовом редакторе) винда уже не нужна. Внезапно всё это есть в линуксе причём работает из коробки и бесплатно. Винда держится за счёт игроманов и инертности сознания. Плюс в СНГ за счёт того, что она тупо ворованная в большинстве случаев (т.е. за неё не надо платить). С игроманами ситуация может перемениться (консоли и Steam Machin/SteamOS от Valve). Инертность сознания тоже, как оказалось, ничего не значит. Ко мне человек пришел винду ну ноуте переставить. А я в порядке эксперимента предложил ему поставить Linux. Он спрашивает — а что это? Я говорю — типа как винда только не винда. Он — ?!?! Я — ты что на этом ноуте делаешь? Он — сёрфинг/скайп/киношки. Я — ну значит разницы ты и не заметишь особо. Поставил ему Xubuntu + Chromium + Skype. И всё. Отдал (причем еще и пароль рута забыл ему сказать), думал сейчас начнёт мне мозг клевать. Нет, не подошел ни разу. Я его через полгода спросил — как ноут? Он — да всё ок, всё работает, пользуюсь. Из чего я делаю вывод, что «обычному человеку» ему вообще все равно что у него там, лишь бы браузер запускался. И как выясняется головняка на линуксе даже меньше. Для меня для самого это шок был. Я не линуксоид ни разу. Линукс ставил второй раз в жизни на этот ноут.

Это что касается домашних пользователей. Теперь бизнес. Большинству контор (не всем конечно) нужен тот же самый набор задач, что и домашнему пользователю + еще 1С. А теперь вспоминаем как в последние годы стрельнули облачные технологии. Лично я не считаю их прям таки панацеей но многим пофиг. И это гораздо дешевле. Тот же 1С уже есть облачный. Это означает, что многим конторам вообще уже не нужна своя ИТ инфраструктура, можно полностью уйти в облака и держать только парк тонких клиентов.

Кто и зачем будет покупать у MS операционные системы в будущем?

Про обычных пользователей согласен, причем скорее всего они будут сидеть уже не за компами/ноутбуками, а на телефоне или планшете. Первые как класс отмирают (см. статистку продаж за последние 2-3 года).

По поводу корп. сектора: массового перехода в облака в РФ точно не будет, по крайней мере в среднем и крупном сегменте. Слишком сложно отдавать свои данные в третьи руки, к которым в любой момент могут придти люди в погонах и изъять файлы. Ну а тонкие клиенты — вполне себе могут иметь место.

Кстати да. Хотя многое удобнее делать на клаве с мышкой. Но это тоже дело привычки и инертность сознания. Я-то просто уже старый динозавр, работал за компами когда и мышь то у них не у всех была. А молодёжь вон тыкает в экранную клаву, которая пол экрана закрывает и их это ничуть не напрягает. И даже я за собой замечаю, что например сёрфить я стал больше на планшете/смартфоне. Как-то это удобнее оказалось делать лёжа кверху пузом чем сидя за столом ))) Так что всё верно — мобильные платформы грядут. И как раз на этом рынке MS _уже_ всё профукал. И похоже окончательно.

Про облака в корпоративном секторе. Да, массового перехода не будет. Но я думаю не по причине людей в погонах, а просто из-за того, что не всё получается [пока] засунуть в облако.

А люди с погонами это вообще тема отдельная. Опять же основанная в большей части на некомпетентности, заблуждениях и той же инертности сознания. Во-первых люди в погонах придут и тупо изымут сервера (это даже им будет проще). И внезапно оказывается, что у противников облаков и людей в погонах эта информация там хранится не зашифрованная. А то и вообще к ней доступ имеет кто ни поподя из внутренней сети, а большинство утечек происходит именно через инсайдеров, а не мифических хакеров. А даже если и зашифрована, то ключи шифрования знает админ. А админ человек наёмный и, как правило, не участвует в дележе доходов этого крупного бизнеса. И ему садиться, скрывая чужие преступления, смысла нет ну никакого (я свои работодателям это всегда объясняю прямо и заранее, что бы иллюзий не было). Во-вторых, кто поумнее, держит данные с облаках физически расположенных не в РФ. Там людям в погонах будет их получить посложнее.

А вообще надо жить честно 🙂

Всё именно так — точно так же пересадил несколько пользователей на Linux — порядок и тишина, всё работает, мир движется к кроссплатформенности.

ну Вы и кран.

Вброшу лишь один аргумент, автоматизация.

А как указать дату после которой пользователь должен быть удален из группы?

Попробуйте так. Вам нужно получить разницу во времени между будущей датой и текущей:

$StartDate = Get-Date$EndDate = Get-Date '12/12/2018 00:00:00 AM'

$ttl = New-TimeSpan -Start $StartDate -End $EndDate

Как я понял из статьи, это работает только в

1) power shell

2) 2016 схеме.

Я из тех счастливчиков, у кого ни того ни другого. Поэтому пишу так

net group ts_users spl03 /add /domain

после этого создаю задачу на конкретное время и в ней пишу вот так: net group ts_users spl03 /delete /domain

Вроде не сильно сложнее, чем в PowerShell

Мы используем Динамические объекты. Скриптом создаешь группу, например «Удаленка Сидоров», у нее есть ТТЛ. Добавляешь группу в группу доступа, а пользователя во временную группу. Когда время жизни временной группы кончится пользователь потеряет членство в группе доступа.

Динамический объект можно создать так:

$OU = [adsi]″LDAP://cn=users,DC=domain,DC=local″

$Group = $OU.Create(″group″,″cn=Temp″)

$Group.PutEx(2,″objectClass″,@(″dynamicObject″,″group″))

$Group.Put(″entryTTL″,″900″)

$Group.SetInfo()

Часто надо пользователя посадить в группу n время, как это можно реализовать стандартными средствами. Планировщик и скрипт удаления пользователя из группы не предлагать.

А чем способ из статьи плох? или у вас старая версия домена?

Если старая — то только скрипты

Поделюсь скриптом для удобства делал.

if(!([Security.Principal.WindowsPrincipal] [Security.Principal.WindowsIdentity]::GetCurrent()).IsInRole([Security.Principal.WindowsBuiltInRole] 'Administrator')) {Start-Process -FilePath PowerShell.exe -Verb Runas -ArgumentList "-File `"$($MyInvocation.MyCommand.Path)`" `"$($MyInvocation.MyCommand.UnboundArguments)`""

Exit

}

[System.Enum]::GetNames([System.Security.AccessControl.FileSystemRights])

Add-Type -assembly System.Windows.Forms

# Hide PowerShell Console

Add-Type -Name Window -Namespace Console -MemberDefinition '

[DllImport("Kernel32.dll")]

public static extern IntPtr GetConsoleWindow();

[DllImport("user32.dll")]

public static extern bool ShowWindow(IntPtr hWnd, Int32 nCmdShow);

'

$consolePtr = [Console.Window]::GetConsoleWindow()

[Console.Window]::ShowWindow($consolePtr, 0)

$window_form = New-Object System.Windows.Forms.Form

$window_form.Text ='Добавить пользователя в группу для УД'

$window_form.Width = 500

$window_form.Height = 200

#Поле поиска

$FormLabel2 = New-Object System.Windows.Forms.Label

$FormLabel2.Text = "ФИО"

$FormLabel2.Location = New-Object System.Drawing.Point(10,10)

$FormLabel2.AutoSize = $true

$window_form.Controls.Add($FormLabel2)

$FormTextBox2 = New-Object System.Windows.Forms.TextBox

$FormTextBox2.Width = 250

$FormTextBox2.Location = New-Object System.Drawing.Point(10,30)

$window_form.Controls.Add($FormTextBox2)

#Кнопка поиска

$FormButton = New-Object System.Windows.Forms.Button

$FormButton.Location = New-Object System.Drawing.Size(300,30)

$FormButton.Size = New-Object System.Drawing.Size(100,20)

$FormButton.Text = "Найти"

$window_form.Controls.Add($FormButton)

$FormButton.Add_Click(

{

$searchRow = $FormTextBox2.Text + "*"

$userSearch = Get-ADUser -Filter "Name -like '$searchRow'" | % {$_.Name}

Foreach ($User in $userSearch)

{

$FormComboBox.Items.Add($User)

}

}

)

#Результат фильтра

$FormLabel1 = New-Object System.Windows.Forms.Label

$FormLabel1.Text = "Выберите пользователя домена AD"

$FormLabel1.Location = New-Object System.Drawing.Point(10,60)

$FormLabel1.AutoSize = $true

$window_form.Controls.Add($FormLabel1)

$FormComboBox = New-Object System.Windows.Forms.ComboBox

$FormComboBox.Width = 250

$FormComboBox.Location = New-Object System.Drawing.Point(10,80)

$window_form.Controls.Add($FormComboBox)

#Кнопка добавления в группу

#Кнопка поиска

$FormButton1 = New-Object System.Windows.Forms.Button

$FormButton1.Location = New-Object System.Drawing.Size(180,200)

$FormButton1.Size = New-Object System.Drawing.Size(100,30)

$FormButton1.Text = "Добавить"

$window_form.Controls.Add($FormButton1)

# DatePicker

$FormLabelDate = New-Object System.Windows.Forms.Label

$FormLabelDate.Text = "Ограничение по дате"

$FormLabelDate.Location = New-Object System.Drawing.Point(300,60)

$FormLabelDate.AutoSize = $true

$window_form.Controls.Add($FormLabelDate)

$datePicker = New-Object System.Windows.Forms.DateTimePicker

$datePicker.Location = “300, 80”

$datePicker.Width = “150”

$datePicker.Format = [windows.forms.datetimepickerFormat]::custom

$datePicker.CustomFormat = “dd/MM/yyyy”

$window_form.Controls.Add($datePicker)

#Поле 6

$FormLabel6 = New-Object System.Windows.Forms.Label

$FormLabel6.Text = "Выбрать группу AD"

$FormLabel6.Location = New-Object System.Drawing.Point(10,120)

$FormLabel6.AutoSize = $true

$window_form.Controls.Add($FormLabel6)

#Выбор группы AD

$FormComboBox2 = New-Object System.Windows.Forms.ComboBox

$FormComboBox2.Width = 400

$Groups = Get-ADGroup -Filter * -Properties SamAccountName | Where-Object {$_.SamAccountName -Like "RDGW*" }

Foreach ($Group in $Groups)

{

$FormComboBox2.Items.Add($Group.SamAccountName);

}

$FormComboBox2.Location = New-Object System.Drawing.Point(10,140)

$window_form.Controls.Add($FormComboBox2)

$FormButton1.Add_Click(

{

$userName = $FormComboBox.Text

$userGroup = $FormComboBox2.Text

$userSamAccountName = Get-ADUser -Filter "Name -like '$userName'" | % {$_.SamAccountName}

$setDate = $datePicker.Text

$StartDate = Get-Date

$EndDate = Get-Date $setDate

$ttl = New-TimeSpan -Start $StartDate -End $EndDate

$ttl = New-TimeSpan -Hours $ttl.TotalHours

Add-ADGroupMember -Identity $userGroup -Members $userSamAccountName -MemberTimeToLive $ttl

}

)

$window_form.AutoSize = $true

$window_form.ShowDialog()

Спасибо за идею. Я тут малехо докрутил. Наслаждайтесь….

Add-Type -assembly System.Windows.Forms

# Hide PowerShell Console

Add-Type -Name Window -Namespace Console -MemberDefinition ‘

[DllImport(«Kernel32.dll»)]

public static extern IntPtr GetConsoleWindow();

[DllImport(«user32.dll»)]

public static extern bool ShowWindow(IntPtr hWnd, Int32 nCmdShow);

‘

$consolePtr = [Console.Window]::GetConsoleWindow()

[Console.Window]::ShowWindow($consolePtr, 0)

$window_form = New-Object System.Windows.Forms.Form

$window_form.Text =’Добавить пользователя в группу для УД’

$window_form.Width = 1300

$window_form.Height = 700

$window_form.StartPosition = [System.Windows.Forms.FormStartPosition]::CenterScreen

# Создаем большой шрифт

$largeFont = New-Object System.Drawing.Font(«Microsoft Sans Serif», 12, [System.Drawing.FontStyle]::Regular)

$boldFont = New-Object System.Drawing.Font(«Microsoft Sans Serif», 12, [System.Drawing.FontStyle]::Bold)

#Поле поиска пользователя

$FormLabel2 = New-Object System.Windows.Forms.Label

$FormLabel2.Text = «ФИО или логин»

$FormLabel2.Location = New-Object System.Drawing.Point(10,10)

$FormLabel2.AutoSize = $true

$FormLabel2.Font = $boldFont

$window_form.Controls.Add($FormLabel2)

$FormTextBox2 = New-Object System.Windows.Forms.TextBox

$FormTextBox2.Width = 400

$FormTextBox2.Height = 30

$FormTextBox2.Location = New-Object System.Drawing.Point(10,40)

$FormTextBox2.Font = $largeFont

$window_form.Controls.Add($FormTextBox2)

#Кнопка поиска пользователя

$FormButton = New-Object System.Windows.Forms.Button

$FormButton.Location = New-Object System.Drawing.Size(420,38)

$FormButton.Size = New-Object System.Drawing.Size(140,32)

$FormButton.Text = «Найти»

$FormButton.Font = $boldFont

$window_form.Controls.Add($FormButton)

#Статус поиска пользователей

$userStatusLabel = New-Object System.Windows.Forms.Label

$userStatusLabel.Text = «»

$userStatusLabel.Location = New-Object System.Drawing.Point(570,45)

$userStatusLabel.AutoSize = $true

$userStatusLabel.ForeColor = [System.Drawing.Color]::Gray

$userStatusLabel.Font = $largeFont

$window_form.Controls.Add($userStatusLabel)

$FormButton.Add_Click(

{

$searchRow = $FormTextBox2.Text + «*»

try

{

# Ищем и по Name, и по SamAccountName

$userSearchByName = Get-ADUser -Filter «Name -like ‘$searchRow'» -ErrorAction SilentlyContinue

$userSearchByLogin = Get-ADUser -Filter «SamAccountName -like ‘$searchRow'» -ErrorAction SilentlyContinue

# Объединяем результаты и убираем дубликаты

$userSearch = @()

if ($userSearchByName) { $userSearch += $userSearchByName }

if ($userSearchByLogin) { $userSearch += $userSearchByLogin }

$userSearch = $userSearch | Select-Object -Unique -Property Name, SamAccountName

if ($userSearch)

{

$FormComboBox.Items.Clear()

foreach ($User in $userSearch)

{

# Добавляем в формате «Имя (логин)»

$displayName = $User.Name + » (» + $User.SamAccountName + «)»

$FormComboBox.Items.Add($displayName)

}

$FormComboBox.Text = $FormComboBox.Items[0]

$userStatusLabel.Text = «Найдено » + $userSearch.Count + » пользователей»

$userStatusLabel.ForeColor = [System.Drawing.Color]::Green

}

else

{

$FormComboBox.Items.Clear()

$FormComboBox.Text = «»

$userStatusLabel.Text = «Найдено 0 пользователей»

$userStatusLabel.ForeColor = [System.Drawing.Color]::Red

}

}

catch

{

$userStatusLabel.Text = «Ошибка поиска»

$userStatusLabel.ForeColor = [System.Drawing.Color]::Red

}

}

)

#Результат фильтра пользователей

$FormLabel1 = New-Object System.Windows.Forms.Label

$FormLabel1.Text = «Выберите пользователя домена AD (можно ввести логин или имя вручную)»

$FormLabel1.Location = New-Object System.Drawing.Point(10,90)

$FormLabel1.AutoSize = $true

$FormLabel1.Font = $boldFont

$window_form.Controls.Add($FormLabel1)

$FormComboBox = New-Object System.Windows.Forms.ComboBox

$FormComboBox.Width = 1000

$FormComboBox.DropDownWidth = 1000

$FormComboBox.Location = New-Object System.Drawing.Point(10,120)

$FormComboBox.DropDownStyle = [System.Windows.Forms.ComboBoxStyle]::DropDown

$FormComboBox.Font = $largeFont

$FormComboBox.Height = 30

$window_form.Controls.Add($FormComboBox)

#Поле для поиска группы

$FormLabelGroup = New-Object System.Windows.Forms.Label

$FormLabelGroup.Text = «Шаблон группы»

$FormLabelGroup.Location = New-Object System.Drawing.Point(10,170)

$FormLabelGroup.AutoSize = $true

$FormLabelGroup.Font = $boldFont

$window_form.Controls.Add($FormLabelGroup)

$FormTextBoxGroup = New-Object System.Windows.Forms.TextBox

$FormTextBoxGroup.Width = 400

$FormTextBoxGroup.Height = 30

$FormTextBoxGroup.Location = New-Object System.Drawing.Point(10,200)

$FormTextBoxGroup.Font = $largeFont

$window_form.Controls.Add($FormTextBoxGroup)

#Кнопка поиска группы

$FormButtonGroup = New-Object System.Windows.Forms.Button

$FormButtonGroup.Location = New-Object System.Drawing.Size(420,198)

$FormButtonGroup.Size = New-Object System.Drawing.Size(140,32)

$FormButtonGroup.Text = «Найти»

$FormButtonGroup.Font = $boldFont

$window_form.Controls.Add($FormButtonGroup)

#Статус поиска групп

$groupStatusLabel = New-Object System.Windows.Forms.Label

$groupStatusLabel.Text = «»

$groupStatusLabel.Location = New-Object System.Drawing.Point(570,205)

$groupStatusLabel.AutoSize = $true

$groupStatusLabel.ForeColor = [System.Drawing.Color]::Gray

$groupStatusLabel.Font = $largeFont

$window_form.Controls.Add($groupStatusLabel)

$FormButtonGroup.Add_Click(

{

$groupPattern = $FormTextBoxGroup.Text

if ([string]::IsNullOrWhiteSpace($groupPattern))

{

$groupPattern = «*»

}

else

{

$groupPattern = «*» + $groupPattern + «*»

}

try

{

$Groups = Get-ADGroup -Filter * -Properties SamAccountName | Where-Object {$_.SamAccountName -Like $groupPattern} | Sort-Object SamAccountName

if ($Groups)

{

$FormComboBox2.Items.Clear()

foreach ($Group in $Groups)

{

$FormComboBox2.Items.Add($Group.SamAccountName)

}

$FormComboBox2.Text = $FormComboBox2.Items[0]

$groupStatusLabel.Text = «Найдено » + $Groups.Count + » групп»

$groupStatusLabel.ForeColor = [System.Drawing.Color]::Green

}

else

{

$FormComboBox2.Items.Clear()

$FormComboBox2.Text = «»

$groupStatusLabel.Text = «Найдено 0 групп»

$groupStatusLabel.ForeColor = [System.Drawing.Color]::Red

}

}

catch

{

$groupStatusLabel.Text = «Ошибка поиска»

$groupStatusLabel.ForeColor = [System.Drawing.Color]::Red

}

}

)

#Выбор группы AD

$FormLabelGroupSelect = New-Object System.Windows.Forms.Label

$FormLabelGroupSelect.Text = «Выбрать группу AD (можно ввести вручную)»

$FormLabelGroupSelect.Location = New-Object System.Drawing.Point(10,250)

$FormLabelGroupSelect.AutoSize = $true

$FormLabelGroupSelect.Font = $boldFont

$window_form.Controls.Add($FormLabelGroupSelect)

$FormComboBox2 = New-Object System.Windows.Forms.ComboBox

$FormComboBox2.Width = 1000

$FormComboBox2.DropDownWidth = 1000

$FormComboBox2.Location = New-Object System.Drawing.Point(10,280)

$FormComboBox2.DropDownStyle = [System.Windows.Forms.ComboBoxStyle]::DropDown

$FormComboBox2.Font = $largeFont

$FormComboBox2.Height = 30

$window_form.Controls.Add($FormComboBox2)

# Дата (с календарем)

$FormLabelDate = New-Object System.Windows.Forms.Label

$FormLabelDate.Text = «Дата ограничения»

$FormLabelDate.Location = New-Object System.Drawing.Point(10,330)

$FormLabelDate.AutoSize = $true

$FormLabelDate.Font = $boldFont

$window_form.Controls.Add($FormLabelDate)

$datePicker = New-Object System.Windows.Forms.DateTimePicker

$datePicker.Location = «10, 360»

$datePicker.Width = «300»

$datePicker.Height = «30»

$datePicker.Font = $largeFont

$datePicker.Format = [windows.forms.datetimepickerFormat]::Short

$window_form.Controls.Add($datePicker)

# Время

$FormLabelTime = New-Object System.Windows.Forms.Label

$FormLabelTime.Text = «Время ограничения»

$FormLabelTime.Location = New-Object System.Drawing.Point(330,330)

$FormLabelTime.AutoSize = $true

$FormLabelTime.Font = $boldFont

$window_form.Controls.Add($FormLabelTime)

$timePicker = New-Object System.Windows.Forms.DateTimePicker

$timePicker.Location = «330, 360»

$timePicker.Width = «200»

$timePicker.Height = «30»

$timePicker.Font = $largeFont

$timePicker.Format = [windows.forms.datetimepickerFormat]::Time

$timePicker.ShowUpDown = $true

$window_form.Controls.Add($timePicker)

#Кнопка добавления в группу

$FormButton1 = New-Object System.Windows.Forms.Button

$FormButton1.Location = New-Object System.Drawing.Size(10,420)

$FormButton1.Size = New-Object System.Drawing.Size(200,50)

$FormButton1.Text = «Добавить»

$FormButton1.Font = $boldFont

$window_form.Controls.Add($FormButton1)

$FormButton1.Add_Click(

{

# Получение имени пользователя (из выбранного или из введенного вручную)

if ($FormComboBox.SelectedItem -ne $null)

{

$userInput = $FormComboBox.SelectedItem.ToString()

# Извлекаем SamAccountName из формата «Имя (логин)» если есть

if ($userInput -match «\((.+)\)$»)

{

$userNameOrLogin = $Matches[1]

}

else

{

$userNameOrLogin = $userInput

}

}

elseif (-not [string]::IsNullOrWhiteSpace($FormComboBox.Text))

{

$userNameOrLogin = $FormComboBox.Text.Trim()

}

else

{

[System.Windows.Forms.MessageBox]::Show(«Пожалуйста, введите или выберите пользователя», «Ошибка», [System.Windows.Forms.MessageBoxButtons]::OK, [System.Windows.Forms.MessageBoxIcon]::Warning)

return

}

# Получение имени группы (из выбранной или из введенной вручную)

if ($FormComboBox2.SelectedItem -ne $null)

{

$userGroup = $FormComboBox2.SelectedItem.ToString()

}

elseif (-not [string]::IsNullOrWhiteSpace($FormComboBox2.Text))

{

$userGroup = $FormComboBox2.Text.Trim()

}

else

{

[System.Windows.Forms.MessageBox]::Show(«Пожалуйста, введите или выберите группу», «Ошибка», [System.Windows.Forms.MessageBoxButtons]::OK, [System.Windows.Forms.MessageBoxIcon]::Warning)

return

}

# Экранируем спецсимволы

$userNameOrLoginEscaped = $userNameOrLogin -replace «‘», «»»

# Проверка существования пользователя

try

{

# Пробуем найти по SamAccountName или по Name

$userAD = Get-ADUser -Filter «SamAccountName -eq ‘$userNameOrLoginEscaped'» -ErrorAction SilentlyContinue

if (-not $userAD)

{

$userAD = Get-ADUser -Filter «Name -eq ‘$userNameOrLoginEscaped'» -ErrorAction SilentlyContinue

}

if (-not $userAD)

{

# Если точное совпадение не найдено, пробуем частичное совпадение

$userAD = Get-ADUser -Filter «Name -like ‘*$userNameOrLoginEscaped*'» -ErrorAction SilentlyContinue | Select-Object -First 1

if (-not $userAD)

{

$userAD = Get-ADUser -Filter «SamAccountName -like ‘*$userNameOrLoginEscaped*'» -ErrorAction SilentlyContinue | Select-Object -First 1

}

}

if (-not $userAD)

{

[System.Windows.Forms.MessageBox]::Show(«Пользователь ‘$userNameOrLogin’ не найден в Active Directory`n`nПопробуйте ввести:`n- Логин (например: ivanov) или`n- Полное имя (например: Иван Иванов)», «Ошибка», [System.Windows.Forms.MessageBoxButtons]::OK, [System.Windows.Forms.MessageBoxIcon]::Error)

return

}

$userSamAccountName = $userAD.SamAccountName

$userDisplayName = $userAD.Name

# Проверка существования группы

$groupExists = Get-ADGroup -Identity $userGroup -ErrorAction SilentlyContinue

if (-not $groupExists)

{

[System.Windows.Forms.MessageBox]::Show(«Группа ‘$userGroup’ не найдена в Active Directory», «Ошибка», [System.Windows.Forms.MessageBoxButtons]::OK, [System.Windows.Forms.MessageBoxIcon]::Error)

return

}

# Объединяем дату и время

$selectedDate = $datePicker.Value.Date

$selectedTime = $timePicker.Value.TimeOfDay

$selectedDateTime = $selectedDate + $selectedTime

$currentDateTime = Get-Date

# Убираем миллисекунды для корректного сравнения

$currentDateTime = $currentDateTime.AddMilliseconds(-$currentDateTime.Millisecond)

$selectedDateTime = $selectedDateTime.AddMilliseconds(-$selectedDateTime.Millisecond)

# Проверка что дата и время не в прошлом

if ($selectedDateTime -le $currentDateTime)

{

if ($selectedDate -eq $currentDateTime.Date)

{

$confirmResult = [System.Windows.Forms.MessageBox]::Show(«Выбранное время ($($selectedTime.ToString(‘hh\:mm’))) уже прошло или равно текущему времени ($($currentDateTime.ToString(‘HH\:mm’))).`n`nПользователь будет добавлен без ограничения по времени. Продолжить?», «Предупреждение», [System.Windows.Forms.MessageBoxButtons]::YesNo, [System.Windows.Forms.MessageBoxIcon]::Warning)

}

else

{

$confirmResult = [System.Windows.Forms.MessageBox]::Show(«Выбранные дата и время ($selectedDateTime) уже прошли. Пользователь будет добавлен без ограничения по времени. Продолжить?», «Предупреждение», [System.Windows.Forms.MessageBoxButtons]::YesNo, [System.Windows.Forms.MessageBoxIcon]::Warning)

}

if ($confirmResult -eq [System.Windows.Forms.DialogResult]::No)

{

return

}

$ttl = $null

}

else

{

# Вычисляем TTL в часах с округлением вверх до целого часа

$ttlHours = ($selectedDateTime — $currentDateTime).TotalHours

$ttl = New-TimeSpan -Hours ([Math]::Ceiling($ttlHours))

if ($ttl.TotalHours -lt 1 -and $ttl.TotalHours -gt 0)

{

$ttl = New-TimeSpan -Hours 1

[System.Windows.Forms.MessageBox]::Show(«Время ограничения установлено на минимальное значение (1 час)», «Информация», [System.Windows.Forms.MessageBoxButtons]::OK, [System.Windows.Forms.MessageBoxIcon]::Information)

}

}

# Подтверждение действия

$confirmMessage = «Вы собираетесь добавить пользователя:`n$userDisplayName ($userSamAccountName)`n`nВ группу:`n$userGroup`n`n»

if ($ttl -ne $null)

{

$endDateTime = $currentDateTime + $ttl

$confirmMessage += «С ограничением до: $($endDateTime.ToString(‘dd/MM/yyyy HH:mm:ss’))`n`nПродолжить?»

}

else

{

$confirmMessage += «БЕЗ ОГРАНИЧЕНИЯ ПО ВРЕМЕНИ`n`nПродолжить?»

}

$confirmResult = [System.Windows.Forms.MessageBox]::Show($confirmMessage, «Подтверждение операции», [System.Windows.Forms.MessageBoxButtons]::YesNo, [System.Windows.Forms.MessageBoxIcon]::Question)

if ($confirmResult -eq [System.Windows.Forms.DialogResult]::Yes)

{

try

{

# Добавление пользователя в группу

if ($ttl -ne $null)

{

Add-ADGroupMember -Identity $userGroup -Members $userSamAccountName -MemberTimeToLive $ttl -ErrorAction Stop

# Проверка успешности добавления

Start-Sleep -Seconds 1

# Получаем информацию о пользователе

$userInfo = Get-ADUser -Identity $userSamAccountName -Properties MemberOf -ErrorAction SilentlyContinue

# Получаем DistinguishedName группы

$groupDN = (Get-ADGroup -Identity $userGroup).DistinguishedName

# Проверяем, что пользователь в группе

$isMember = $userInfo.MemberOf -contains $groupDN

if ($isMember)

{

[System.Windows.Forms.MessageBox]::Show(«Пользователь ‘$userDisplayName ($userSamAccountName)’ успешно добавлен в группу ‘$userGroup’`n`nОграничение до: $($endDateTime.ToString(‘dd/MM/yyyy HH:mm:ss’))», «Успех», [System.Windows.Forms.MessageBoxButtons]::OK, [System.Windows.Forms.MessageBoxIcon]::Information)

}

else

{

[System.Windows.Forms.MessageBox]::Show(«Не удалось подтвердить добавление пользователя в группу», «Ошибка», [System.Windows.Forms.MessageBoxButtons]::OK, [System.Windows.Forms.MessageBoxIcon]::Error)

}

}

else

{

Add-ADGroupMember -Identity $userGroup -Members $userSamAccountName -ErrorAction Stop

[System.Windows.Forms.MessageBox]::Show(«Пользователь ‘$userDisplayName ($userSamAccountName)’ успешно добавлен в группу ‘$userGroup’`n`nБез ограничения по времени», «Успех», [System.Windows.Forms.MessageBoxButtons]::OK, [System.Windows.Forms.MessageBoxIcon]::Information)

}

# Очистка формы (только пользователя)

$FormTextBox2.Clear()

$FormComboBox.Text = «»

$FormComboBox.Items.Clear()

$userStatusLabel.Text = «»

$datePicker.Value = Get-Date

$timePicker.Value = Get-Date

}

catch

{

[System.Windows.Forms.MessageBox]::Show(«Ошибка при добавлении пользователя в группу: $_», «Ошибка», [System.Windows.Forms.MessageBoxButtons]::OK, [System.Windows.Forms.MessageBoxIcon]::Error)

}

}

else

{

[System.Windows.Forms.MessageBox]::Show(«Операция отменена пользователем», «Информация», [System.Windows.Forms.MessageBoxButtons]::OK, [System.Windows.Forms.MessageBoxIcon]::Information)

}

}

catch

{

[System.Windows.Forms.MessageBox]::Show(«Ошибка при проверке пользователя: $_», «Ошибка», [System.Windows.Forms.MessageBoxButtons]::OK, [System.Windows.Forms.MessageBoxIcon]::Error)

}

}

)

$window_form.AutoSize = $true

$window_form.ShowDialog()

Плюс текст для bat файла

powershell -f «%CD%\.ps1»

Enable-ADOptionalFeature ‘Privileged Access Management Feature’ -Scope ForestOrConfigurationSet -Target contoso.com не работает.

Enable-ADOptionalFeature ‘Privileged Access Management Feature’ -Scope ForestOrConfigurationSet -Target «contoso.com» работает.

Только ковычки сайт поменял. Я не такие ставил.