В этой обзорной статье я постараюсь разобрать типовые причины, из-за которых определенная групповая политика может не применяться к подразделению (OU) или конкретному компьютеру/пользователю. Думая, что эта статья будет полезна как новичкам, так и опытным администраторам групповых политик AD для понимания принципов работы и архитектуры GPO. Статья описывает возможные проблемы применения GPO, связанные с настройками самих политик на уровне домена, и с траблшутингом применения GPO на клиентах. Практически все настройки, описанные в статье, выполняются в консоли редактора доменных групповых политик — Group Policy Management Console (

GPMC.msc

).

- Область действия (scope) GPO

- Фильтрация обработки GPO с помощью групп безопасности

- Использование WMI фильтров в GPO

- Статус групповой политики

- Делегирование GPO

- Наследование групповых политик

- Область действия и порядок применения групповых политик (LSDOU)

- GPO Link Enabled

- Замыкание групповой политики

- Моделирование групповых политик

- Group Policy Preferences

- Диагностика применения GPO на стороне клиента

Убедитесь, что контроллер домена доступен с клиента, и на клиенте применены корректные настройки DNS.

Область действия (scope) GPO

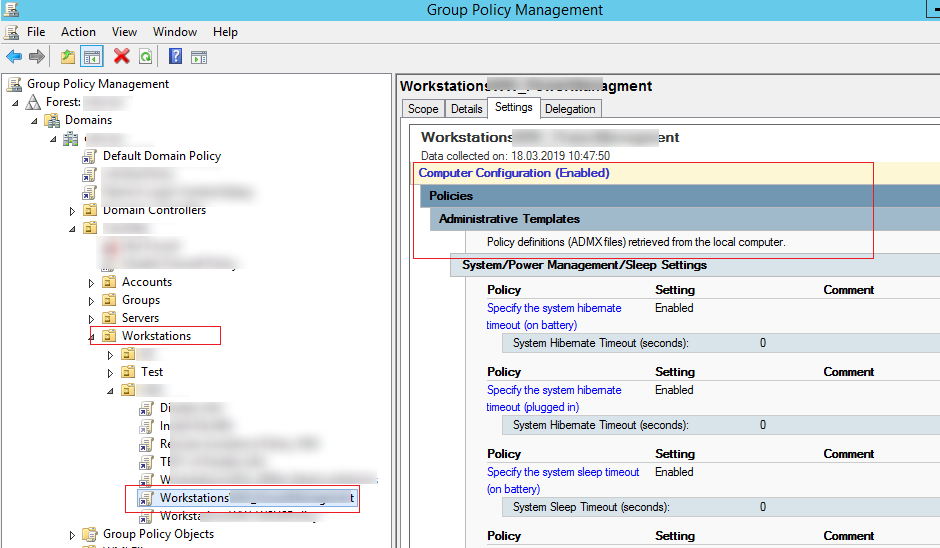

Если определенный параметр политики не применятся на клиенте, проверьте область действия (scope) групповой политики. Если вы настраиваете параметр в секции Конфигурация компьютера (Computer Configuration), значит ваша групповая политика должна быть привязана к OU с компьютерами. Соответственно, если настраиваемый параметр относится к Конфигурация пользователя (User configuration), значит нужно назначить политику на OU с пользователями.

Также проверьте, что объект, к которому вы пытаетесь применить политику находится в нужном OU с компьютерами или пользователями. Можно воспользоваться поиском по домену с помощью в консоли ADUC. OU, в котором находится объект указан на вкладке Object.

Т.е целевой объект должен находится в OU, на который назначена политика (или во вложенном контейнере).

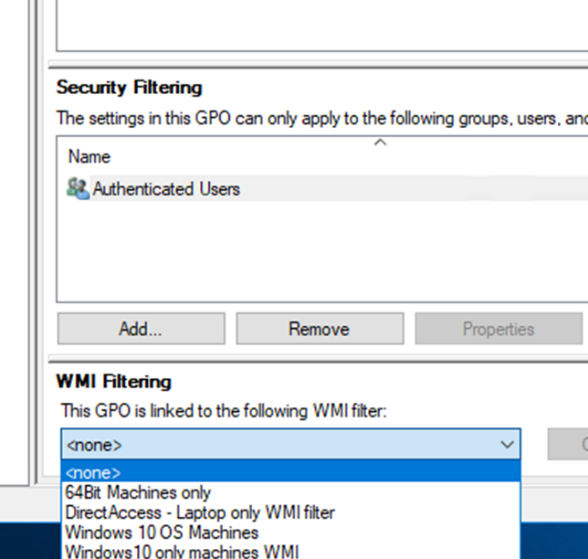

Фильтрация обработки GPO с помощью групп безопасности

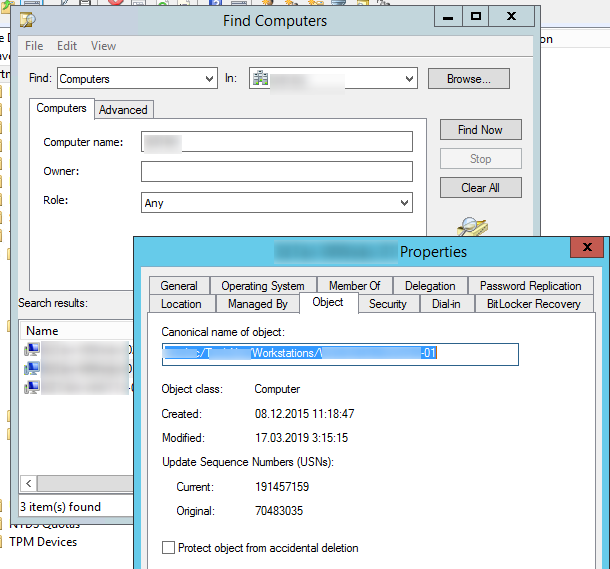

Проверьте значение фильтра безопасности политики (Security Filtering). По-умолчанию на всех новых объектах GPO в домене присутствуют разрешения для группы»Authenticated Users«. Эта группа включает в себя всех пользователей и компьютеры домена. Это означает, что данная политика будет применяться для всех пользователей и компьютеров, которые попадают в область ее действия.

В некоторых случаях вам нужно, чтобы определенная политика применялась только к членам определенной группы безопасности домена (или конкретным пользователям/ компьютерам). Для этого нужно удалить группу Authenticated Users из фильтра безопасности и добавить в фильтр целевую группу или учетную запись.

Если вы назначили фильтр на группу, проверьте что нужный объект состоит в этой группе AD.

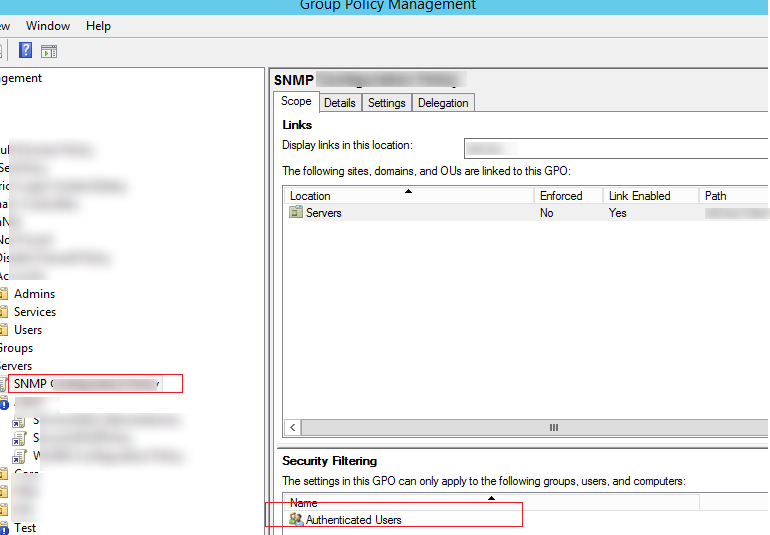

Также проверьте, что для группы, которую вы добавили в Security Filtering на вкладке GPO -> Delegation -> Advanced в списке разрешений добавлены права Read и Apply group policy с полномочиями Allow.

Если вы используете нестандартные фильтры безопасности политик, проверьте, что для целевых групп нет явного запрета на применение GPO (Deny).

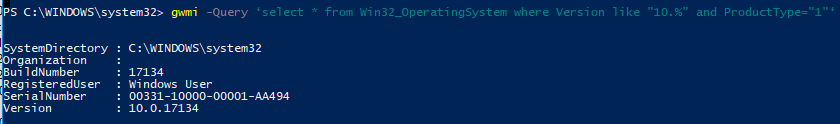

Использование WMI фильтров в GPO

В групповых политиках можно использовать специальные WMI фильтры. Это позволяет применить политику к компьютерам на основании некоторого WMI запроса. Например, мы можете создать WMI фильтр GPO для применения политики только к компьютерам с определенной версией Windows, к устройствам в определенной IP подсети, только к ноутбукам и т.д.

При использовании WMI фильтров групповых политик вам нужно проверить корректность вашего WMI запрос. Нужно убедится, что WMI запрос выбирает только целевые компьютеры. Вы можете протестировать WMI фильтр на любом компьютере через PowerShell

gwmi -Query ‘select * from Win32_OperatingSystem where Version like "10.%" and ProductType="1"‘

Если запрос возвращает любые данные, значит WMI фильтр и GPO применяться к этому компьютеру.

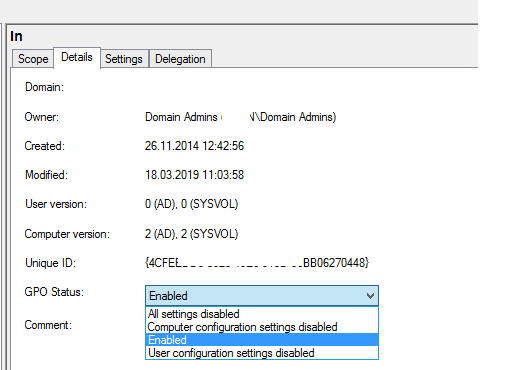

Статус групповой политики

Как мы уже упоминали, в каждой GPO есть два независимых раздела с настройками:

- Computer Configuration – параметры, применяемые к компьютеру

- User Configuration – параметры пользователей

Если ваша GPO настраивает только параметры пользователя ил только параметры компьютера, неиспользуемый раздел можно отключить. Это снизит трафик GPO и позволит вам уменьшить время обработки GPO на клиентах. применять политики

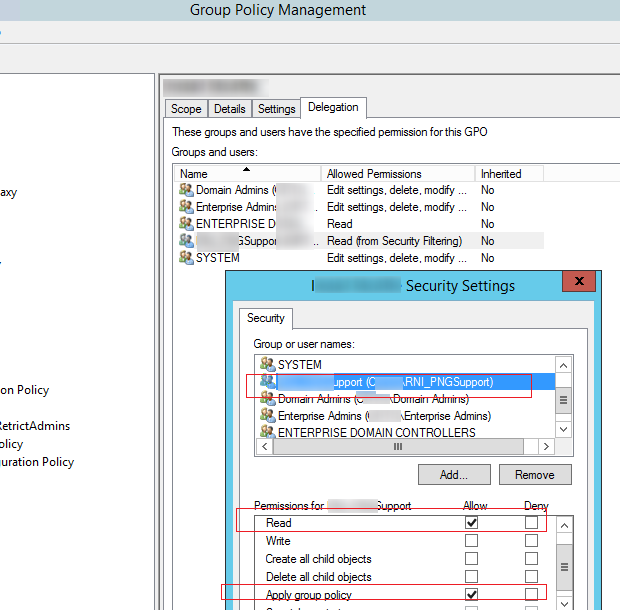

Проверьте статус групповой политики, перейдя в консоли GPMC.msc в свойствах политики на вкладку Details. Обратите внимание на значение в поле GPO Status.

Как вы видите, доступно 4 варианта:

- All setting disabled – все настройки политики отключены (не применяются);

- Computer configuration settings disabled – не применяются настройки из параметров GPO компьютера;

- User configuration settings disabled – не применятся настройки пользовательских политик;

- Enabled – все настройки политики применяются к целевым объектам AD (значение по –умолчанию).

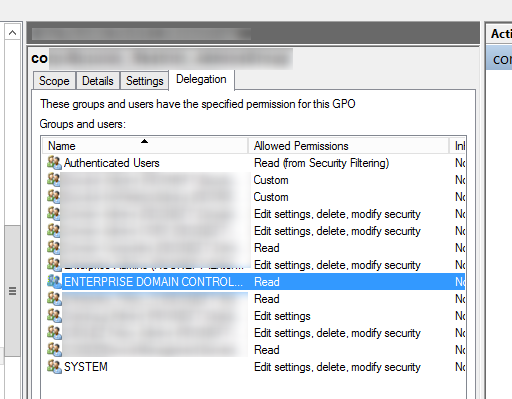

Делегирование GPO

На вкладке политики Delegation указаны разрешения, настроенные для данной групповой политики. Здесь можно увидеть каким группам даны права на изменения настроек GPO, а также на разрешение или запрет применения политики. Вы можете предоставить права на управление GPO из этой консоли или с помощью мастера делегирования в ADUC. Кроме того, наличие строки доступа для Enterprise Domain Controllers определяет возможность репликации данной политики между контроллерами домена Active Directory (это нужно иметь в виду при наличии проблем с репликацией политики между DC). Обратите внимание, что права на вкладке Delegation соответствуют NTFS правам, назначенным на каталог политики в папке SYSVOL.

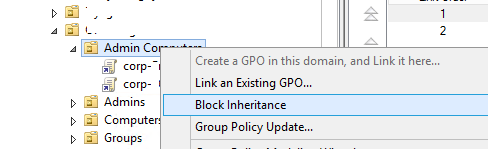

Наследование групповых политик

Наследование — это одна из основных концепций групповых политик. Политики верхнего уровня по-умолчанию применяются ко всем вложенным объектам в иерархии домена. Администратор может заблокировать применение всех наследованных политик на определенный OU. Для этого в консоли GPMC нужно щелкнуть правой кнопкой по OU и выбрать пункт меню Block inheritance.

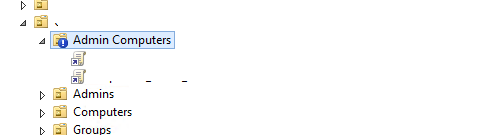

Организационные подразделения с отключенным наследованием политик в консоли отображаются с синим восклицательным знаком.

Если политика не применяются на клиенте, проверьте, не находится ли он в OU с отключенным наследованием.

Имейте в виду, что доменные политики, для которых включено свойства “Enforced”, применяются даже на OU с отключённым наследованием (наследованные политики, которые применяются к контейнеру доступны на вкладке Group Policy Inheritance).

Область действия и порядок применения групповых политик (LSDOU)

Чтобы запомнить особенности порядка применения групповых политик в домене, нужно запомнить аббревиатуру LSDOU. Это аббревиатура позволяет запомнить порядок применения GPO:

- Локальные политики компьютера (Local), настроенные через консоль редактора локальных GPO gpedit.msc (при некорректной настройке их можно сбросить);

- Групповые политики уровня сайта (Site);

- Групповые политики уровня домена (Domain);

- Групповые политики уровня организационного подразделения (Organizational Unit).

Последние политики имеют наивысший приоритет. Т.е. если вы включили некий параметр Windows на уровне политики домена, но на целевом OU данный параметр отключается другой политикой – это означает, что нужный параметр в результате будет отключен на клиенте (выиграет ближайшая политика к объекту в иерархии AD).

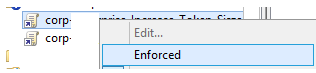

При использовании параметра Forced у GPO выигрывает та политика, которая находится выше в иерархии домена (например, при включении Forced у политики Default Domain Policy, она выигрывает у всех других GPO).

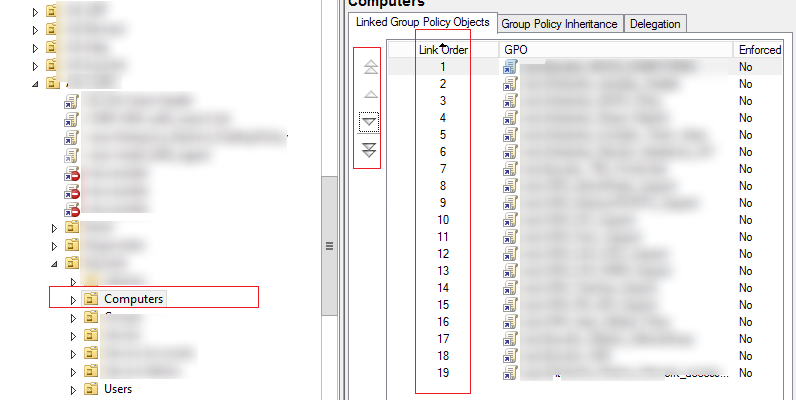

Кроме того, администратор может изменить порядок обработки политик (Link Order) в консоли GPMC. Для этого нужно выбрать OU и перейти на вкладку Linked Group Policy Objects. В списке содержаться список GPO, которые применяются к данной OU с указанием приоритета. Политики обрабатываются в обратном порядке (снизу-вверх). Это означает что политика с Link Order 1 выполнится последней (ее приоритет наибольший). Вы можете изменить приоритет GPO с помощью стрелок в левом столбце, передвинув ее выше или ниже в списке.

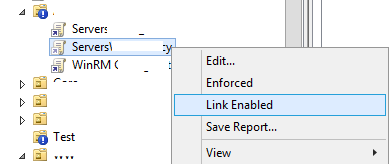

GPO Link Enabled

У каждого объекта GPO, который привязан к организационному контейнеру AD вы можете включить или отключить связь (применение политики). Для этого нужно включить или отключить опцию Связь включена (Link Enabled) в меню политики. Если связь для политики отключена, ее иконка становится бледной. При отключении связи политика перестает применяться к клиентам, но ссылка на объект GPO не удаляется из иерархии. Вы можете активировать данную связь в любой момент.

Замыкание групповой политики

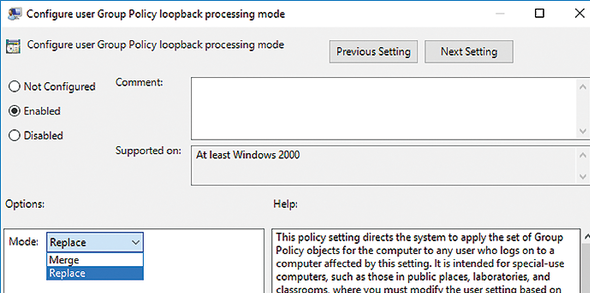

При включении опции Режим замыкания групповой политики (Loopback Processing mode) вы можете применить к компьютеру настройки, которые содержаться в секции GPO с настройками пользователями. Т.е. режим замыкания GPO позволяет применить политики пользователя в зависимости от компьютера, на который он логинится.

Например, если вы примените к OU с компьютерами политику, в которой настроены параметры в секции User Configuration, эти политики не будут применены к пользователю без использования замыкания. Режим Loopback Processing включается в разделе Computer Configuration -> Administrative Templates -> System -> Group Policy -> Configure user Group Policy Loopback Processing mode.

У этой политики есть два возможных значение:

- Режим Merge (слияние) – к компьютеру применяться GPO основанные на расположении пользователя, а потом GPO, привязанные к компьютеру. При возникновении конфликтов между политиками OU пользователя и OU компьютера, политики уровня Computer Configuration будут иметь более высокий приоритет.Обратите внимание, что при использовании Loopback processing в режиме Merge политика фактически выполняется дважды. Учитывайте это, если используете Logon-скрипты.

- Режим Replace (замена) – к пользователю применяться только политики, назначенные на OU, в котором содержится компьютер, на который пользователь выполнил вход.

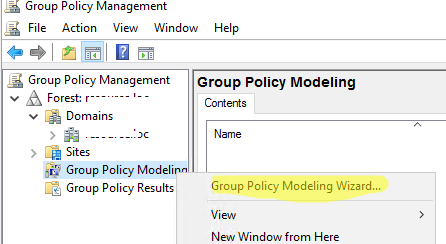

Моделирование групповых политик

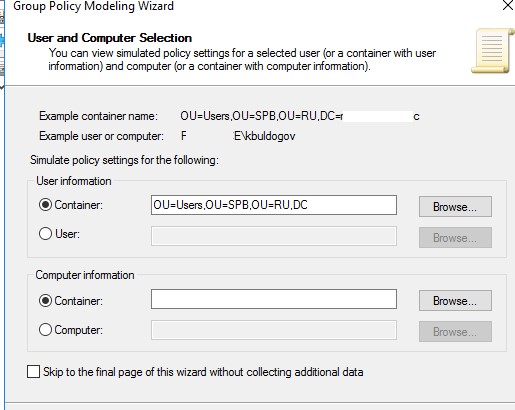

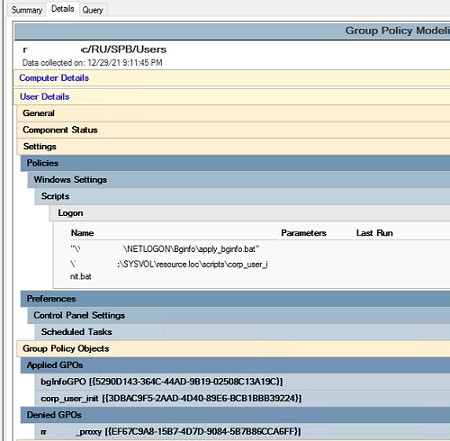

Вы можете использовать функцию моделирования GPO в консоли управления доменными политиками (gpmc.msc). Моделирование GPO позволяет администратору получить итоговых политик, которые будут применены к конкретному объекту.

Перейдите в раздел Group Policy Modeling и запустите мастер Group Policy Modelling Wizard.

Выберите OU или конкретного пользователя/ компьютер, для которого вы хотите получить результирующую политику.

Далее следуйте вопросам мастера моделирования GPO. В результате вы получите отчет (вкладка Details), на котором видно какие политики применены к объекту AD, а какие нет. Если политика применена или отклонена из-за фильтра GPO, это также будет видно в отчете.

Group Policy Preferences

В современных версиях Active Directory есть дополнительное расширение групповых политики – Group Policy Preferences (GPP). GPP позволяют применить через GPO дополнительные настройки через клиентскую часть (GP client-side extensions). Например через GPP вы можете:

- Установить принтеры через GPO

- Предоставить права локального администратора на доменном компьютере

- Подключить сетевые диски

- Распространить параметры реестра

- Скопировать папки и файлы на компьютеры пользователей

- И т.д.

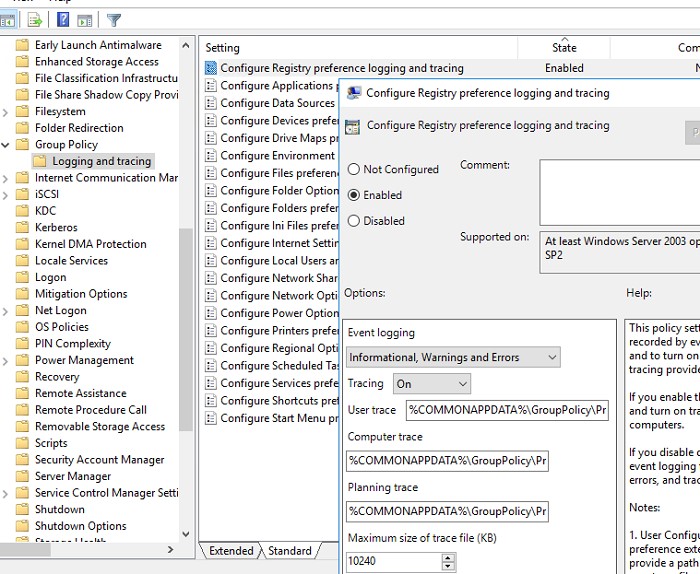

Для диагностики применения Group Policy Preferences можно использовать специальный режим логирования — Group Policy Preferences Tracing.

Включить это режим можно через параметр в разделе Computer Configuration -> Policies -> Administrative Templates -> System -> Group Policy -> Logging and Tracing. Есть отдельные настройки логирования для разных параметров GPP.

Например, я хочу проверить как применяется параметр реестра с настройками прокси через GPO. Для этого я включаю политику Configure Registry preference logging and tracing. Здесь можно настроить параметры логирования и отладки и размер журнала.

После применения политики на клиенте, откройте файл

C:\ProgramData\GroupPolicy\Preference\Trace\Computer.log

для получения подробного статуса о применении GPP.

Отключить этот параметр GPO после окончания отладки.

Кроме того, не забывайте, что в GPP есть дополнительные возможности фильтрации условий применения политики — Item Level Targeting.

Диагностика применения GPO на стороне клиента

Для диагностики применения групповых политик на стороне клиента используются утилиты gpresult,

rsop.msc

и журнала событий Windows. Первые два инструмента позволяют получить результирующий набор политик, которые применились на клиенте.

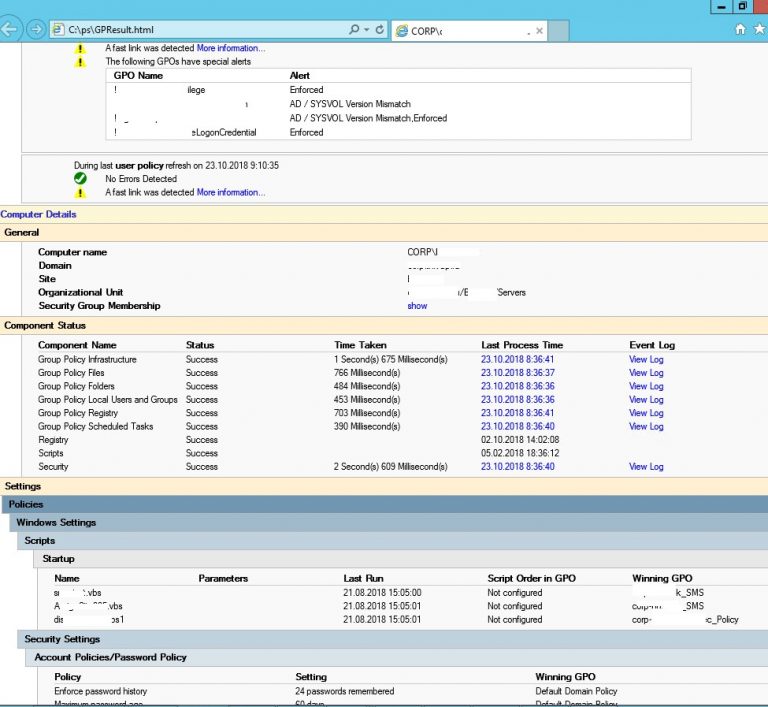

Для получения базового отчета о применённых на компьютере GPO , выполните команду:

gpresult /r

Команда вернет список примененных GPO (Applied Group Policy Object) и GPO, которые не применились. В списке отфильтрованных GPO могут быть такие пункты:

- Not Applied (Empty) -политика назначена, но не содержит настроек

- Denied (WMI Filter) -политика не применена из-за того, что параметры ее WMI фильтра не соответствуют данному компьютеру;

- Denied (Security) — в ACL групповой политики отсутствуют разрешения для применения GPO для этого компьютера;

- Disabled (GPO) -Computer или User Configurations секция отключена в настройказ GPO

Для получения HTML отчета с результирующими GPO используйте команду:

gpresult /h c:\gp-report\report.html /f

В отчете HTMP отчете RSoP gpresult можно найти ошибки применения GPO, а также время применения конкретных политики и CSE. Это позволяет понять, почему некоторые GPO применяются на компьютере слишком долго. В таком отчете видно, какие параметры политик применены и какими конкретными GPO.

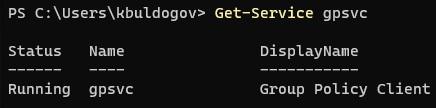

Не забывайте, что на клиенте для работы GPO должна быть запущена служба Group Policy Client (gpsvc). Проверьте, что служба запущена с помощью PowerShell:

Get-Service gpsvc

Также нужно помнить, как обновляются групповые политики в Windows. По-умолчанию GPO обновляются в фоновом режиме в интервале от 90 до 120 минут. Однако администратор может изменить этот интервал с помощью параметра Set Group Policy refresh interval for computers в секции GPO Computer Configuration -> Administrative Templates -> System -> Group Policy.

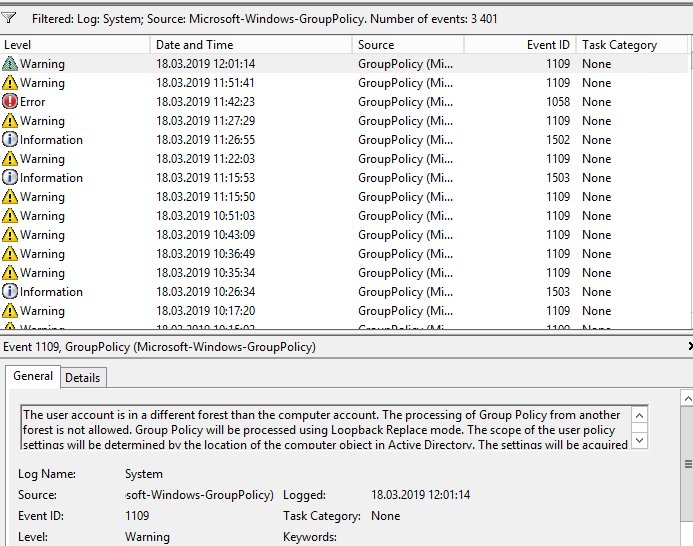

Вы можете найти события обработки GPO в Event Viewer. Воспользуйтесь фильтром в журнале System по источнику GroupPolicy (Microsoft-Windows-GroupPolicy). Также внимательно изучите события в журнале Application and Services Logs -> Microsoft -> Windows -> Group Policy -> Operational.

Несколько дополнительных советов при отладке GPO:

- При анализе применения доменных политик паролей, не забывайте, что в домене может быть только одна политика паролей, настроенная с помощью GPMC (обычно это Default Domain Policy). Если вам нужно использовать отдельные политики паролей и блокировки для определенных пользователей или групп, используйте раздельные (гранулированные) политики паролей Fine-Grained Password Policy;

- Также хочется напомнить о существовании инструмента Microsoft AGPM (Advanced Group Policy Management), который вести версионность для GPO и правила их утверждения;

- Используйте центральное хранилище административных шаблонов GPO. В этом случае вам не нужно будет вручную устанавливать admx файлы групповых политик на всех компьютерах.

В заключении хочется сказать, что следует держать структуру групповых политик как можно более простой и не создавать лишние политик без необходимости. Используйте единую схему именование политик. Имя GPO должно давать однозначное понимание того, для чего она нужна.

1. В пункте про LSDOU вы перечисляете политики, а потом пишете, что Последние политики имеют наивысший приоритет.

В вашем списке последние — OU, в то время как высший приоритет как раз у локальных. Тут надо как то перефразировать.

2. Несколько лет назад был апдейт, при котором GPO пользователя перестали применяться, на пользователей, если у компьютера нет прав на чтение этого объекта политики. Чтобы это исправить требовалось править схему. Не плмешало бы описать как сейчас обстоят дела для существующих доменов и для новых. Схема уже автоматом создаётся исправленная?

2. Несколько лет назад был апдейт, при котором GPO пользователя перестали применяться, на пользователей, если у компьютера нет прав на чтение этого объекта политики. Чтобы это исправить требовалось править схему. Не плмешало бы описать как сейчас обстоят дела для существующих доменов и для новых. Схема уже автоматом создаётся исправленная?

Сейчас, когда меняешь группу безопасности на любую другую, оснастка сама выкидывает информационное сообщение, что надо добавить права группе Domain Computers.

По поводу замыканию на себя — если применяется хоть одна политика с параметром Replace, то все остальные с Merge уже не смогут примениться.

1. У локальных политик приоритет меньше, чем у доменных. Настройки локальной политику будут перезатираться доменными, если настраивается один и тот же параметр. По моему, так и написано.

2. Все верно в 2016 году был такой апдейт MS16-072 . Подробнее тут: https://winitpro.ru/index.php/2016/06/20/pochemu-perestali-rabotat-nekotorye-gpo-posle-ustanovki-ms16-072/

Думаю, автор статьи очень плохо представляет себе работу loopback на практике. И надо, обязательно, переписать этот раздел.

«Loopback Processing mode вы можете применить к пользователю настройки, которые содержаться в секции GPO с компьютерами» — Как раз таки все наоборот. Вы можете к OU, в которой находятся компьютеры, применить политику, в которой будут указаны параметры из раздела User Configuration. С помощью данного механизма несколько изменяется алгоритм обработки политики. Например, когда мы хотим чтобы в учебном зале на рабочем столе была стандартная картинка для любого пользователя, который логинится на них. Но при этом может быть кастомная картинка на личном ПК.

Соответственно пункты Replace, Merge тоже описаны с ошибкой.

Можно также добавить в статью информацию про Item-level targeting для Preference политик. Так же просто маст хэв про rsop.msc, gpresult и «group policy modeling»

Вы правы, все наооборот. Грубая ошибка. Замыкание политик позволяет применить пользовательские настройки на OU с компьютерами.

В спешке писал 🙂 Поправил текст.

Ссылка на статью gpresult есть в соотвествуюшем разделе, а rsop.msc считается уже deprecated…

Смотрим официальную документацию:

«Режим обратной обработки применяет параметры конфигурации пользователей из объектов групповой политики, назначенные компьютеру, независимо от того, кто вошел в систему.»

Ссылка: https://learn.microsoft.com/ru-ru/windows-server/identity/ad-ds/manage/group-policy/group-policy-processing#loopback-processing-mode

Т.е. параметры из политики компьютера в политику пользователя, но не наоборот.

«Также проверьте, что для группы, которую вы добавили в Security Filtering на вкладке GPO -> Delegation -> Advanced в списке разрешений присутствуют права Read и Apply group policy с полномочиями Apply.»

где это окошко?

В статье есть скриншот. В консоли gpmc выбираете политику и смотрите ее 4 вкладки в правом окне.

теперья понял порядок. Link Order

спасибо, хорошая статья, задача появилась скрыть на одном терминальном сервере локальные диски для группы пользователей, но так чтобы не скрывалось на их рабочих местах, связал OU в котором один нужный терминальный сервер, в фильтре безопасности выставил нужную группу, включил замыкание политик, в конфигурации пользователя скрыл диски, при этом прошедшие проверку и доменные компьютеры в делегировании имеют права на чтение, и ничего не работает, пока не добавил в фильтр безопасности к группе еще и конкретный компьютер (терм сервер) у которого уже в делегировании права на чтение и применение политики, может кому пригодится.

зы: при этом если ставил в фильтре безопасности прошедшие проверку чтение и применение, без группы и компьютера, то всё работало … но на всех пользователей терм сервера

и ничего не работает, пока не добавил в фильтр безопасности к группе еще и конкретный компьютер (терм сервер) у которого уже в делегировании права на чтение и применение политики, может кому пригодится.

зы: при этом если ставил в фильтре безопасности прошедшие проверку чтение и применение, без группы и компьютера, то всё работало … но на всех пользователей терм сервера

Нельзя совсем группу Auth Users убирать из делегирования. Только право Apply

Добрый день.

Подскажите пожалуйста,всю голову сломал.

Есть server win 2019. Требуется на определенную группу Users (не на всех пользователей домена) применить групповую политику- установка софта. Софт ,это Msi ,настраивается на Computers или на users подскажите пожалуйста?

По какой причине может быть невозможно выбрать в нацеливании группу пользователей. Дает выбирать только группу компьютеров. Выбор «пользователь в группе» не доступен.

Была информация, что обновы KB5041578 (Windows Server 2019) и KB5041160 (Windows Server 2022) ломают работу Item-level targeting (неактивен User in group)…При этом для 2019 якобы было сломано еще в июльских обновлениях…

Но — проблема затрагивает только GUI, через PowerShell все работает как надо

для аудита отдельнго расширения GPP нужно включить соотвесвующую опцию в Computer Configuration → Policies → Administrative Templates → System → Group Policy → Logging and tracing. После этого в event viewer -> application можно фильтровать события от конкретного расширения CSE, например по source Group Policy Shortcuts