Последние обновления для Windows 11 и Windows 10 изменили поведение системы по умолчанию при подключении к рабочему столу удаленного компьютера через сохраненный

*.rdp

файл. Теперь при первом запуске RDP-файла появляется однократное уведомление, объясняющее назначение RDP-файлов и возможные риски, связанные с их использованием. Затем при каждом открытии RDP файла перед подключением к удаленному хосту, будет появляться предупреждение безопасности с предложением выбрать локальные ресурсы, которые нужно пробросить в Remote Desktop сессию на удаленный компьютер.

После установки апрельских кумулятивных обновлений 2026 года для Windows 11 (KB5083769 или KB5082052) и Windows 10 (KB5082200 — в рамках расширенных обновлений безопасности), при открытии RDP файл по умолчанию будут применены следующие меры защиты:

- Перед удаленным подключением к рабочему столу будет появляться подробное предупреждение о целевой системе

- Перенаправление локальных ресурсов в удаленную RDP сессию по умолчанию отключено и пользователю предлагается явно выбрать, какие локальные ресурсы он хочет перенаправить в свою сессию

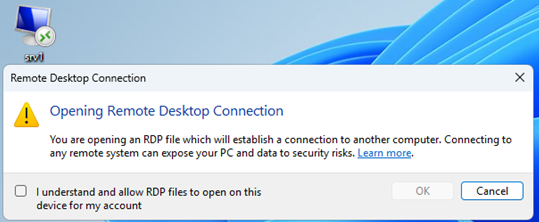

При первом запуске RDP файла, появляется уведомление:

Opening Remote Desktop Connection You are opening an RDP file which will establish a connection to another computer. Connecting to any remote system can expose your PC and data to security risks. Learn more.

Чтобы продолжить подключение, нужно явно отметить чекбокс:

I understand and allow RDP files to open on this device for my account.

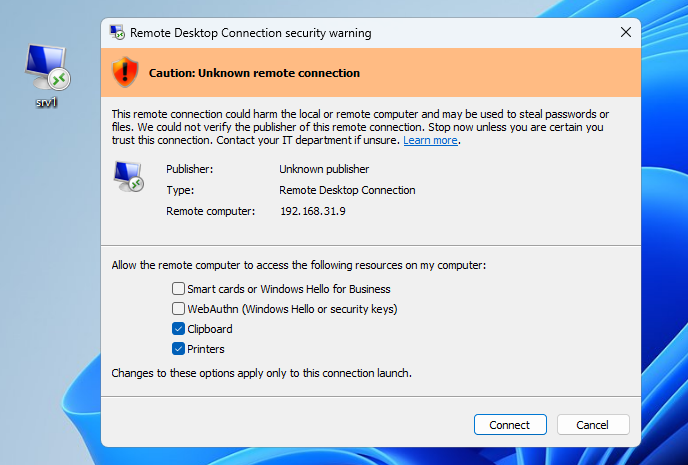

Далее появляется окно с предупреждением, текст которого зависит от того, подписан ли RDP файл или нет.

Если RDP файл не подписан цифровой подписью и Windows не может проверить его, появляется баннер с предупреждением:

Remote Desktop Connection Security warning Caution: Unknown remote connection This remote connection could harm the local or remote computer and may be used to steal passwords or files. We could not verify the publisher of this remote connection. Stop now unless you are certain you trust this connection. Publisher: Unknown publisher

Если вы хотите подключиться, нужно выбрать нужные вам в RDP сессии локальные пробрасываемые ресурсы и нажать Connect.

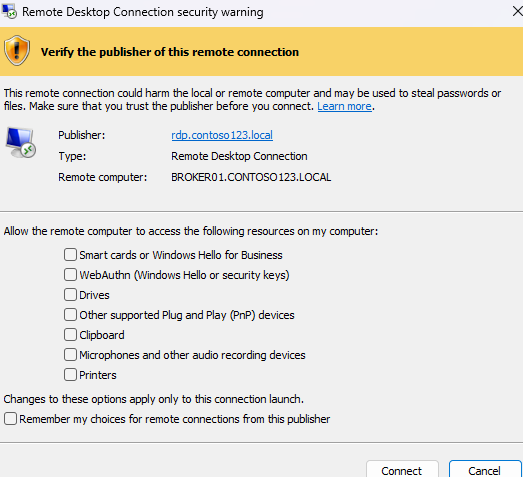

Если RDP файл подписан цифровой подписью, в окне предупреждения появится информация об издателе.

Verify the publisher of this remote connection.

Но пользователю все равно будет предложено проверить легитимность подключения и выбрать пробрасываемые в сессию ресурсы.

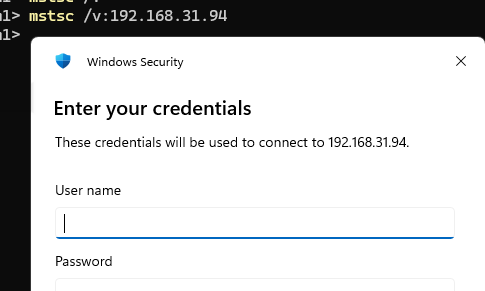

mstsc.exe

, или запускаете его из командной строки в формате

mstsc /v:myrdpsrv1

, предупреждения не появляются.

Таким образом, теперь встроенный клиент удаленного рабочего стола игнорирует настройки редиректа локальных ресурсов в сохраненном RDP файле и всегда запрашивает у пользователя какие локальные ресурсы пробросить.

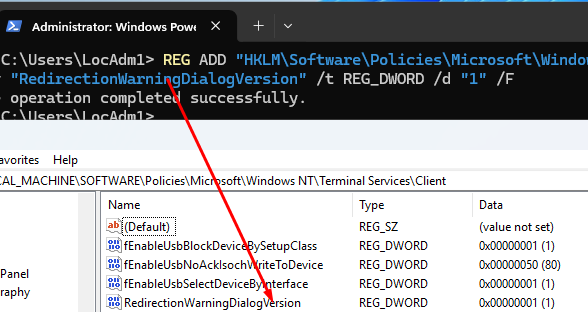

Чтобы временно (это не безопасно!) отключить новую меру безопасности для RDP файлов, администратор может создать на компьютере параметр реестра RedirectionWarningDialogVersion со значением 1. Этот параметр реестра можно создать вручную указанной ниже командой или распространиться на клиентов через групповые политики (Управление параметрами реестра через GPO)

REG ADD "HKLM\Software\Policies\Microsoft\Windows NT\Terminal Services\Client" /v "RedirectionWarningDialogVersion" /t REG_DWORD /d "1" /F

Чтобы отключить первое предупреждение, создайте для пользователя параметр реестра:

REG ADD "HKEY_CURRENT_USER\Software\Microsoft\Terminal Server Client" /v "RdpLaunchConsentAccepted" /t REG_DWORD /d "1" /F

Более безопасное решение – самостоятельно подписать нужные RDP файлы доверенной цифровой подписью. Для этого нам потребуется специальный тип сертификата для подписывания кода (

CodeSigningCert

). Запросите такой сертификат у своего CA, а я создам самоподписанный сертификат с помощью PowerShell:

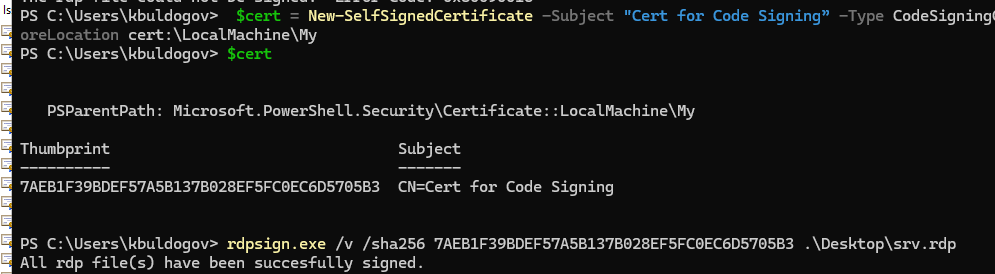

New-SelfSignedCertificate -Subject "Cert for Code Signing” -Type CodeSigningCert -CertStoreLocation cert:\LocalMachine\My

Копируем значение отпечатка сертификата и подписываем RDP файл с помощью утилиты RDPSign.exe:

rdpsign.exe /v /sha256 7AEB1F39BDEF57A5B137B028EF5FC0EC6D5705B3 .\Desktop\srv.rdp

All rdp file(s) have been succesfully signed.

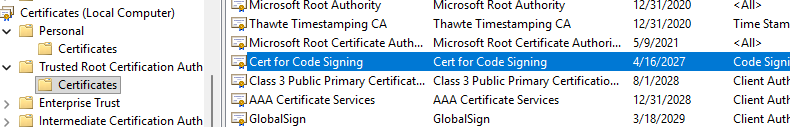

Чтобы клиент доверял этом сертификату, нужно поместить сертификат в доверенные. Можно вручную открыть консоль

certlm.msc

и скопировать сертификат в раздел доверенных корневых сертификатов (Trusted Root Certification Authorities). Или экспортируйте используемый для подписи сертификат в CER файл и установите сертификат на клиентские компьютеры через GPO.

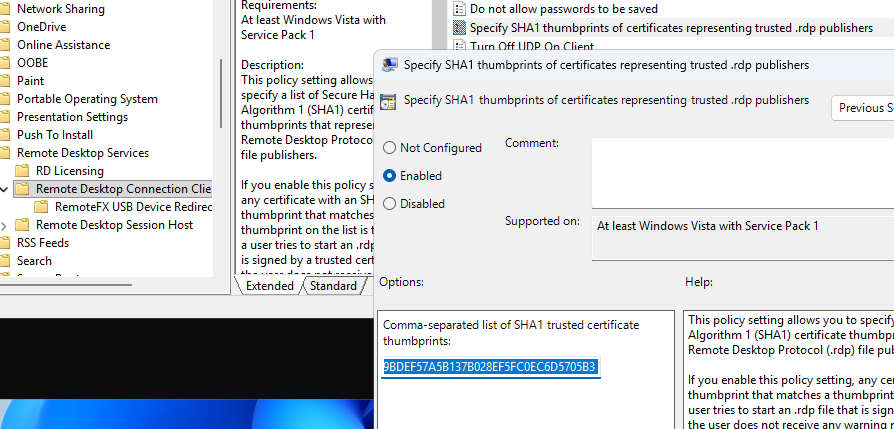

Затем добавьте отпечаток сертификата в параметр GPO Specify SHA1 thumbprints of certificates representing trusted .rdp publishers (Указать отпечатки SHA1 сертификатов, представляющих доверенных издателей RDP) в разделе Computer Configuration -> Policies -> Administrative Templates -> Windows Components -> Remote Desktop Services -> Remote Desktop Connection Client.

После обновления настроек групповых политик, клиент будет запускать подписанный RDP файл без предупреждений.

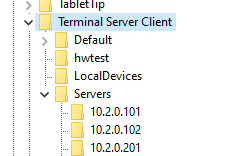

Если вы выбрали (забыли выбрать) некоторые опции редиректа локальных устройств для подключения к доверенному хосту, сохраненные настройки подключения и выбора опция можно сбросить через реестр (здесь хранится история RDP подключений). Откройте ветку

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Terminal Server Client

и руками удалите записи для имени или IP вашего RDP хоста в разделах Default и Servers.

Уже намучилась с этим. Для связки RD Web + RDCB + RDGW в настройках деплоя Connection Broker можно задать действующий SSL сертификат, используемый для веба, для Посредника подключений (у нас Let’s Encrypt), им будет подписываться RDP файл при генерации RD Web’ом, и таким образом предупреждение из красного станет желтеньким и будет возможность сохранить выбор проброса.

При такой схеме файлы и так подписываются, серты выбираются на этапе первоначальной настройки, просто они просрачиваются, и если раньше все работало нормально без последующей замены серта в Connection Broker, то теперь, по всей видимости, при каждом продлении придется подкидывать ему новый pfx, т.к. с просроченным сертификатом будет «неизвестный издатель».

Почему при подписании RDP файла сертом LE предупреждение все равно остаётся? Предполагаю, что это из-за того, что у сертификатов LE в атрибуте Key Usage нет Code Signing

Вот оказывается почему пользователи приходят с этим окном для RDS-фермы, хотя на ферме.стоит публичный трастовый сертификат

Подскажите пожалуйста, как это настроить в случае, если нужно подключаться с одного компьютера на другой (не сервер)? Допустим у меня два рабочих устройства, ноутбук и десктоп. Я создаю на ноутбуке rdp файл для подключения к десктопу. Как в таком случае настроить доверие и убрать предупреждение? Неужели придется подписывать rdp файл к каждому компьютеру, к которому я захочу подключиться внутри организации?

Если два устройства и ходите по RDP перекрестно, придется сделать и подписать 2 RDP файла. Одним сертификатом, чтобы не плодить сузнности.

Выпустить самоподписанный сертификат на одном компьютере, подписывать на нем все RDP файлы, которые будете использовтаь на клиентах.

Распространить этот сертификат через CER файл на все компьютеры, с которых будете подключаться к RDP хостам.

Если RDP компьютеров много, то да — подписывать придется RDP файл для каждого компьютера.

Либо если применимо, работать черех BAT-ник, который запускает mstsc.exe с нужными вам параметрами (если среди его опций есть все нужные вам)

Спасибо! Видимо в моем случае остается только вариант с подключением через BAT-ник, ибо создавать каждому пользователю подписанный RDP-файл к его офисному десктопу совсем не вариант. Но очень надеюсь что Microsoft не уберут возможность отключать это предупреждение через ключ реестра.

Важный момент! НЕ подписывайте рдп файл на сервере, подписывайте на обычной ОС. Иначе прочесть подписанный файл смогут только сервера. А обычные компы не смогут открыть файл.

Подписал на сервере 2022 и передал на клиентов win11, проблем не возникло. Через политику добавил отпечаток, сообщение больше не появляется

Спасибо!

У меня ~10 клиентов подключаются к одному серверу. У каждого на рабочем столе файл RDP. Мне каждый из этих 10 файлов нужно подписать сертификатом? Установить сертификат в доверенные тоже нужно каждому клиенту?

Если *.rdp файл одинаковый, можно подписать его один раз. Если настроки отлючаются, придется подписывать каждый.

Верно, потом нужно установить сертификат в доверенные на всех клиентских машинах.

Сделал по инструкции, сделал сертификат, подписал файлы, в политику добавил sha отпечаток. С сервера на сам себя пускает без предупреждения, но на windows машинах не достаточно просто сертификат в корневой закинут, видимо тоже нужно в политиках добавлять sha отпечаток. ПРоблема в том что винды домашние, осностки нет. Как-то можно sha отпечаток батником добавлять сразу в реестр?

Да, надо вот батник для клиентов:

chcp 1251

certutil -addstore "Root" "\\server\СИСТЕМНЫЕ\RDP\cert.cer"

reg add "HKLM\SOFTWARE\Policies\Microsoft\Windows NT\Terminal Services" /v "TrustedCertThumbprints" /t REG_SZ /d "6554F6363698E9A1CCA1E0487718E92257BD737F" /f

Да, все верно. Так тоже будет работать.

Но reg add перезаписывает старое значение, если там что-то было до этого.

Наверно лучше сначала получить старое значение из параметра и добавить к нему новое. Проше на PowerShell сделать.

мелкософт опят закапывает сам себя, зачем- если я подписал сертификат на серверах, в том числе гейт сервере, а потом поставил сертификат на локальные компы, без которого и так не подключиться с виндовс компа, что не мешает яблокам без них подключиться. Есть подозрение , что привентивно хотят перетащить на виндовс эпп, что не приемлемо, у пользователя выскакивает сразу окно на подключение на удаленку без вариантов войти просто в юзера.

Еще как вариант обходного пути, это создать ярлык и в поле «Укажите расположение объекта» ввести: mstsc /v:myrdpsrv1

Благодарю, работает.

Мне удалось избавиться от данного предупреждения. Всё, что нужно — это привязать доверенные публичные сертификаты (например Let’s Encrypt) ко всем ролям в свойствах развертывания. Для RDWeb и RDGateway может быть wildcard, а для брокера обязательно чтоб в качестве CN было FQDN брокера. Далее через GPO расшарить отпечаток сертификата брокера на все компы.

дополню свой комент выше. Если привязан самоподписанный сертификат к брокеру, то в параметре signature:s в файле RDP нет даже никаких данных по этому сертификату. Это значит, что файл никак не подписывается. А если привязать публичный сертификат, то данные появляются.

С учётом того как неплохо работают такие атаки как, например, ClickFix они думают (надеяться?) что кого-то остановят какие-то предупреждения?

А если наплевать на эту возню с сертификатами и надо просто убрать эти уведомление, чтобы все работало как раньше, соглаcно настройкам файла RDP (RemoteApp). Как просто отрубить всю эту чушь?

в статье же есть решение — правка реестра

Создал самоподписанный сертификат, как в статье, но rdpsign выдаёт ошибку:

Unable to use the certificate specified for signing. Error Code: 0x80070490

The rdp file could not be signed. Error Code: 0x80070490

Не пойму, что ему не нравится?

В хеше все буквы сделал заглавными, пробелов нет.

Нюансы

1. если создавать сертификат на win10, и подписать rdp файл, а потом запускать на win11, не работает.

там какие то два новых параметра и если их нет win11 считает битым файл

2. даже после установки сертификата и прописывании отпечатков, окно все равно появляется.

и вопрос решается только прописыванием ключа RedirectionWarningDialogVersion

Хотя при прописывании ключа, и без сертификатов все работает