Встроенный анализатор (сниффер) сетевого трафика Packet Monitor (PktMon.exe) появился еще в Windows 10 1809 и Windows Server 2019. В последнем билде Windows 10 2004 (May 2020 Update), функционал анализатора пакета был существенно расширен (появилась поддержка захвата пакетов в реальном времени, и поддержка формата PCAPNG для простого импорта в анализатор сетевого трафика Wireshark). Таким образом в Windows появился функционал захвата сетевого трафика, аналогичный tcpdump, и его можно смело использовать системными и сетевыми администраторам для диагностики работы сети.

Packet Monitor позволяет получить всю сетевую активность, проходящую через сетевой интерфейс компьютера на уровне каждого пакета.

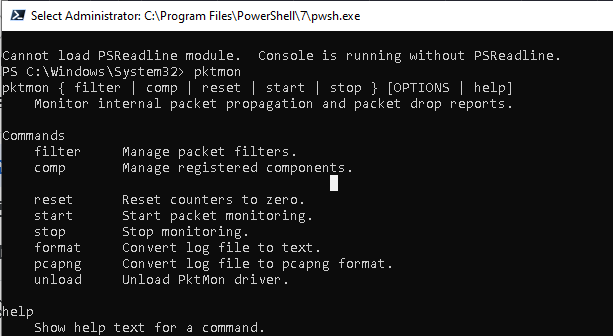

Справку по использованию параметров

pktmon.exe

можно получить, набрав команду в командной строке.

Основные команды утилиты Packet Monitor:

- filter — управление фильтрами пакетов

- comp – управление зарегистрированными компонентами;

- reset — сброс счетчиков;

- start – запустить мониторинг пакетов;

- stop— остановить сбор пакетов;

- format – конвертировать лог файл трафика в текстовый формат;

- pcapng – конвертация в формат pcapng;

- unload – выгрузить драйвер PktMon.

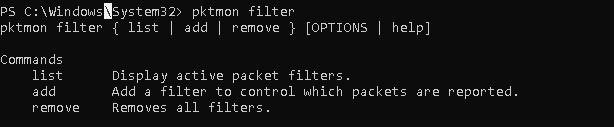

Чтобы получить справку по субкоманде, укажите ее имя:

pktmon filter

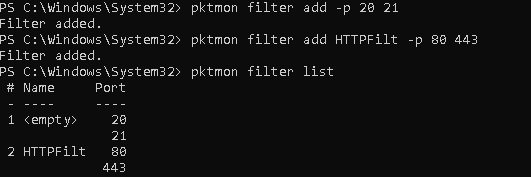

Попробуем собрать дамп трафика, который приходит на некоторые запущенные службы компьютера. Допустим, нам нужно проанализировать трафик FTP (TCP порты 20, 21) и HTTP (порты 80 и 443).

Создадим фильтр пакетов для 4 TCP портов (также можно мониторить UDP и ICMP трафик):

pktmon filter add -p 20 21

pktmon filter add HTTPFilt –p 80 443

Выведем список имеющихся фильтров:

pktmon filter list

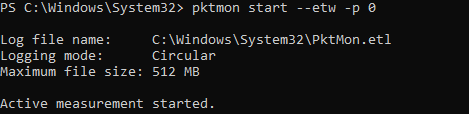

Чтобы запустить фоновый сбор трафика, выполните команду:

pktmon start –etw

Log file name: C:\Windows\System32\PktMon.etl Logging mode: Circular Maximum file size: 512 MB Active measurement started.

pktmon start --etw -p 0 -c 9

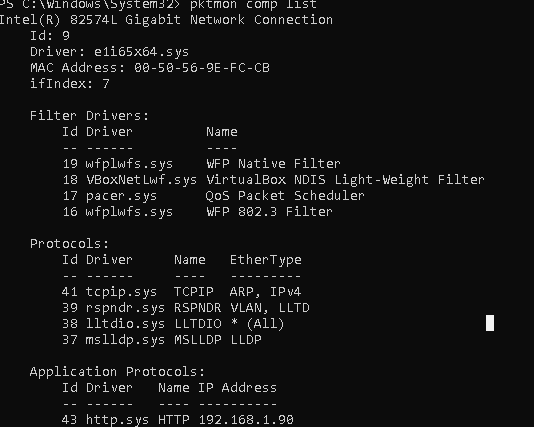

где значение аргумента c – номер (ID) нужного сетевого интерфейса, полученного с помощью:

pktmon comp list

Фильтр пакетов начнет запись всего трафика, соответствующего заданным фильтрам в файл C:\Windows\System32\PktMon.etl (максимальный размер 512 Мб). Чтобы остановить запись дампа, выполните команду:

pktmon stop

Также сбор сетевых пакетов прекращается после перезегрузки Windows.

Теперь вы можете сконвертировать файл с дампом трафика из формата ETL в обычный текст:

pktmon format PktMon.etl -o c:\ps\packetsniffer.txt

или

pktmon PCAPNG PktMon.etl -o c:\ps\packetsniffer.pcapng

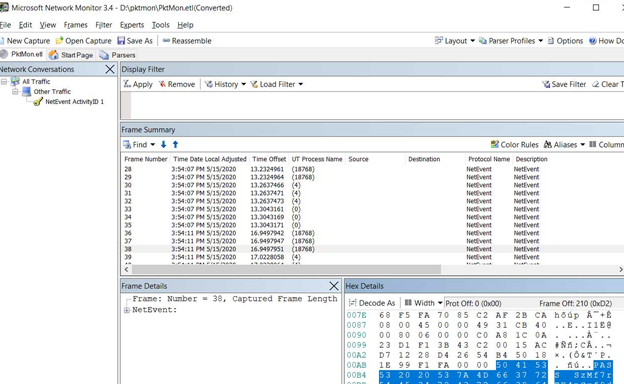

Полученный дамп трафика можно анализировать в текстовом виде, загрузить ETL файл в установленный на компьютере администратора Microsoft Network Monitor или WireShark (в форматер PCAPNG).

Чтобы удалить все созданные фильтры Packet Monitor, выполните:

pktmon filter remove

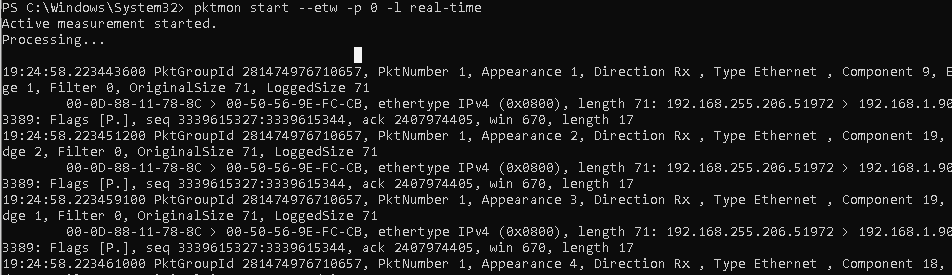

Вы можете использовать PktMon для мониторинга сетевого трафика в реальном времени. Для этого используется параметр

-l real-time

. В этом режиме захваченные сетевые пакеты отображаются в консоли, и не пишутся в фоновом режиме в лог файл.

pktmon start --etw -p 0 -l real-time

Если у вас наблюдается drop пакетов на сетевом интерфейсе, PacketMon может показать причину дропов (например, некорректный MTU или VLAN).

Также вы можете использовать PktMon в Windows Admin Center через расширения. Собранные данные с компьютеров и серверов при диагностике сетевых проблем можно использовать для анализа в более мощных программах анализа сетевого трафика, таких как Microsoft Network Monitor или Wireshark.

Не совсем понятна концовка статьи. Зачем нужен этот функционал, если на компьютере для анализа так и так устанавливается в результате или MNM3.4 или Wireshark.

Очень часто нужно проверить траффик на удаллёном компьтере.

не на каждом же компьтере устанавливать Wireshark, Просто создал лог перекинул себе на компьтер

а юзер пусть продолжает работать.

Все верно — это тот самый сценарий. Не нужно ставить на комп пользователя никакого софта. Удаленно дампим трафик и загружаем файл на свой компьютер для анализа.

Здравствуйте! Данная утилита поддерживается в серверных версиях? Или планируеться её добавление в них?

В Windows Server 2012R/2016 утилиты pktmon.exe ее нет. По информации в сети — она встроена в Windows Server 2019 (но проверить не могу, пока нет под рукой стенда)

Я проверил и PktMon в Server 2019 действительно встроена.

Режим мониторинга в реальном времени ( -l real-time ) не описан в help и не работает.

Установи билд Windows 10 2004 (May 2020 Update)

Win 10 21H1 получаю ошибку:

# pktmon start —etw -p 0 -l real-time

Error: ‘0’ is not a valid event provider Id.

Статья устарела сейчас используются другие параметры.

Стать годная, но устарело почти все кроме фильтров)

Они полностью ключи переделали в утилите, смотрите хелп.

C:\Users\sergey> pktmon list -i

Не удалось обменяться данными с драйвером PktMon. Не удается найти указанный файл.

C:\Users\sergey>winver

C:\Users\sergey>ver

Microsoft Windows [Version 10.0.19045.4894]

Командную строку нужно запускать из под админа, если нет — pktmon выдает:

Failed to communicate with the PktMon driver. Access is denied.спасибо большое. как то упустил из виду