Secure Boot это механизм безопасности среды UEFI, который позволяет защититься от загрузки неподписанного или вредоносного кода до инициализации операционной системы. Срок действия оригинальных сертификатов Secure Boot от Microsoft, выпущенных в 2011 году (Microsoft Corporation UEFI CA 2011), начнет истекать начиная с июня 2026 года, что грозит отключением защиты Secure Boot и повышает риск успешной эксплуатации bootkit атак.

Для замены истекающих в 2026 году сертификатов Secure Boot, Microsoft начиная с 2025 года начала распространение обновлений для автоматической замены истекающих сертификатов Secure Boot UEFI. В этой статье мы покажем, как вручную инициировать обновление сертификатов Secure Boot и загрузчика Windows, пописанного сертификатами Windows CA 2023, не дожидаясь их автоматической установки.

Microsoft автоматически доставляет обновления с новым сертификатами на все компьютеры с поддерживаемыми версиями Windows, и включенным режимом UEFI Secure Boot. Включая все версии Windows 11, LTSC редакции Windows 10 и устройства с Windows 10 22H2 участвующие в программе расширенных обновлений безопасности (ESU), а также Windows Server 2025,2022,2019,2016

Ошибка Secure Boot certificates have been updated but are not yet applied в Windows

Начиная с января 2026 года, Microsoft начала через Windows Update распространять новые сертификаты Secure Boot и новый подписанный загрузчик на устройства Windows 11. Так что, если вы регулярно ставите накопительные обновления, значит сертификаты уже скопированы на ваше устройство, но по умолчанию не активированы.

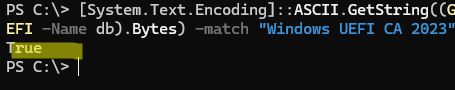

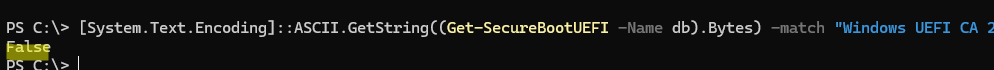

Проверить, внедрены ли на компьютере новые сертификаты UEFI Secure Boot можно командой:

[System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI -Name db).Bytes) -match "Windows UEFI CA 2023"

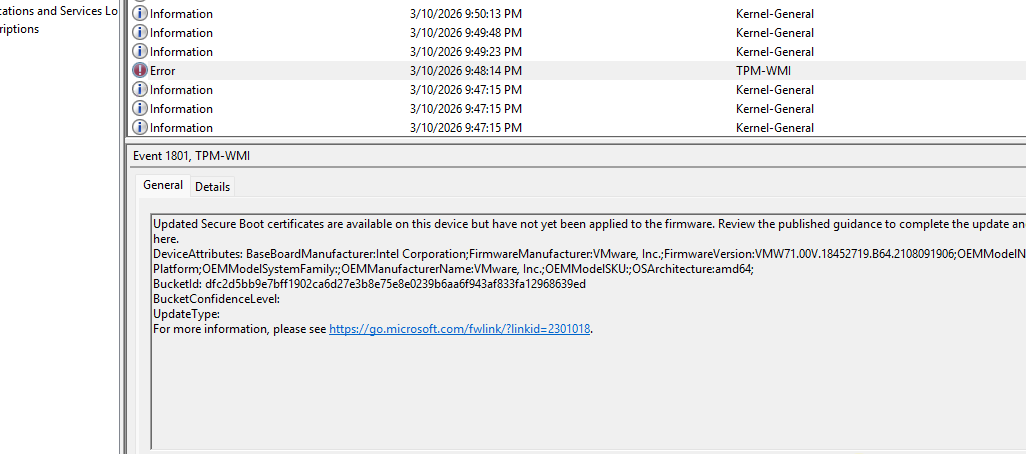

Если на компьютер доставлены обновления, которые содержат новые сертификаты Secure Boot, но еще не применены, в журнале System будет появляться ошибка от источника TPM-WMI с кодом 1801:

Updated Secure Boot certificates are available on this device but have not yet been applied to the firmware. Review the published guidance to complete the update and maintain full protection. This device signature information is included here.

DeviceAttributes: BaseBoardManufacturer:Intel Corporation;FirmwareManufacturer: здесь будет информацию о прошивке UEFI BucketId: dfc2d5bb9e7bff1902ca6d27e3b8e75e8e0239b6aa6f943af833fa12968639ed BucketConfidenceLevel: UpdateType: For more information, please see https://go.microsoft.com/fwlink/?linkid=2301018

Microsoft через какое-то время (до июня 2026) инициирует автоматическую установку сертификатов на совместимых устройствах.

Если ваш компьютер не получил обновления по какой-то причине, или используемые сертификаты не будут заменены до момента истечения срока действия предыдущих, это не вызовет проблем с загрузкой Windows или невозможностью использовать устройства со старыми сертификатами. Перестанет работать только механизм доверенной загрузки Secure Boot, делая компьютеры уязвимыми перед заражением буткитами.

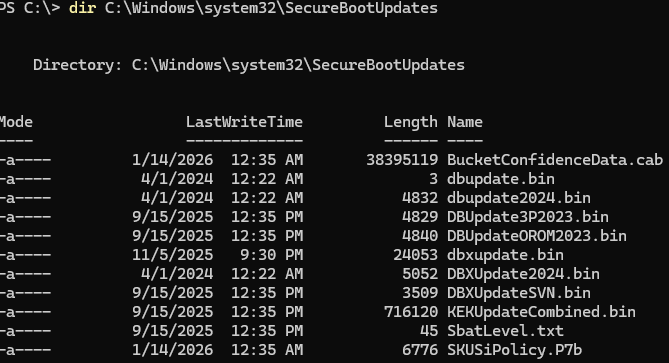

Обновления с новыми сертификатами и подписанными файлами для среды Secure Boot загружаются через Windows Update в папку

C:\Windows\system32\SecureBootUpdates

.

Однако некоторые модели компьютеров (в основном это касается старых устройств, выпущенных до 2023 года) требуют предварительного ручного обновления используемой прошивки UEFI. Проверьте на сайте вендора, требуется ли вашем устройству предварительное обновление версии UEFI перед внедрением сертификатов Windows UEFI CA 2023.

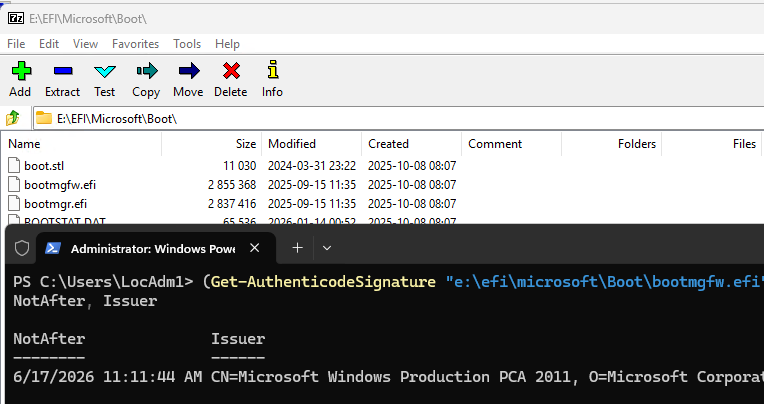

Проверим, каким сертификатом подписан загрузчик Windows. На UEFI системах это файл bootmgfw.efi, который хранится на системном EFI разделе (по умолчанию этому разделу не назначена буква диска, но ее назначить несложно – см. статью про загрузочный EFI раздел в Windows).

С помощью PowerShell (или с помощью утилиты sigcheck) извлечем информацию о сертификате, которым подписан файл загрузчика:

(Get-AuthenticodeSignature "e:\efi\microsoft\Boot\bootmgfw.efi").SignerCertificate | Select-Object NotAfter, Issuer

Как вы видите, это сертификат Microsoft Windows Production PCA 2011, который истекает 17 июня 2026 года.

Установить PowerShell модуль можно из онлайн репозитория (также возможна установка PowerShell модуля в офлайн режиме)

Install-Module UEFIv2

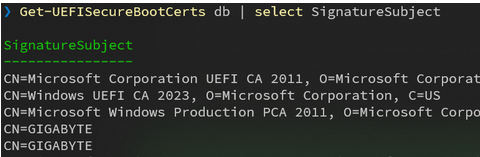

Вывести список установленных сертификатов:

Get-UEFISecureBootCerts db | select SignatureSubject

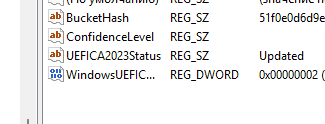

После установки обновлений безопасности, выпущенных после октября 2025 года, Microsoft добавила несколько ключей реестра, позволяющих контролировать статус обновления сертификатов Secure Boot.

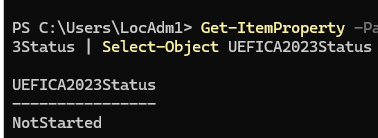

Текущий статус обновления сертификатов можно узнать из ключа UEFICA2023Status:

Get-ItemProperty -Path HKLM:\SYSTEM\CurrentControlSet\Control\SecureBoot\Servicing\ -Name UEFICA2023Status | Select-Object UEFICA2023Status

Возможные значения:

- NotStarted – обновление не запущено

- InProgress – обновление запущено, или завершено либо добавление сертификата в UEFI или обновление загрузчика

- Updated – обновление полностью завершено. Обновлены как сертификаты, так и подпись загрузчика.

Запускаем установку сертификатов безопасной загрузки в Windows

Вы можете вручную инициировать обновление сертификатов Secure Boot на своем Windows устройстве, не дожидаясь их автоматического развертывания. Это может понадобится разработчикам и системным администраторам, которые хотят протестировать работу какого-то специализированного ПО или оборудования, которое может затронуть обновление сертификатов Windows UEFI CA 2023 и загрузчика.

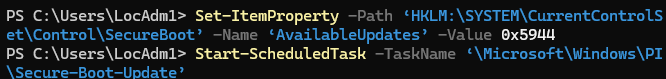

Чтобы разрешить установку новых сертификатов Secure Boot, измените значение параметра AvailableUpdates на 0x5944.

Set-ItemProperty -Path ‘HKLM:\SYSTEM\CurrentControlSet\Control\SecureBoot’ -Name ‘AvailableUpdates’ -Value 0x5944

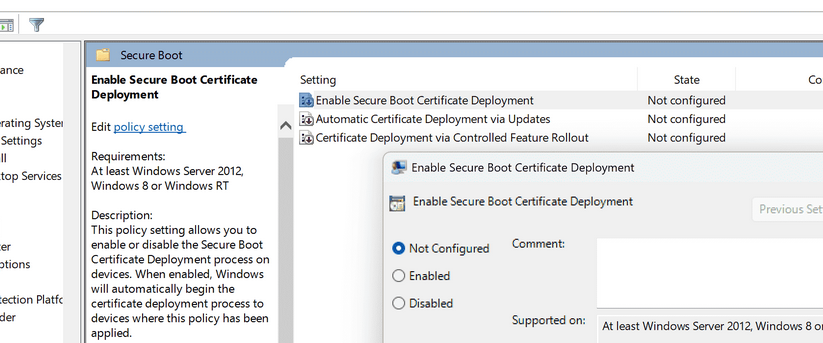

Также запустить установку сертификатов можно через параметр GPO Enable Secure Boot Certificate Deployment в разделе Computer Configuration -> Administrative Templates -> Windows Components -> Secure Boot (параметр доступен в новых ADMX шаблонах групповых политик для Windows 11).

После этого запустите задание планировщика Secure-Boot-Update. Это запустит цепочку задач по замене сертификатов в UEFI и обновления загрузчика Windows.

Start-ScheduledTask -TaskName ‘\Microsoft\Windows\PI\Secure-Boot-Update’

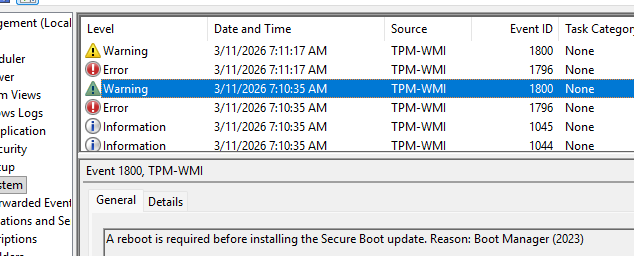

Проверяем в Event Viewer, когда обновление сертификатов будет завершено по событиям от TPM-WMI в журнале System. В нашем случае компьютер требует перезагрузки:

Event ID: 1800: A reboot is required before installing the Secure Boot update. Reason: Boot Manager (2023)).

После перезагрузки скорее всего нужно еще раз запустить задание обновления Secure-Boot-Update. Контролируйте статус выполнения по событиям в Event Viewer. Через некоторое время потребуется еще одно перезагрузка.

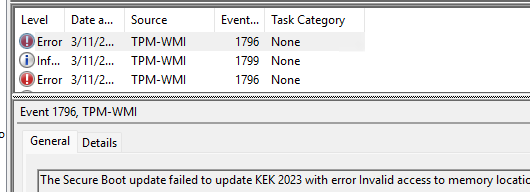

TPM-WMI:1796 The Secure Boot update failed to update KEK 2023 with error Invalid access to memory location

Это указывает, что ваша прошивка UEFI отклоняет запись сертификатов 2023 Secure Boot KEK. Это характерно для виртуальных машин и старых физических машин. Требуется либо обновления версии виртуального железа, прошивки UEFI или ручной записи сертификатов в UEFI.

По ссылке есть пример ручного обновления Platform Key (PK) в базе данных Secure Boot для виртуальных машин VMware ESXi.

https://knowledge.broadcom.com/external/article/423919/manual-update-of-secure-boot-variables-i.html

Полный список возможных ошибок TPM-WMI, которые могут возникнуть при распространении новых сертификатов Secure Boot есть в статье Microsoft: https://support.microsoft.com/en-gb/topic/secure-boot-db-and-dbx-variable-update-events-37e47cf8-608b-4a87-8175-bdead630eb69

После завершения обновления сертификатов проверьте, что значение UEFICA2023Status изменилось на Updated.

Проверяем, наличие сертификата Windows UEFI CA 2023 в активной базе разрешённых подписей Secure Boot DB:

([System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI db).bytes) -match 'Windows UEFI CA 2023')