18.11.2025

18.11.2025Active Directory: основные понятия, архитектура, настройка

Active Directory (AD) – это иерархическая служба каталога от компании Microsoft, которая используется в доменной среде Windows для организации и централизованного управления различными типами объектов: компьютерами, пользователями, серверами, принтерами. AD является центральным элементом управления и аутентификации в сетях Windows. Active Directory тесно связана и интегрирована о множеством служб и приложений Microsoft, таких как DNS, DHCP, почтовая служба Exchange Server, и т.д. Благодаря тому, что все учетные записи пользователи хранятся в единой базе AD, пользователь может войти под своей учетной записью и паролем на любой компьютер в домене AD (в отличии от workgroup, где на каждом компьютере хранится собственная база пользователей).

Архитектуры и основные понятия Active Directory

AD организована в иерархическую структуру. В архитектуре AD есть следующие элементы:

- Лес AD (forest) – самый высокий уровень иерархии Active Directory. Он представляет собой набор связанных доменов, которые разделяют общую схему, структуру и глобальный каталог

- Домен – отдельная область внутри леса AD, со своей границу безопасности и репликацией. Содержит пользователей, компьютеры, группы и другие объекты.

- Организационная единица (OU) – контейнеры внутри домена для логической группировки объектов (аналог – папки на диске). OU является точки назначения GPO и делегирования полномочий.

- Для установки домена Active Directory нужно установить роль Active Directory Domain Services (ADDS) на компьютере с Windows Server. Такой сервер называется контроллер домена Active Directory (DC). В домене может быть один или несколько контроллеров домена, в зависимости от потребностей и размера домена. Контроллеры домена выполняют аутентификацию пользователей и обслуживают запросы на доступ к ресурсам сети (используется как logon server);

- На контроллере домена хранится база Active Directory (NTDS.DIT). Каждый контроллер домена хранит свою копию базы AD и реплицирует новые/измененные данный с другим DC.

- Сайт AD – объекты AD, представляющие собой одну или несколько физических IP подсетей, связанных быстрыми каналами. Обычно сайты AD отражают физические географические или логические границы в вашей корпоративной сети. Клиенты выполняют аутентификацию, получают политики с контроллеров домена в своих сайтах. В каждом сайте может находится один или несколько контроллеров домена. Между сайтами можно настроить интервалы репликации для уменьшения нагрузки на WAN каналы.

- Global Catalog (GC) – эта роль может быть назначена любому контроллеру домена. Такой DC будет хранить краткую информацию о всем лесе и использоваться для выполнения поиска и аутентификации в разных доменах;

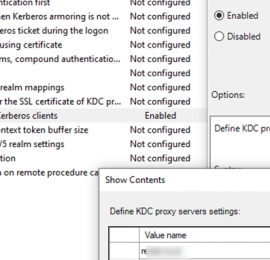

- Групповые политики (GPO) — позволяют администраторам настраивать параметры компьютеров и пользователей в сети с использованием централизованных политик

- Схема AD – определяет структуру и возможные атрибуты объектов в Active Directory.

Установка и настройка контроллеров домена Active Directory

Рассмотрим типовые операции по установке, настройке и обслуживанию контроллеров домена AD:

- Установка контроллера домена на Windows Server Core

- Добавление дополнительного контроллера домена AD

- Корректное удаление контроллера домена из Active Directory

- Как установить и настроить RODC контроллер домена

- Как переименовать домен Active Directory

- Проверка здоровья контроллеров домена и состояния репликации

- Резервное копирование и восстановление Active Directory

- Сброс пароля администратора AD

Контроллеры домена Active Directory являются равноправными и выполняют одинаковые функции. Некоторые операции в AD для предотвращение конфликтующих обновлений требуют уникальности контроллера-источника изменений.

Однако для предотвращения конфликтующих обновлений в AD, есть некоторые операции, которые требуют обязательно уникальности контроллера-источника изменений. Такие операции называются Flexible single—master operations (FSMO), а контроллеры домена, выполняющие FSMO роли, называются хозяевами операций.

Есть пять FSMO ролей:

- Schema Master

- Domain Naming Master

- Infrastructure Master

- RID Master

- PDC Emulator

Список DC-владельцев FSMO ролей можно вывести с помощью команды:

netdom query fsmo

FSMO роли можно передавать с одного контроллера домена на другой.

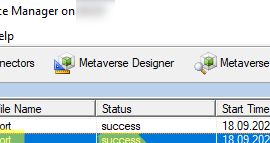

Инструменты администрирования Active Directory

В среде Windows доступны несколько инструментов администрирования Active Directory. Вы можете использовать для управления AD как графические MMC оснастки, так и утилиты командной строки и командлеты PowerShell:

- ADUC — MMC консоль Active Directory Users and Computers (

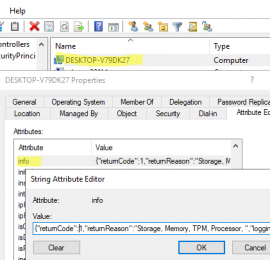

dsa.msc) – один из самый часто используемых инструментов администрирования AD. Позволяет создавать, редактировать атрибуты, удалять, и перемещать различные объекты AD: пользователей, компьютеры, группы, структуру OU - ADAC (Active Directory Administrative Center) – во многом функционал похож на ADUC, но предоставляет более широкие возможности для управления дочерними доменами.

- ADSS (Active Directory Sites and Services) — управления сайтами AD, подсетями, топологией и расписанием репликации

- ADDT (Active Directory Domains and Trusts) – управление доверительными отношениями между домена и установка междоменных связей

- AD Schema – управление схемой AD

- GPMC (Group Policy Management,

gpmc.msc) – консоль для управления групповыми политиками (GPO) в домене Active Directory - ADSIEdit – mmc оснастка, которая позволяет подключаться к LDAP каталогу AD, редактировать атрибуты и конфигурацию на более низком уровне

- Модуль Active Directory для Windows PowerShell – содержит все необходимые командлеты для управления объектами, настройками, политиками AD из консоли PowerShell.

Add-WindowsCapability –online –Name Rsat.ActiveDirectory.DS-LDS.Tools~~~~0.0.1.0

[/alert]

Управление пользователями, группами и компьютерами в Active Directory

На нашем сайте доступно множество подробных инструкций по настройки и администрированию Active Directory. Ниже перечислены типовые операции с различными типами объектов:

Учетные записи компьютеров в домене AD:

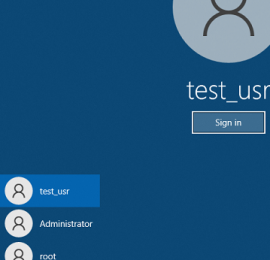

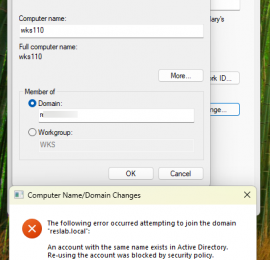

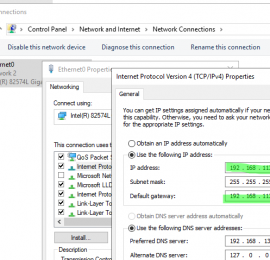

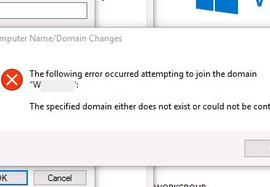

- Как присоединить компьютер с Windows к домену Active Directory

- Вход на компьютер при недоступности DC под сохраненными учетными данными

- Разрешить/запретить пользователям вход на определенные компьютеры

- Добавление информации в описание компьютера в Active Directory

- Восстановление доверительных отношений между рабочей станцией и доменом

Пользователи в домене AD:

- Создать нового пользователя Active Directory

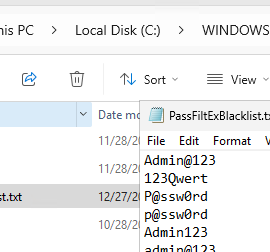

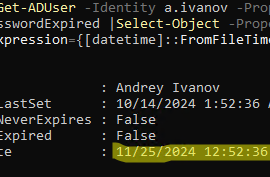

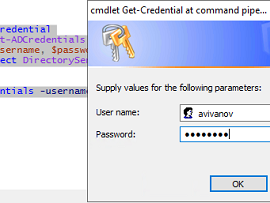

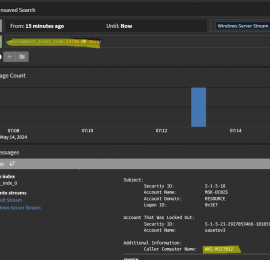

- Найти источник блокировки учетной записи пользователя в AD

- Разблокировать учётную запись пользователя в AD

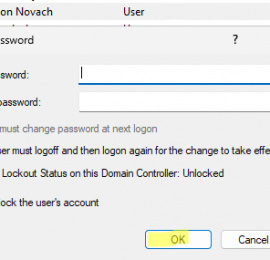

- Сбросить (изменить) пароль пользователя в домене

- Управление UPN суффиксами пользователей в AD

- Оповестить пользователя о необходимости сменить пароль в домене

- Добавить пользователя в группу локальных администраторов на доменных компьютерах

Группы в домене Active Directory:

- Как создать динамические группы пользователей с помощью PowerShell

- Временное членство в группах безопасности Active Directory

Другие возможности и сценарии использования Active Directory:

18.11.2025

18.11.2025