Для централизованного управления настройками браузера Google Chrome на компьютерах пользователей домена можно использовать официальные ADMX шаблоны групповых политик. В этой статье мы покажем, как установить и настроить параметры браузера Google Chrome на компьютерах пользователей с помощью GPO.

Установка Google Chrome на компьютеры пользователей через групповые политики

Вы можете использовать групповые политики для установки программ на компьютерах пользователей.

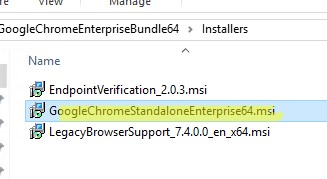

- Скачайте установочный Google Chrome в формате MSI здесь https://chromeenterprise.google/browser/download/#windows-tab

- Распакуйте архив GoogleChromeEnterpriseBundle64.zip и скопируйте файл GoogleChromeStandaloneEnterprise64.msi в каталог SYSVOL на контроллере домена (

\\winitpro.ru\SysVol\winitpro.ru\scripts);

- Откройте консоль управления доменными GPO – Group Policy Management Console (msc);

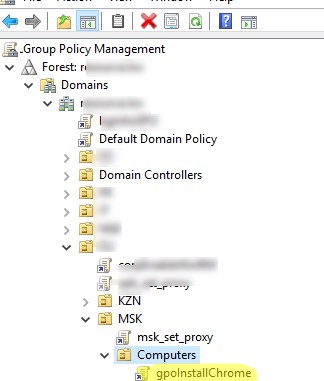

- Создайте новую GPO (gpoInstallChrome) и назначьте ее на контейнер (Organizational Unit) с компьютерами пользователей (Create a GPO in this domain, and link it here);

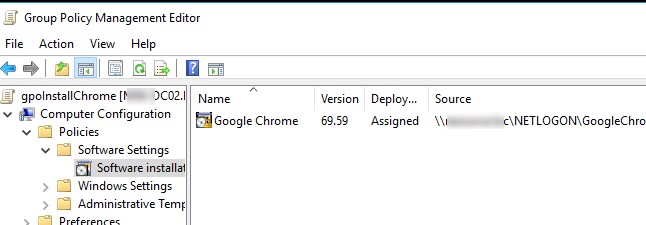

- Откройте политики и перейдите в раздел Computer Configuration -> Policies -> Software Settings -> Software installation;

- Выберите New -> Package и укажите UNC путь к файлу

GoogleChromeStandaloneEnterprise64.msiна SYSVOL; - Выберите опцию “Advanced” и нажмите OK;

- Перейдите на вкладку Deployment -> Advanced и отключите опцию Ignore language when deploying this package (это позволит игнорировать язык Windows на компьютерах клиентов);

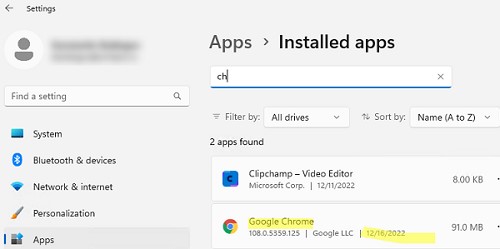

- Перезагрузите компьютер пользователя чтобы обновить настройки групповых политик. Установка Google Chrome будет запущена во время загрузки компьютера. Проверьте, что он появится в списке установленных программ на клиенте.

winget install --id=Google.Chrome -e

Установка административных (ADMX) шаблонов групповых политик Chrome

Для централизованного управления параметрами Google Chrome на компьютерах пользователей, нужно скачать и установить административных ADMX шаблонов GPO.

- Скачайте и распакуйте архив с ADMX шаблонами групповых политик для Google Chrome ( http://dl.google.com/dl/edgedl/chrome/policy/policy_templates.zip — размер архива около 100 Мб);

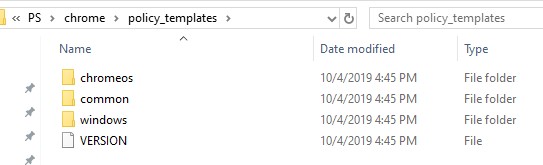

- В архиве находятся 3 каталога:

- chromeos (административные шаблоны для Chromium);

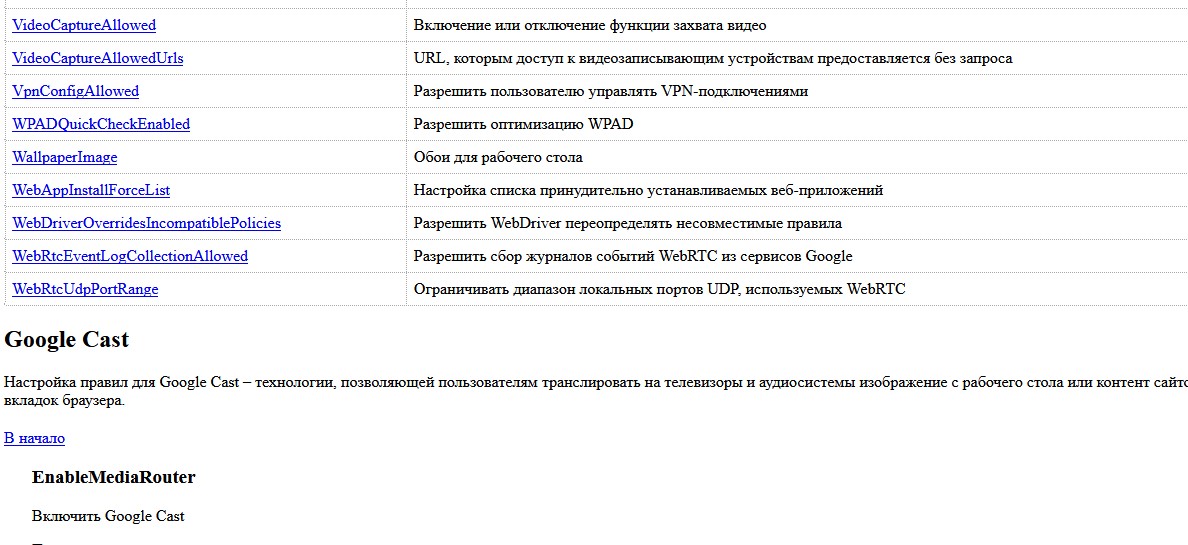

- common (содержит html файлы с полным описанием всех настраиваемых параметров политик Chrome – см. файл chrome_policy_list.html);

- каталог windows — содержит шаблоны политик Chrome в двух форматах: ADM и ADMX (admx это более новый формат административных, который нужно использовать для современных версий WIndows 10/11, Windows Server 2022/2019/2016).В этом же каталоге есть файл chrome.reg. В нем содержится пример настроек реестра, которые задаются для Chrome с помощью административных шаблонов. Вы можете использовать примеры из этого reg файла, чтобы напрямую задать настроек Chrome в реестре через GPO);

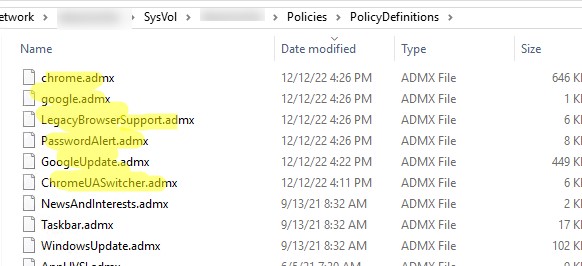

- Скопируйте ADMX шаблоны GPO в каталог ..SYSVOL\PolicyDefinitions ( централизованное хранилище политик на контроллере домена)

\\winitpro.loc\SYSVOL\winitpro.loc\Policies\PolicyDefinitions. Нужно скопировать все admx файлы и каталоги с локализациями для нужных ваших языков (в нашем примере это en-US и ru-RU); Перед установкой/обновлением ADMX файлов политик всегда рекомендуем создавать резевную копию каталога PolicyDefensions.

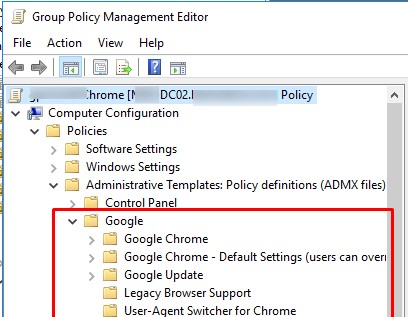

Перед установкой/обновлением ADMX файлов политик всегда рекомендуем создавать резевную копию каталога PolicyDefensions. - Откройте консоль управления доменными групповыми политиками (gpmc.msc) и перейдите в режим редактирования любой существующей политики (или создайте новую). Убедитесь, что и в пользовательском и системном разделах Policies -> Administrative Templates появилась новая секция Google с настройками Chrome.

В административных шаблонах GPO для Google Chrome доступно 400+ различных параметров браузера.

Настройка браузера Google Chrome через GPO

Обратите внимание, что настройки Google Chrome хранятся в двух разделах групповой политики (как в Computer, так и User Configuration):

- Google Chrome –пользователи не могут изменить настройки браузера, заданные в этом разделе;

- Google Chrome — Настройки по умолчанию (пользователи могут менять) (Default Settings (users can override)) – рекомендуемые настройки браузера, которые пользователи могут изменить.

Рассмотрим базовые настройки Chrome которые часто настраиваются в корпоративной среде централизованно:

- Сделать Chrome браузером по умолчанию – Set Goggle Chrome as Default Browser;

- Set disk cache directory — путь к диковому кэшу Chrome (как правило это “

${local_app_data}\Google\Chrome\User Data”); - Set disk cache size – размер кэша Chrome на диске (в байтах);

- Set Google Chrome Frame user data directory – указать путь к каталогу Chrome с настройками пользователя “

${local_app_data}\Google\Chrome\User Data”; - Managed Bookmarks – управление закладками браузера;

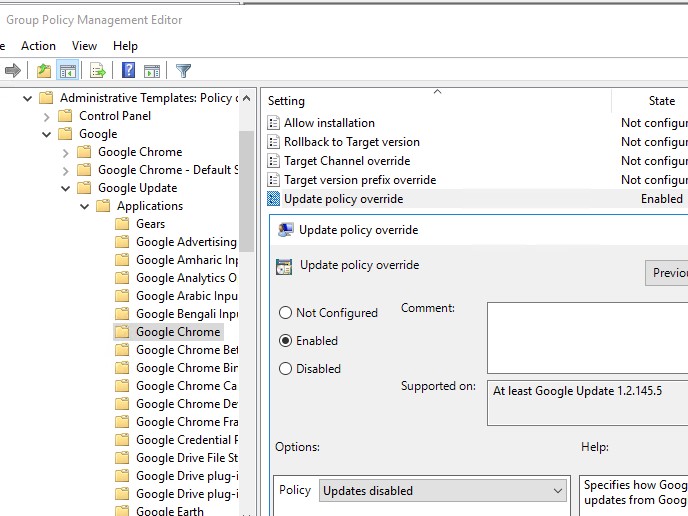

- Отключение авто обновления Chrome: Раздел Chrome -> Google Update -> Applications -> Google Chrome: Update Policy Override: Updates disabled

;

; - Добавить сайты в список доверенных — Policies HTTP Authentication -> Authentication server whitelist;

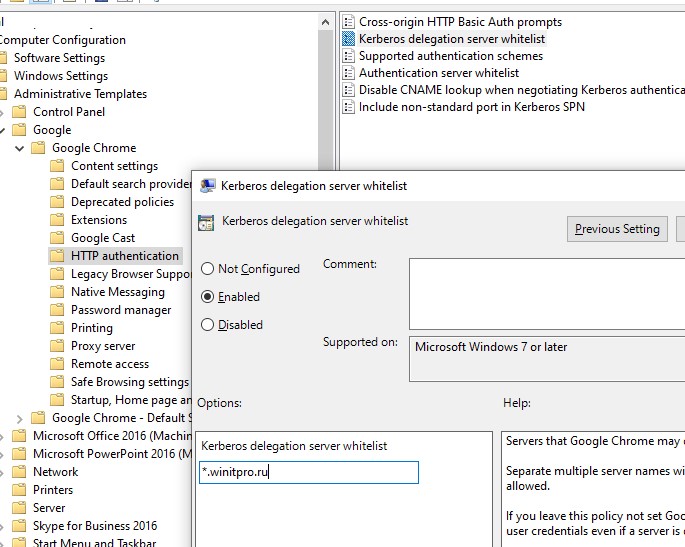

- Разрешить Kerberos аутентификацию в Chrome для сайтов. Добавьте список адресов серверов, сайтов в настройки политик – Http Authentication -> Kerberos Delegation Server Whitelist и Authentication Server Whitelist;

- Запретить отправку анонимной статистики Chrome в Google: Send anonymous usage statistics and crash information -> False;

- Использовать временный профиль Chrome (данные удаляются после завершения сессии пользователя) Ephemeral profile: Enabled;

- Список запрещенных сайтов: Block access to a list of URLs (можно заблокировать сайты из PowerShell на уровне Windows);

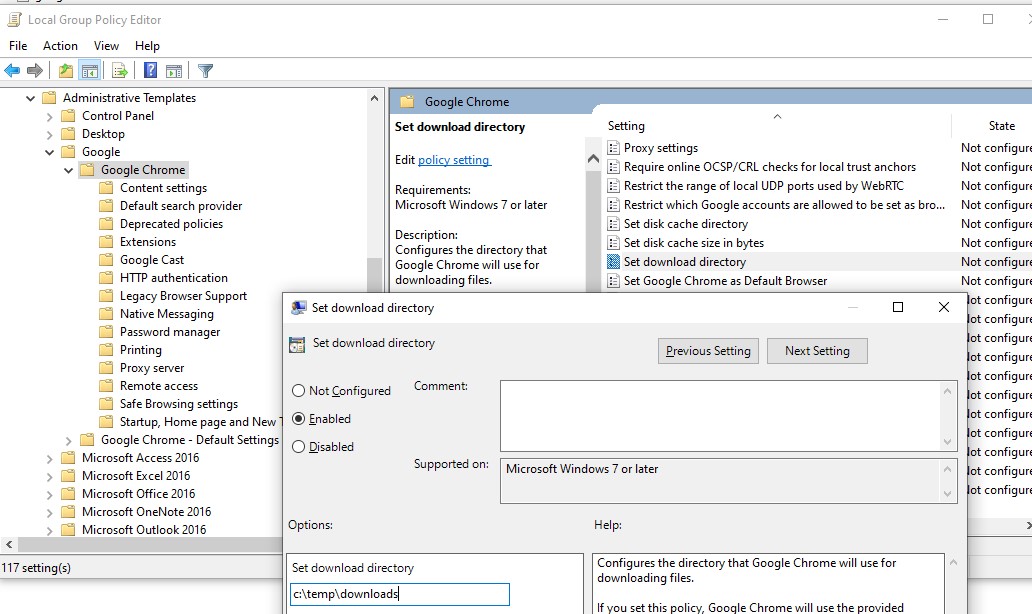

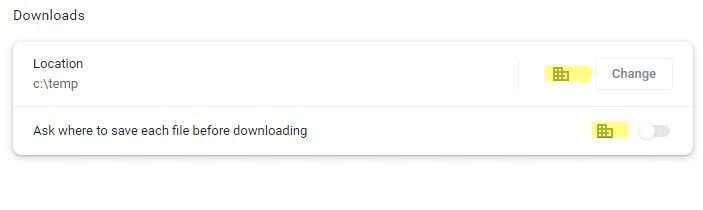

- Изменим местоположение папки для загрузки: Set download directory:

c:\temp\downloads.

- Запретить сайтам отправлять уведомления в браузер (Computer Configuration -> Administrative Templates -> Google -> Google Chrome -> Content Settings -> Default notification settings: Do not allow any site to show desktop notifications);

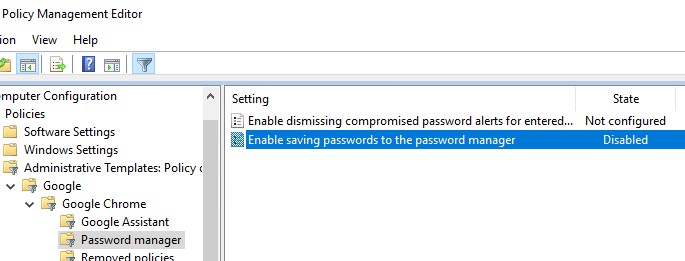

- Запретить пользователям сохранять пароли для сайтов в браузере: Google Chrome -> Password manager -> Enable saving passwords to the password manager: Disabled;

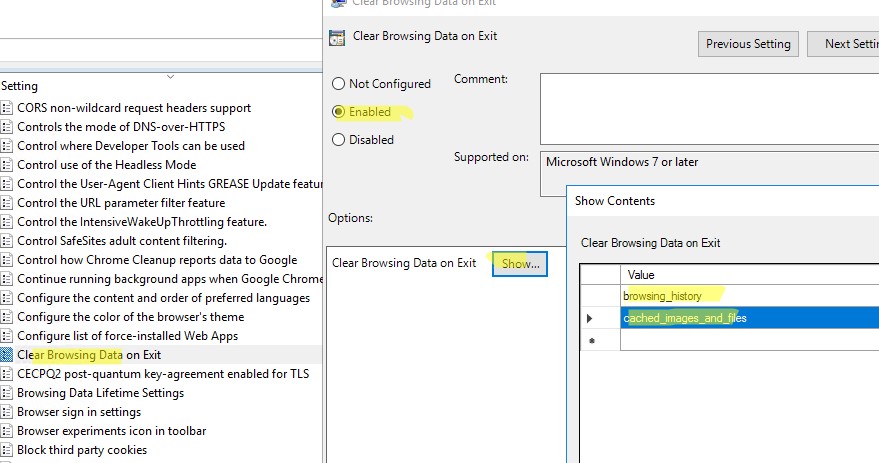

- Вы можете очищать папки Chrome в профиле пользователя при выходе с помощью параметра Clear Browsing Data on Exit. Включите политику, нажмите Show и укажите, какие каталоги Chrome нужно автоматически очищать. Допустимые значения:

browsing_history download_history cookies_and_other_site_data cached_images_and_files autofill password_signin site_settings hosted_app_data

Эта опция актуальная для Remote Desktop Services (RDS) ферм при использовании локальных, сетевых профилей (в формате User Profile Disk иди Fslogix), когда вы хотите уменьшить хранимый размер профиля пользователя.

Эта опция актуальная для Remote Desktop Services (RDS) ферм при использовании локальных, сетевых профилей (в формате User Profile Disk иди Fslogix), когда вы хотите уменьшить хранимый размер профиля пользователя.

(Обратите внимание, что каталог

${local_app_data}

соответствует папке в профиле пользователя %

username%\AppData\Local

, а

${roaming_app_data}

—

\%username%\AppData\Roaming

).

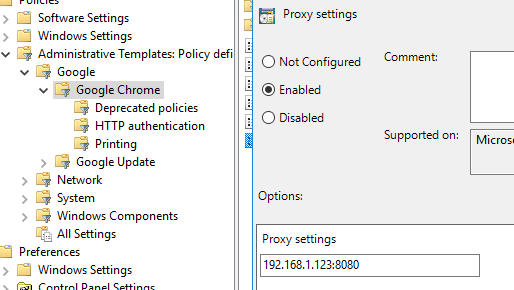

Чтобы задать настройки прокси-сервера для Chrome (могут отличаться от параметров прокси в Windows), перейдите в Google Chrome -> Proxy settings — включите политику и укажите адрес прокси сервера в формате —

192.168.1.123:8080

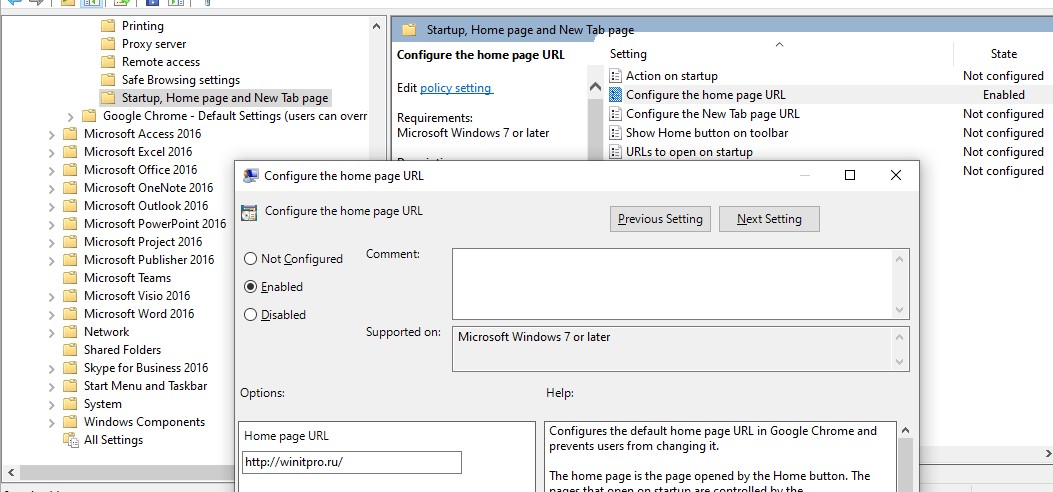

Установим домашнюю страницу: Google Chrome -> Startup, Home page and New Tab page-> Configure the home page URL– https://winitpro.ru/

Осталось назначить GPO с настройками браузера Chrome на нужный OU в Active Directory.

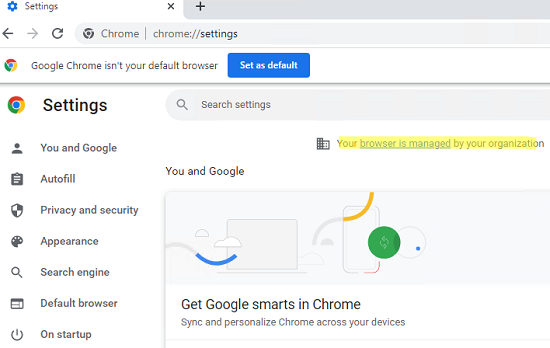

Обновите настройки GPO на клиенте, запустите Chrome и проверьте, что в браузере были применены новые настройки.

Обратите внимание, что теперь на странице настроек Chrome отображается надпись “Your browser is managed by your organization”.

Если вы запретили пользователям менять определенные параметры Chrome, в окне настроек браузера появится сообщение “This settings is enforced by your administrator” (Некоторые параметры отключены администратором).

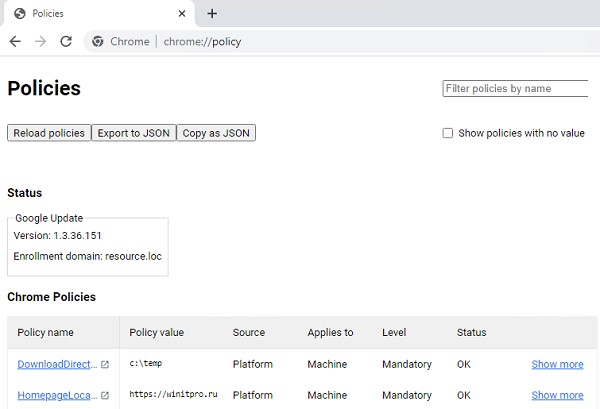

Чтобы отобразить все настройки Google Chrome, которые заданы через GPO, перейдите в браузере по адресу Chrome://policy (здесь отображаются параметры, заданные через реестр или admx файлы шаблонов GPO).

Установка расширений Google Chrome с помощью групповых политик

Вы можете установить определенные расширения (Extensions) Google Chrome у всех пользователей домена с помощью GPO. Например, вы хотите автоматически установить расширение AdBlock всем пользователям. Откройте страницу настроек расширений

chrome://extensions

и установите нужно расширение.

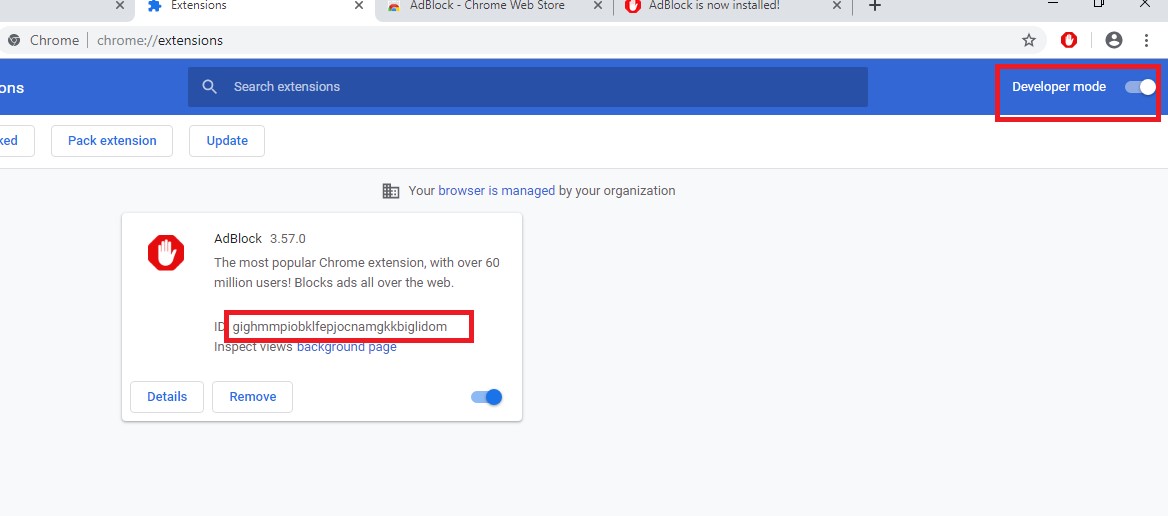

Теперь нужно получить идентификатор расширения (ID) и URL, с которого производится обновление.

Идентификатор расширения Google Chrome можно найти в параметрах самого расширения в (должен быть включен режим разработчика – Developer mode).

Chrome устанавливает расширение в профиль пользователя

C:\Users\%Username%\AppData\Local\ Google\Chrome\User Data\Default\Extensions\{тут_id}

.

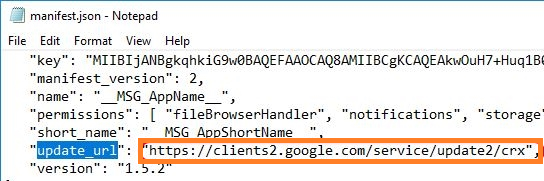

Откройте в этом каталоге файл manifest.json и скопируйте содержимое строки update_url. Скорее всего там будет

https://clients2.google.com/service/update2/crx

.

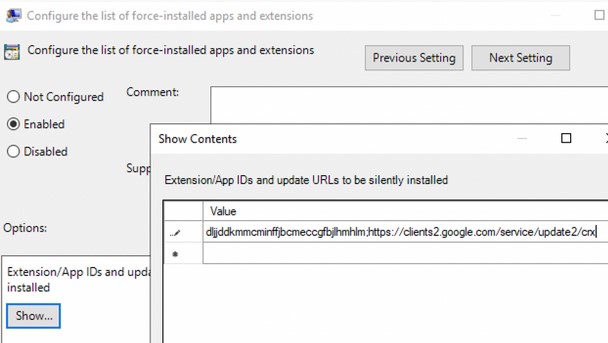

Теперь в консоли редактора GPO перейдите в раздел Computer Configuration -> Policies -> Administrative Templates -> Google -> Google Chrome -> Extensions. Включите политику Configure the list of force-installed apps and extensions.

Нажмите на кнопку Show и добавьте по строчке для каждого расширения, которое вы хотите установить в следующем формате.

{id_расширения_тут};https://clients2.google.com/service/update2/crx

Обновите политики на клиенте:

gpupdate /force

Закройте и перезапустите Google Chrome. Теперь указанное расширение будет автоматически установлено в Chrome в «тихом» режиме без взаимодействия с пользователем.

В этом же разделе вы можете полностью запретить установку расширения для Chrome (CConfigure extension installation blocklist:

*

) и разрешить пользователям установку только определенных расширений (Configure extension installation allow list).

сервер — Windows Server 2012, клиент — Windows 7×64. Настроил по статье, групповые политики не применяются, думал, что мб не совместимость ос, тогда попробовал на windows 8, тут тоже самое.

Сначала проверьте, действует ли созданная вами политика на компьютер. Стандартная процедура — rsop.msc, Gpresult /r (у нас как раз недавно была статья про диагностику применения GPO)

gpresult /r

Программа формирования отчета групповой политики операционной системы

Microsoft (R) Windows (R) версии 2.0

(С) Корпорация Майкрософт, 1981-2001

Создано на 02.09.2014 в 11:49:49

Данные RSOP для DOMAIN\test на NYC-PC1 : Режим ведения журнала

---------------------------------------------------------------

Конфигурация ОС: Рядовая рабочая станция

Версия ОС: 6.1.7601

Имя сайта: Н/Д

Перемещаемый профиль: Н/Д

Локальный профиль: C:\Users\test

Подключение по медленному каналу: Нет

Конфигурация пользователя

--------------------------

CN=test,OU=пользователи,DC=domain,DC=local

Последнее применение групповой политики: 02.09.2014 в 10:20:37

Групповая политика была применена с: nyc-dl1.domain.local

Порог медленного канала для групповой политики: 500 kbps

Имя домена: DOMAIN

Тип домена: Windows 2000

Примененные объекты групповой политики

---------------------------------------

Google Chrome

Следующие политики GPO не были приняты, поскольку они отфильтрованы

--------------------------------------------------------------------

Default Domain Policy

Фильтрация: Не применяется (пусто)

Local Group Policy

Фильтрация: Не применяется (пусто)

Пользователь является членом следующих групп безопасности

---------------------------------------------------------

Пользователи домена

Все

Пользователи

ИНТЕРАКТИВНЫЕ

КОНСОЛЬНЫЙ ВХОД

Прошедшие проверку

Данная организация

ЛОКАЛЬНЫЕ

Средний обязательный уровень

eventvwr.msc

Политика безопасности успешно примененаОтчет результата групповой политики, действующий на клиента http://rghost.ru/57811755

Политика к компьютеру применяется… А где вы храните административные шаблоны политик для Google Chrome ? Возможно у клиента нет доступа к файлам политики…

Как вариант — попробуйте для начала протестировать применение локальной групповой политики, в которую нужно подключить административные шаблоны для Хрома (скопируйте admx файлы локально).

Политика хранится в \\domain.local\sysvol\polices\{xxx-xxx-xxx}\adm\chrome.adm. Разрешение на политику «Прошедшие проверку». Прилинковал к дефолтной групповой политике и она заработала, а вот при создании новой групповой политики ничего не применяется. В параметрах безопонсти стоит разрешение «прошедшие проверку», у новой политики, к примеру закидываю msi версию в программы и обновлении групповых политик, пользователь видит msi, значит групповые политики работают, но почему-то политики Google Chrome не применяются

Почему-то мне кажется, что клиенты не могут прочитать каталог, в котором хранятся adm файлы. Попробуйте дать права на папку с шаблоном группе Domain Computers.

Ну и посмотрите на клиенте ошибки применения групповой политики — обычно информация в них довольно содержательна.

Добрый день. У меня аналогичная ситуация, но почему-то расширения не устанавливаются. Имеется терминальный сервер RDS к которому подключаются пользователи. Созданная политика применяется к этому серверу , а сами политики хранятся локально. Политика успешно применена, например стартовая страница меняется, но вот ни одно расширение не устанавливается. В чем может быть дело?

Разобрался, так как политики действуют на компьютеры, а в OU их не было, был только пользователь, то соответственно политики не применялись, переместил учетную запись компьютера в соответствующее подразделение и все заработала (глупая ошибка), единственное, что не очень хорошо, некоторых приходилось выводить и заново заводить в домен. Жду статьи по firefox и gpo. Прикрутить удалось, но добавление сертификата в доверенные ЦС получилось извращенным.

Добрый день. У меня аналогичная ситуация, но почему-то расширения не устанавливаются. Имеется терминальный сервер RDS к которому подключаются пользователи. Созданная политика применяется к этому серверу , а сами политики хранятся локально. Политика успешно применена, например стартовая страница меняется, но вот ни одно расширение не устанавливается. В чем может быть дело?

день добрый. как он дружит с перемещаемыми профилями?

Помнится предыдущие версии много хлама хранили в папках %appdata% roaming.

Насколько я знаю проблема с перемещаемыми профилями с Google Chrome все еще актуальна.

По-умолчанию профиль пользователя хранится в C:\Users\user_name\AppData\Local\Google\Chrome\User Data и даже если через политики/реестр переопределить этот путь, не гаратировано, что Chrome с этими настройками запустится на другом компьютере.

Так ведь «AppData\Local» как раз не перемещается. А в «AppData\Roaming» Хром вообще ничего не хранит.

Только нужно Хром ставить «автономным» установщиком. Который саму программу положит в Program Files, как это должно вообще-то быть по всем канонам программирования под Windows.

Стандартный установщик положит и данные и саму программу в AppData\Roaming, что само собой не совместимо с перемещаемыми профилями вообще. На мой взгляд за такой инсталятор надо в голову гвоздь забивать сразу! Впрочем всем нам понятно что Хром завоёвывал рынок по сути вирусными технологиями, поэтому возможность устанавливаться на комп без администраторских прав была критична.

Автономный установщик скачивается тут:

https://support.google.com/chrome/answer/126299?hl=ru

PS Мне в ремонт приносят много домашних компов. На 99% из них всегда установлен Хром. Я для интереса спрашивал зачем вы его ставили? Так вот 90% людей отвечало, что не ставили его и не знают от куда он взялся на их компе 🙂

Настроил Локальные GPO, но хром упорно не хочет их отрабатывать ((

http://clip2net.com/s/3bjSKh7

Административные шаблоны с политиками для Chrome подключались вручную из консоли gpedit? Или скопировали admx файлы в

C:\Windows\PolicyDefinitions?

Такое ощущение что не все файлы скопированы…Не забыли скопировать каталог ru с русифицированной версией политики?

Два файла скопированы в C:\Windows\PolicyDefinitions

http://clip2net.com/s/3bnnEmf

http://clip2net.com/s/3bnnFuz

Каталог полностью не копировал… только два файла…

Нужно включить запрос папки для сохранения при каждой загрузке. Но вот именно этого параметра я в политиках не нашел почему-то… Плохо смотрел?

Тоже его не нашел, видимо разработчикам показался этот параметр неважным

Ну да, у них наверное пользовательские папки Download файловые сервера не переполняют…

Если у вас стоит Chrome на сервере (я так понимаю в пользователи работают терминальном режиме) аппетиты пользователей можно обуздать так:

1) С помощью политики перенаправляете папку Downlods на отдельный раздел (если отдельный раздел создать не получается, можно создать vhd диск)

2) Назначить на новый диск дисковую квоты: к примеру, с правилом, по которому суммарный размер файлов любого пользователя не превышал 300 мб.

Не совсем так (хотя терминал тоже есть). У всех пользователей все личные папки политикой перенаправлены на файловый сервер. Квота и всяческие запреты на хранение не нужных типов файлов конечно настроены.

Но живем мы в реальном мире и работаем с реальными людьми. Большинство из которых с компами «не очень». Да если даже и «очень», то кто из них задумывается, что место на файловом сервере (и на хранилище бэкапов кстати) не резиновое?

Короче. В реальной жизни что происходит? По моему все современные браузеры кроме IE по умолчанию настроены так что файл без вопросов скачивается в папку Download. В итоге юзер нажал на скачку файла. Файл тихо скачался. Дальше либо юзер сразу нажал «открыть», файл открылся, он его посмотрел, закрыл, файл остался в даунлоаде лежать на веки вечные. Или еще смешнее — файл тихо скачался. Его сразу не окрыл. Потом у него возникает вопрос «А куда же он скачался, ёпт?». Вроде и смешно, а реально наверно 70% людей не могут понять куда браузер скачал файл. В итоге он жмет на скачку еще раз, файл скачивается еще, он юзер опять не понимает куда, жмет еще раз и тд. Потом открываешь даунлоад, а там один и тоже файл (2), (3), (4) и тд. По факту папка с загрузками часто самая большая во всем профиле. При этом сам пользователь и знать не знает что там лежит, т.е. файлы не актуальны.

И с другой стороны — замечено, что если браузер будет спрашивать при загрузке куда сохранять файл, то почти все выберут Рабочий стол. Рабочий стол всегда на виду и имеет тенденцию хотя бы иногда чиститься, даже пользователями которые «с компами не очень».

Вот такой ход моих мыслей.

Именно поэтому всегда меняю пользователям дефолтную паку скачивания на «Рабочий стол» и запрещаю менять.

Пользователь НИКОГДА не станет разбирать завалы в Downloads, а большинство вообще про эту папку ничего не знают и знать не желают. Если поставить квоты — результатом будет крик «Караул, компьютер не работает» — и вызов. То есть, чистить придётся мне же. А на «рабочем столе» пользователь вынужден будет чистить. И у него никогда не возникнет вопрос: «Куда оно скачалось?» И нефиг его каждый раз спрашивать. На «рабочий стол». Понадобится — он сам потом переместит файл куда ему удобней.

Тоже вариант, согласен.

Шаблон 2019 года — google\google chrome\выбор каталога для скачиваний

Работает, только что проверил, ура, наконец-то пользователь задумается нахрена он нажал кнопку эту и че он там качает и куда)))

Можно ли сделать браузером по умолчанию в домене этим методом ? Или возможно поменять лишь внутренние настройки браузера?

В рассмотренных административных шаблонах есть политика Set Chrome As Default Browser, видимо вам нужна именно она. Судя по описанию, политика при первом запуске Chrome проверяет является ли он браузером по-умолчанию и автоматически делает его таковым.

Я пробовал эту политику, но она лишь проверяет является ли хром браузером по умолчанию, а не назначает его . То есть пользователь щелкнув по URL ссылке, откроет его в старом браузере. А принудительно выставлять браузер по умолчанию придется через правки ключей реестра.

Добрый день.

Настройки GPO действительно хорошие, но как заставить chrome не отсылать в корпоративной среде запросы на адреса типа:clients1.google.com,clients2.google.com,safebrowsing.google.com и т.д.

Как установить безопасный поиск SkyDNS Политикой?

Как я понимаю, достаточно настроить форвард DNS запросов на DC на DNS сервера SkyDNS (предполагаем, что агент не нужен)

Настроить не получиться так как зарежу всех. И это под домен чем и затруднения. Для этого и хочу политику послать на определенные ПК. Чтоб поиск велся через SkyDNS. Агент на 400 пк тоже не вариант. Может еще есть вариант?

Так я порежу всех что мне не надо. И это под домен что еще для меня вызывает затруднения от части. По этому и хочу настроить политикой чтоб велся чисто поиск через SkyDNS на определенных пк, а насчитываеться около 400 шт. Может еще есть варианты?

На самом деле вариантов много. Но все сильно зависит от конфигурации вашей сети.

Как раздаются адреса клиентов и настройки DSNв сети? DHCP? Как организовано подключение к интернету клиентов и резолвинг внешних адресов?

С ПК будет прямой доступ в интернет к SkyDNS серверу или придется создавать отдельный DNS сервер для форвардинга запросов?

Доброго дня.

Не могу найти в стандартных шаблонах ограничения «максимальное кол-во открытых вкладок», не натыкались случаем?

Возможно видели (делали) альтернативное решение?

Спасибо

Не можете найти потому что нет такой политики, а на мой взгляд она бы очень была к месту так как терминальные пользователи наоткрывают по 20+ вкладок большая часть которых уже не нужна. Если посчитать общее количество отожратой памяти на сервере от общего количества, приходишь в легкое недоумение. ИМХО хром очень прожорлив по по памяти и загрузке ЦП. Так как такой политики просто нет решил попробовать реализовать данное ограничение с помощью расширений. Перелопатил много вариантов самое подходящие на мой взгляд расширение xTab. Но по умолчанию ограничение начинает работать после 20 вкладки. Не понятно как уменьшить это и как запретить изменять

Вы правы, такой политики нету.

Что можно посоветовать — подумать, возможно стоит уменьшить время на logoff отключенных сесиий (по крайней мере ночью все сесиии пользователей с вкладками будут очищатся)

Есть еще вариант с Windows System Resource Manager (Windows 2008 r2 и выше) — позволяющего создать правила, ограничивающие использование CPU/памяти для процесса/пользователя/группы ()

Вы, как человек бывалый подскажите — как обновлять то шаблоны политик?

Допустим сменилось 20 версий хрома, шаблоны остались старые. В самом хроме многие настройки deprecated, добавили новые. При этом сами созданные политики остались старые.

Каков верный путь обновления шаблонов старых на новые, при этом чтобы политики не настраивать заново?

Обновляя шаблоны политик (admx файлы) вы обновляете только их представление в консоли Gpedit. Сами сохраненные настройки (файлы) политик хранятся в каталоге политик (а не администартивных щаблонов).

Смело обновляйтесь до последней версии admx шаблонов. В большинстве случаев разработчики корретно обрабатывают проблемы устаревших параметров. Они не отображаются в консоли и не применяются на новые версии ПО.

А для Chromium есть шаблоны политик?

Посмотрите политики здесь (самому использовать не приходилось):

_https://www.chromium.org/administrators/policy-templates

Интересное дело, пишут, что политики одинаковые, но пишутся в разные ветки реестра.

Для chrome на сайте есть шаблоны (chrome.adm, chrome.admx), а для chromium нету, хотя в сети нарыл chromium.adm.

Ладно, просто, хотелось бы знать, из какого источника, чтобы новые версии отслеживать.

Добрый день, все отлично работает, спасибо за мануал!

Тестирую на 2х машинах синхронизацию истории, загрузок, закладок и тд. и все гуд но вот с паролями проблема. На 1-й машине логинюсь на сайте, пароль браузер запомнил, завершаю сеанс, захожу на 2-й машине и вижу что пароль не подтянулся (в менеджере паролей пусто). Снова логинуюсь на 1-й машине, все работает, пароль есть в менеджере паролей.

В ГП включил «Включить сохранение паролей»- не помогло.

Буду благодарен за помощь

Возможно вам можно реализовать все через перемещаемые профили Windows, а не через синхронизацию.

Как я понимаю синхронизация идет через сервера Google, а синхронизировать свои пароли с облаком не самая лучшая идея.

Так не получится потому что Chrome хранит все настройки в папке Local профиля (которая соответственно не перемещается).

уважаемые, а эта политика только к компьютерам домена может применяться? Или можно только на учётные записи пользователей применить?

Потому как у меня на учётки пользователя почему-то не цепляется…

На пользователей цепляется без проблем.

в моём случае — не цепляется. Только если в OU компьютер.

причём, что странно, настраивал я исключительно в разделе административных шаблонов для пользователей.

Начьните с проверки примененых на клиенте политик с помощью gpresult.

проверка

C:\Users\test_user>gpresult /r

Программа формирования отчета групповой политики операционной системы

Microsoft (R) Windows (R) версии 2.0

(С) Корпорация Майкрософт, 1981-2001

Создано на 31.10.2018 в 9:30:04

Данные RSOP для HAL\test_user на VMPC25 : Режим ведения журнала

----------------------------------------------------------------

Конфигурация ОС: Рядовая рабочая станция

Версия ОС: 6.1.7601

Имя сайта: Н/Д

Перемещаемый профиль: Н/Д

Локальный профиль: C:\Users\test_user

Подключение по медленному каналу: Нет

Конфигурация пользователя

--------------------------

CN=test_user,OU=proxyusergate,DC=hal,DC=local

Последнее применение групповой политики: 31.10.2018 в 9:16:47

Групповая политика была применена с: SRVAD2.hal.local

Порог медленного канала для групповой политики: 500 kbps

Имя домена: HAL

Тип домена: Windows 2000

Примененные объекты групповой политики

---------------------------------------

aero off

chrome

Следующие политики GPO не были приняты, поскольку они отфильтрованы

--------------------------------------------------------------------

limited area

Фильтрация: Не применяется (пусто)

Local Group Policy

Фильтрация: Не применяется (пусто)

Default Domain Policy

Фильтрация: Не применяется (пусто)

Пользователь является членом следующих групп безопасности

---------------------------------------------------------

Пользователи домена

Все

Пользователи удаленного рабочего стола

Пользователи

REMOTE INTERACTIVE LOGON

ИНТЕРАКТИВНЫЕ

Прошедшие проверку

Данная организация

ЛОКАЛЬНЫЕ

ftp

Remoute user

aerooff

Средний обязательный уровень

C:\Users\test_user>

Конфигурация пользователя (включено)скрыть

Политикискрыть

Административные шаблоныскрыть

Определения политик (файлы ADMX) извлечены из центрального хранилища.Google Chrome/Главная страницаскрыть

Политика Параметр Примечание

Настройка URL домашней страницы Включено

URL главной страницы

Google Chrome/Прокси-серверскрыть

Политика Параметр Примечание

Адрес или URL прокси-сервера Включено

Адрес или URL прокси-сервера 192.168.0.116:3128

Политика Параметр Примечание

Выбрать способ настройки прокси-сервера Включено

Выбрать способ настройки прокси-сервера Использовать фиксированные прокси-серверы

Но к пользователю политика так и не применяется 🙁

Политика применяется на OU с пользователями? пробовали применить ее к компьютерам с настройками в компьютерной секции политик chrome?

Да, создал OU, поместил в неё пользователя «test_user»; этот же пользователь состоит в группе proxyuser. Саму группу безопасности я так же закинул в эту же OU. К OU подвязал групповую политику для chrome, которая настроена только в секции «для пользователя».

В итоге политика НЕ применяется: об этом свидетельствует gpresult /r и настройки прокси-сервера в самих настройках гуглхрома.

Если я удаляю из OU пользователя «test_user», но вношу в неё компьютер — то политика применяется к любому пользователю, которые будут залогенены на этот компьютер: в параметрах гуглхрома вкладка настройки прокси окажется заблокированной, и любой запрос в адресной строке будет требовать авторизации на прокси.

Вот такие пирожки с котятами — не работают только эти групповые политики от мелкомягких, точно такие же грабли и с IE.

На очереди — мозила, но что-то мне кажется — и там те же грабли будут.

Попробуй назначить GPO на OU с компьютерами, настроить параметры прокси в секции пользователя и в политике включить Loopback Policy Processing (Режим обработки замыкания пользовательской групповой политики)

не помогло. Ни слияние, ни замещение. Политика применяется на всех без исключения пользователях (а не на нужных) только если в OU находится компьютер. На присутствие в OU пользователя политике глубоко пофигу.

Подскажите, пожалуйста, возможно ли очистить кэш хрома с помощью шаблонов групповой политики Хрома? Когда в хроме заходишь в настройки очистки истории с помощью клавиш Shift+Ctrl+Del и далее там оставляю галочку только, чтобы очистить изображения и другие файлы. В общем файлы удаляются. А как это сделать с помощью шаблонов групповой политики Хрома, так как нужно очистить на многих компьютерах. Что-то я не нашёл этой настройки в шаблоне от 07.08.2018 г. Может в более новых шаблонах уже появились эти настройки по очистке кэша. Хотелось бы, что бы принудительно и при открытии хрома кэш очищался, как в браузере Internet Explorer.

Навскидку политику очистки кэша Chrome не нашел. Есть другая политика — ForceEphemeralProfiles — при ее включении данные кэша, куки и прочее хранится в профиле только во время сессии пользователя. При завершении сессии — данные не сохраняются.

Ищу как включить «Anonymize local IPs exposed by WebRTC» ?

А из GUI оно настраивается?

Нашли? Ublock origin есть настройка «Предотвратить утечку локального IP-адреса через WebRTC». Через политику установил Ublock, но как в нем включить блокировку отправки WebRTC не могу найти

Задал групповой политикой всего один единственный параметр — «Региональная настройка».

После чего на некоторых ПК пользователей Chrome перестал быть браузером по умолчанию. И эта настройка слетает, даже если поставить её руками. Пока пришлось отключить шаблоны вообще.

подскажите как через gpo добавить закладки. вроде шаблон есть применяется но закладка не появляется. что не так делаю?

Подскажите как настроить установку расширений в новом Edge?

Пытаюсь настроить политики расширений в Edge (который на движке хромиум). Выбрал политику — Управление расширениями которые нельзя устанавливать (установил * для блокировки всех расширений). Все расширения заблокированы. Политика работает!

Потом настроил политику — Определение автоматически устанавливаемых расширений

cjpalhdlnbpafiamejdnhcphjbkeiagm;_https://clients2.google.com/service/update2/crx

Включил политику Разрешить установку определенных расширений, указал нужное расширение, но все равно пишет — установка расширений заблокирована администратором.

agm;_https://clients2.

Там нет подчёркивания.

iifchhfnnmpdbibifmljnfjhpififfog;https://clients2.google.com/service/update2/crx

Нет никакого отключения автообновления

Нужно ссылку поправить. По старой скачивается не все шаблоны. Теперь лучше бандл качать.

https://support.google.com/chrome/a/answer/7650032?hl=en&ref_topic=7649835

Добрый день, а в чем может быть проблема, устанавливаю расширение черег GPO на терминальную ферму, обновил политики, но работает оно только если пользователь проваливается во временный профиль ну т.е. создается (default). Настройки GPO прописал для пк и для пользователя.

Куда копать?

А как узнать список сайтов/ip-адресов с которых тянутся обновления в гугл-хром?

Чтобы заблокировать их в фаерволе на интернет-шлюзе.

Доброго. А подскажет кто, как закрепить установленное расширение на панели расширений браузера через GPO?

Отредактировать JSON файл с настройками chrome (C:\Users\\AppData\Local\Google\Chrome\User Data\Default\Preferences). Добавить для вашего ID расширения строку «pinned»: true

Можно автоматизировать парсинг JSON файла, проверку текщего значения и обновления его через powershell логон скрипт.

Подскажите пожалуйста, как установить расширение (файл crx, также пробовал его распакованный вариант) для хрома из сетевой шары (на рабочих станциях доступа к интернету нет).

Политика GPO на рабочей станции применяется, политика в хроме также применяется, но расширение в браузере отсутствует. В логах хрома ошибки установки расширения нет. Черных листов и прочих запретов не создавал.

В политике ExtensionInstallForcelist указывал что-то вроде:

jffafkigfgmjafhpkoibhfasdffghhj;file://Server/Software/filename.crx

Сам не пробовал делать офлайн установку расширения. Но политика ваша выгляит правильно. Пути корректные.

Проверьте, что там нет пробелов, возьмите в кавычки. проверьте на уровне NTFS что есть доступ к файлу (если политика компьютера, у system должен быть доступ к crx файлу, если для пользователя — у пользователя).

Проверьте, создает ли ваша политика на клиенте значения в ветке HKLM (HKCU) \SOFTWARE\Policies\Google\Chrome\. Скорее всего речь о ветке ExtensionInstallForcelist .

Правильный механизм : GPO -> «…» -> «Google Extensions» -> «Configure extension, app, and user script install sources» -> file://ServerName/…/* (желательно полный путь), «Extension management settings» -> FileName.XML -> FileName.CRX. Изначально я пытался обойтись без FileName.XML, сразу указав в «Extension management settings» -> FileName.CRX. Спасибо за оперативную реакцию.