Если вы используете недоверенные/незащищенные сети для подключения клиентов/приложений к базе данных на Microsoft SQL Server, желательно использовать шифрование трафика. В этой статье мы покажем, как настроить и включить обязательное SSL/TLS-шифрование трафика для подключений клиентов к Microsoft SQL Server.

Чтобы включить шифрование для подключения к MS SQL Server, на сервере нужно установить TLS/SSL сертификат. Это может быть коммерческий сертификат, сертификат, выданный вашим CA, или самоподписанный сертификат. TLS сертификат должен удовлетворять следующим условиям:

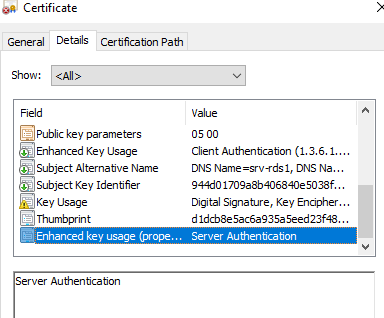

- Назначение сертификата (Enhanced Key Usage) —

Server Authentication 1.3.6.1.5.5.7.3.1; - Валидный срок действия сертификата;

- Сертификат должен находится в хранилище сертификатов пользователя (

certmgr.msc) или компьютера (certlm.msc); - В качестве Subject Name сертификата должно быть указано имя сервера, где запущен MSSQL;

- Клиенты должны доверять сертификату.

Можно создать самоподписанный сертификат с помощью PowerShell (самоподписанные сертификаты рекомендуется использоваться только в тестовых средах):

New-SelfSignedCertificate -DnsName srv-rds1.resource.com -CertStoreLocation cert:\LocalMachine\My

Если вы будете обращаться к MSSQL инстансу не только по имени хоста, но и по другим именам (например, на сервере находится листенер группы высокой доступности Always-On с базой данный RDS Connection Broker), нужно добавить все возможные имена в Subject Alternative Name. Для выпуска самоподписанного сертификата с несколькими SAN на три года:

$todaydate = Get-Date

$add3year = $todaydate.AddYears(3)

$newcert=New-SelfSignedCertificate -DnsName srv-rds1,srv-rds1.winitpro.loc,SQL-RDSDB-liste.winitpro.loc -CertStoreLocation cert:\LocalMachine\My -notafter $add3year

Импортируйте сертификат в доверенные:

$certFile = Export-Certificate -Cert $newcert -FilePath C:\certname.cer

Import-Certificate -CertStoreLocation Cert:\LocalMachine\AuthRoot -FilePath $certFile.FullName

Теперь нужно привязать ваш сертификат к установленному SQL Server:

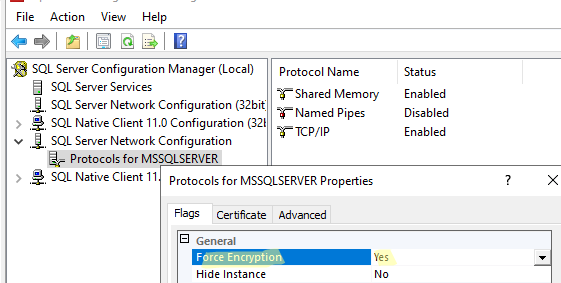

- Откройте SQL Server Configuration Manager, перейдите в SQL Server Network Configuration, откройте свойства Protocols for MSSQLSERVER;

- Включите опцию Force Encryption;

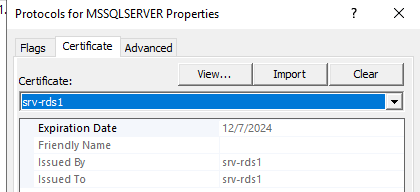

- Перейдите на вкладку Certificate и в выпадающем списке выберите сертификат, который вы импортировали в хранилище сертификатов пользователя или компьютера;

- Перезапустите MS SQL чтобы применить изменения.

Чтобы клиент всегда использовал шифрованное подключение к серверу MSSQL нужно:

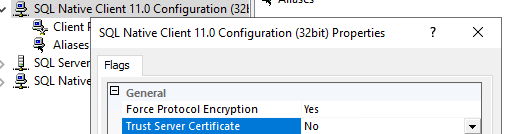

- Запустить на клиенте Server Configuration Manager -> SQL Native Client Configuration -> Свойства -> Включить Force Protocol Encryption;

- Также можно использовать такую строку подключения, которая заставляет клиента использовать SSL/TLS для подключения к серверу MSSQL:

Data Source=sqldb1.winitpro.ru;Integrated Security=False;User ID=test;Password=[Password];Encrypt=True

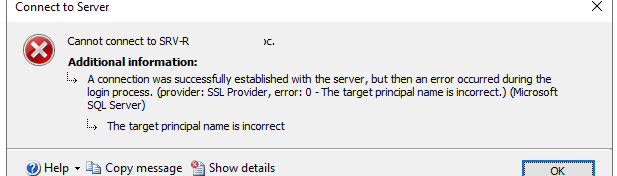

Cannot connect to SRV-SQL. A connection was successfully established with the server, but then an error occurred during the login process. (provider: SSL Provider, error: 0 - The certificate chain was issued by an authority that is not trusted.) (Microsoft SQL Server, Error: -2146893019)

Вы можете добавить сертификат в доверенные на компьютерах домена с помощью GPO.

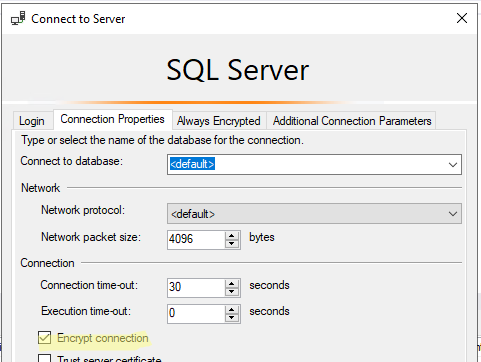

Чтобы SSMS всегда использовал шифрование для подключения к базе данных SQL Server, откройте окно подключения (Connect to Server) -> Options -> включите опцию Encrypt Connection.

При появлении ошибки “The target principal name is incorrect”, проверьте что вы используете для подключения имя SQL Server, указанное в Subject Name или SAN сертификата.

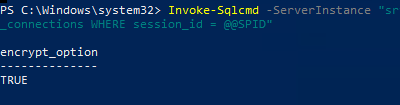

Вы можете подключиться к SQL сервер с помощью PowerShell модуля SqlServer и проверить, поддерживает ли ваш SQL Server шифрование подключений:

Invoke-Sqlcmd -ServerInstance "srv-rds1" -Query "SELECT DISTINCT encrypt_option FROM sys.dm_exec_connections WHERE session_id = @@SPID"

-ServerInstance "srv-rds1,21221"

В нашем примере SQL Server поддерживает шифрованные подключения (

encrypt_option=TRUE

).

Базы данных Azure SQL поддерживают только защищенные подключения. Даже если в SSMS не вкдлючена опция «Encrypt connection», подключение к Azure SQL будет все равно зашифровано (см. статью Безопасность БД в Azure SQL).

Закрытый ключ нужно импортировать, если на другой комп ставится серьификат