Протокол Remote Desktop Protocol (RDP) позволяет удаленно подключиться к рабочему столу компьютера с Windows и работать с ним, как будто это ваш локальный компьютер. По умолчанию RDP доступ в Windows запрещен. В этой статье, мы покажем, как включить и настроить RDP доступ в Windows 10 и Windows Server 2016/2019.

Включаем удаленный рабочий стол в Windows 10

Самый простой способ включить RDP доступ в Windows – воспользоваться графическим интерфейсом.

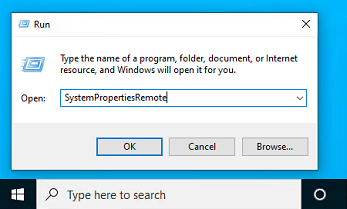

Откройте свойства системы через панель управления, или выполнив команду SystemPropertiesRemote.

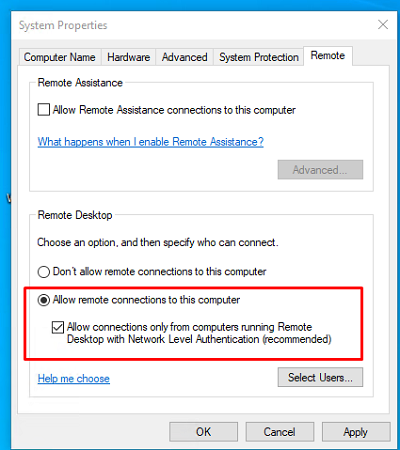

Перейдите на вкладку Remote Settings (Удаленный доступ), включите опцию Allow remote connection to this computer (Разрешить удалённые подключения к этому компьютеру).

В целях безопасности желательно разрешить подключение только с клиентов RDP с поддержкой протокола NLA (Allow connections only from computers running Remote Desktop with Network Level Authentication/ Разрешить подключение только с компьютеров, на которых работает удаленный рабочий стол с проверкой подлинности на уровне сети).

Сохраните изменения, нажав ОК.

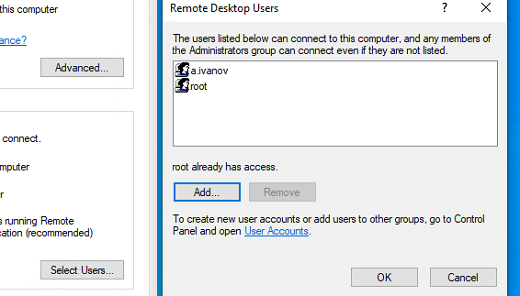

По умолчанию право на подключение к компьютеру через RDP есть только у членов группы локальных администраторов. Если вам нужно разрешить RDP доступ другим пользователям, нажмите кнопку Select Users.

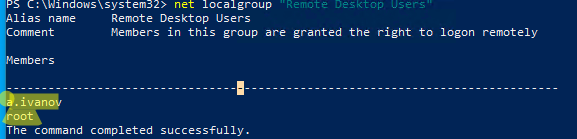

net localgroup "Remote Desktop Users"

или

net localgroup “Пользователи удаленного рабочего стола”

Чтобы добавить нового пользователя в группу доступа RDP, выполните:

net localgroup "Remote Desktop Users" /add publicuser

В русской версии Windows измените название группы на “Пользователи удаленного рабочего стола”.

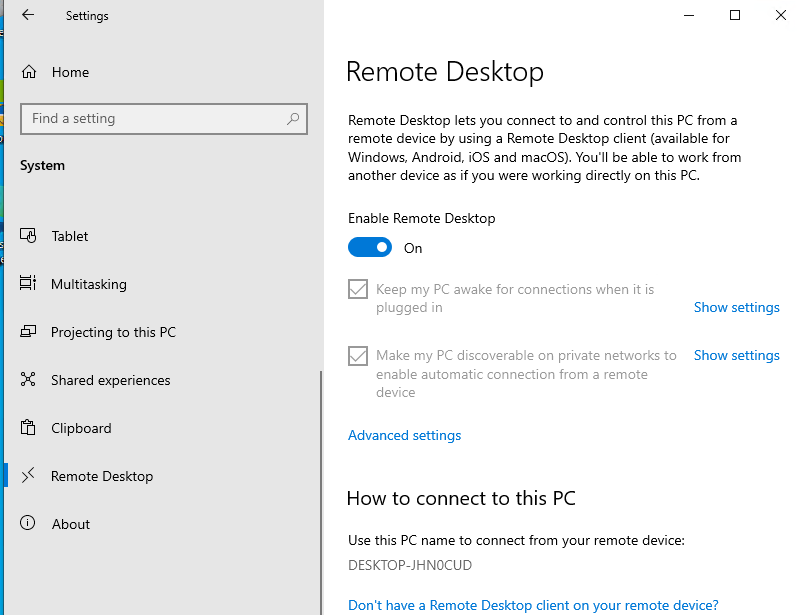

В новых билдах Windows 10 классическая панель для включения RDP доступа теперь спрятана и Microsoft рекомендует пользоваться новой панелью Setting.

- Перейдите в Settings -> System —> Remote Desktop;

- Включите опцию Enable Remote Desktop;

- Подтвердите включение RDP на компьютере.

Обратите внимание, что по умолчанию при включении Remote Desktop, включаются две опции:

- Keep my PC awake for connection when it is plugged in ;

- Make my PC discoverable on private networks to enable automatic connection from a remote device

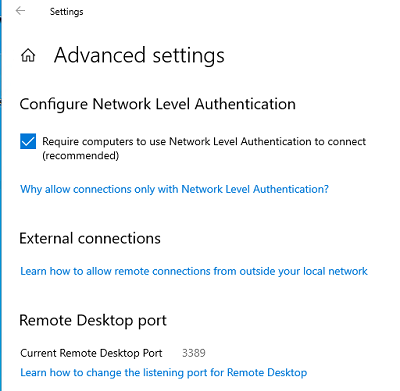

На жмите на ссылку “Advanced settings”. Здесь можно включить использование протокола “Network Level Authentication” для RDP подключений (рекомендуется).

Если на компьютере включен Windows Defender Firewall (брандмауэр), то нужно проверить, что в нем разрешены входящие RDP подключения. По умолчанию для RDP подключений используется порт TCP

3389

, а в последних билдах Windows также используется

UDP 3389

( см. статью про кейс с черным экраном вместо рабочего стола при RDP доступе).

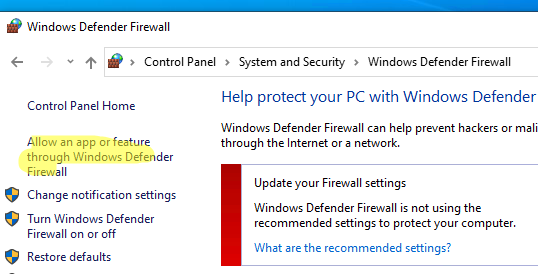

Перейдите в панель управления и выберите элемент Windows Defender Firewall. Откройте список стандартных правил брандмауэра Windows, щелкнув в левом столбце по ссылке Allow an app or feature through Windows Firewall.

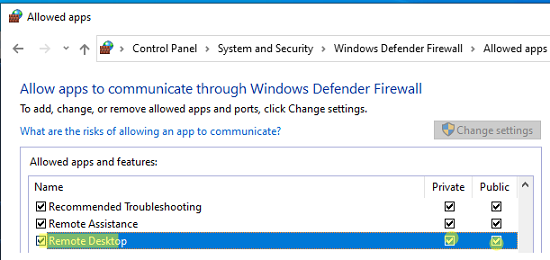

Проверьте, что правило Remote Desktop включено для профиля Private (домашняя или рабочая сеть) и, если необходимо, для профиля Public (общедоступные сети).

Если нужно, вы можете дополнительно ограничить длительность RDP сессий с помощью GPO.

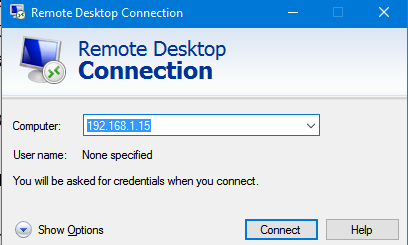

Теперь к данному компьютеру можно подключится с помощью RDP клиента. Встроенный RDP клиент Windows –

mstsc.exe

. Он сохраняет всю историю RDP подключений с компьютера. Поддерживается копирование файлов между локальным и удаленным компьютером прямо через буфер обмена RDP.

Также вы можете использовать менеджеры RDP подключений, такие как RDCMan или mRemoteNG, или альтернативные клиенты.

Для удобства пользователей пароль для RDP подключения можно сохранить в Windows Credential Manager.

Как включить RDP доступ с помощью PowerShell?

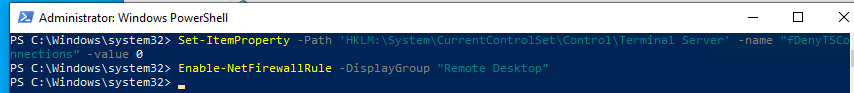

Вы можете включить RDP доступ в Windows с помощью пары PowerShell команд. Это гораздо быстрее:

- Запустите консоль PowerShell.exe с правами администратора;

- Включите RDP доступ в реестре с помощью командлета Set-ItemProperty:

Set-ItemProperty -Path 'HKLM:\System\CurrentControlSet\Control\Terminal Server' -name "fDenyTSConnections" -value 0Чтобы закрыть RDP доступ, измените значение fDenyTSConnections на 1. - Разрешите RDP подключения к компьютеру в Windows Defender Firewall. Для этого включите предустановленное правило :

Enable-NetFirewallRule -DisplayGroup "Remote Desktop"

- Если нужно добавить пользователя в группу в локальную группу RDP доступа, выполните:

Add-LocalGroupMember -Group "Remote Desktop Users" -Member 'a.petrov'

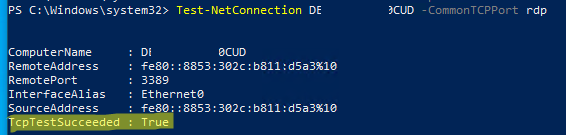

Чтобы проверить, что на компьютере открыт RDP порт, воспользуйтесь командлетом Test-NetConnection:

Test-NetConnection -ComputerName deskcomp323 -CommonTCPPort rdp

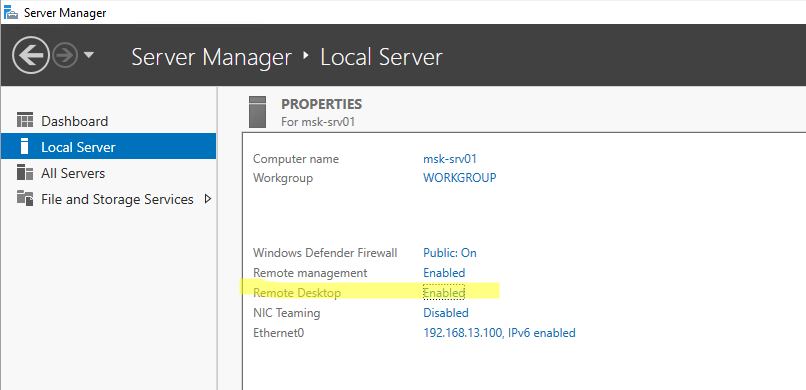

RDP доступ к Windows Server 2016/2019

В отличии от десктопной редакции Windows 10, в Windows Server по умолчанию поддерживается два одновременных RDP подключения. Эти подключения используются администраторами для управления сервером.

Включается RDP в Windows Server аналогично. Через SystemPropertiesRemote, через Server Manager или командами PowerShell, рассмотренными выше.

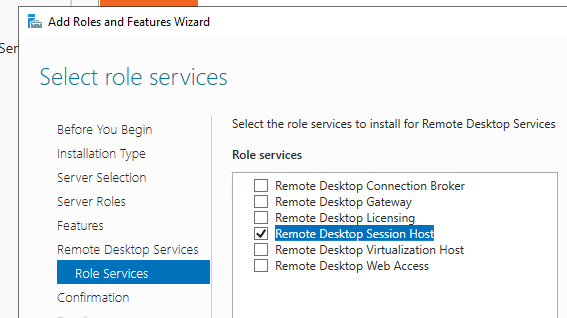

Вы можете использовать Windows Server в качестве терминального сервера. В этом случае множество пользователей могут одновременно подключаться к собственному рабочему столу на сервере. Для этого нужно установить и настроить на сервере роль Remote Desktop Session Host. Это требует приобретения специальных RDS лицензии (CAL). Подробнее о RDS лицензировании здесь.

Для дополнительно защиты RDP сессий можно использовать SSL/TLS сертификаты.

Включение RDP с групповых политик в домене Active Direcrtory

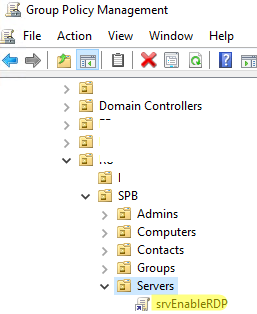

Если вам нужно включить RDP доступ сразу на большом количестве компьютеров, можно воспользоваться групповыми политиками (GPO). Мы подразумеваем, что все компьютеры включены в домен Windows.

- Запустите консоль управления доменными GPO

gpmc.msc; - Создайте новую (или отредактируйте уже существующую) групповую политику и привяжите ее к целевой OU с компьютерами или серверами;

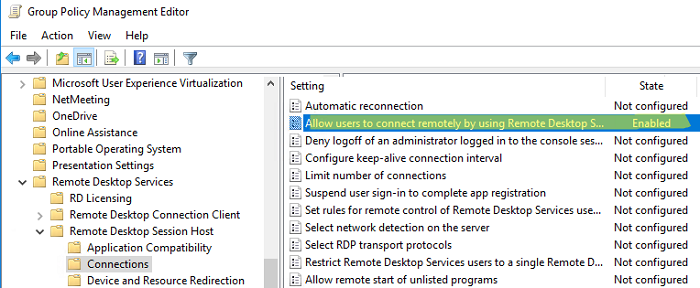

- Переключитесь в режим редактирования политики и перейдите в секцию GPO Computer Configuration -> Administrative Templates -> Windows Components -> Remote Desktop Services -> Remote Desktop Session Host -> Connections;

- Найдите и включите политику Allow Users to connect remotely by using Remote Desktop Services, установив ее в Enable;

- Обновите параметры групповых политик на клиентах;

- После применения данной политики вы сможете подключится ко всем компьютерам по RDP (политика применится как к десктопным клиентам с Windows 10, так и к Windows Server). Если нужно, вы можете более тонко нацелить политики на компьютеры с помощью WMI фильтров GPO.

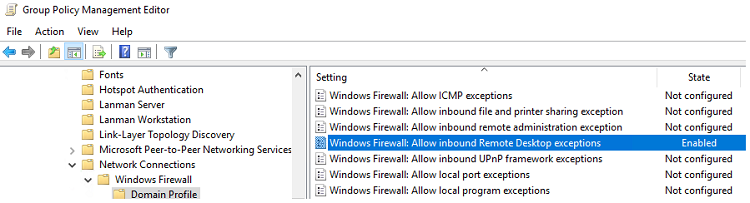

- Если на компьютерах включен Windows Defender Firewall, нужно в этой же GPO разрешить RDP-трафик для доменного профиля. Для этого нужно активировать правило Windows Firewall: Allow inbound Remote Desktop Exceptions (находится в разделе Computer Configuration -> Administrative Templates -> Network -> Network Connections -> Windows Firewall -> Domain Profile).

Подробнее о настройке правил брандмаура Windows через GPO рассказано здесь.

Подробнее о настройке правил брандмаура Windows через GPO рассказано здесь.

Как удаленно включить RDP на компьютере Windows?

Также вы можете удаленно включить RDP на любом компьютере Windows. Для этого у вас должен быть удаленный доступ к этому компьютеру (через PowerShell или WMI) и ваша учетная запись состоять в группе локальных администраторов на этом компьютере.

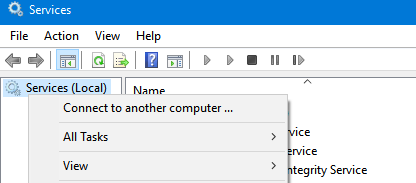

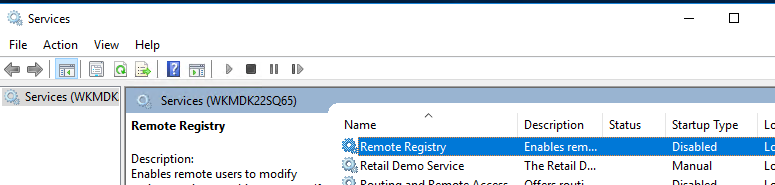

Вы можете удаленно включить RDP через реестр. Для этого на удаленном компьютере должна быть включена служба Remote Registry (по умолчанию она отключена). Чтобы запустить службу:

- Запустите консоль управления службами (

services.msc); - Выберите Connect to another computer и укажите имя удаленного компьютера;

- Найдите в списке службу Remote Registry, измените тип запуска на Manual (ручной) и затем запустите службу – Start.

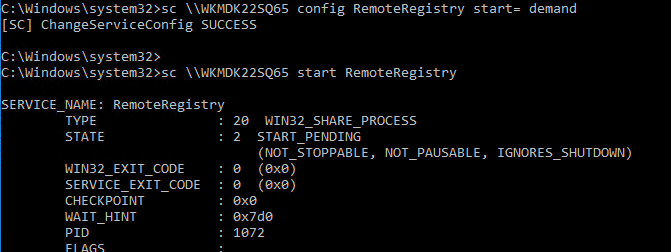

Тоже самое можно выполнить удаленно из командной строки с помощью встроенной утилиты

sc

(позволяет создавать, управлять или удалять службы Windows):

sc \\WKMDK22SQ65 config RemoteRegistry start= demand

sc \\WKMDK22SQ65 start RemoteRegistry

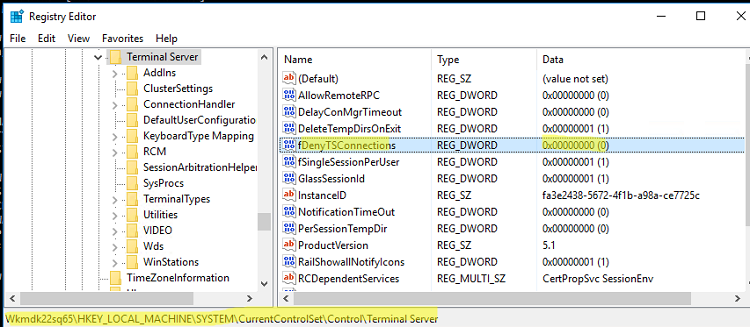

Затем на локальном компьютере

- Запустите редактор реестра

regedit.exe - Выберите в меню Файл пункт Connect Network Registry (Подключить сетевой реестр)

- Укажите имя или IP адрес удаленного компьютера, на котором нужно включить службу RDP;

- Перейдите в раздел

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server; - Найдите параметр fDenyTSConnections (тип REG_DWORD). Если данный ключ отсутствует – создайте его. Измените его значение на 0, чтобы включить RDP.

Для отключения RDP доступа нужно изменить значение fDenyTSConnections на 1.

Для отключения RDP доступа нужно изменить значение fDenyTSConnections на 1.

Сразу после этого без перезагрузки удаленный компьютер должен стать доступным по RDP.

Но гораздо быстрее можно включить RDP в реестре удаленого компьютера через командную строку:

REG ADD "\\WKMDK22SQ65\HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections /t REG_DWORD /d 0 /f

Если на удаленном компьютере настроен PowerShell remoting, вы можете выполнить на нем удаленную команду через Invoke-Command:

Invoke-Command -Computername WKMDK22SQ65 -ScriptBlock {Set-ItemProperty -Path "HKLM:\System\CurrentControlSet\Control\Terminal Server" -Name "fDenyTSConnections" –Value 0}

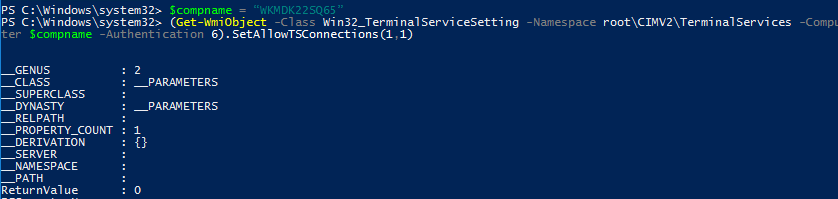

Также вы можете подключиться к удаленному компьютеру и включить RDP через WMI:

$compname = “WKMDK22SQ65”

(Get-WmiObject -Class Win32_TerminalServiceSetting -Namespace root\CIMV2\TerminalServices -Computer $compname -Authentication 6).SetAllowTSConnections(1,1)

Если на скриншоте https://winitpro.ru/wp-content/uploads/2013/04/allow-rdp-win8.jpg нету пункта Remote Desktop

Укажите версию Windows 8!

Дело в том, что Удалённый рабочий стол в качестве сервера не поддерживается в Windows RT и Windows 8 Core (только версии Pro и Enterprise)

И как решить данную проблему?

У меня тоже все заблокировано

народ посоветуйте — хотим подключится к родителям на ноут, у них стоит 8, все галки в подключениях удаленного стоят, а вкладки ВЫБРАТЬ ПОЛЬЗОВАТЕЛЕЙ НЕТ!!!!! что делать или где ее искать

Добавить пользователя в группу с правами RDP можно:

На англицкой Windows: net localgroup «Remote Desktop Users» «имя_пользователя»/add

На русской: net localgroup «Пользователи удаленного рабочего стола» «имя_пользователя» /add

Поправка к управлению через powershell. В windows 8 классы объектов выделены в отдельное пространство имен terminalservices, с учетом этого вызов должен выглядеть так:

(gwmi -Namespace root\cimv2\terminalservices -Class win32_terminalservicesetting).setallowtsconnections(1)

Здравствуйте.

В Win8 при подключении к удаленному рабочему столу к платформе WIN2008 server R2 (или по просту к терминалу) восьмерка не понимает маршрута , если в строке подключения вводится IP адрес а не имя домена.ru

Прошу пояснить.

С уважением

Сергей

Скорее всего проблема с записями dns. Проверьте, что указанное домена имя машины соответствует набираемому IP адресу.

Проще всего это сделать, набрав в командной строке:

nslookup imya_servera.domain.ru

Можно и с помощью сторонних программ подключаться. Типа ammyy

А возможно одновременная работа пользователей (разные учетки) или для этого Win8Prof не годится, нужен WindowsServer20xx ?

Вообще одновременная работа нескольких пользователей в клиентских системах Windows невозможна, для этого нужно использовать северную платформу Windows Server, Но если покопаться в интернете, можно найти интересный патчик, который позволяет запускать на компьютере несколько терминальных сессии. Естественно это скорее всего будет нарушением лицензионного соглашения, так что все это на ваш страх и риск.

Скажите какое максимальное количество одновременно подключенных через удаленный рабочий стол в windows 8.0 Pro

Только одно

Хорошая статья, но если нужен будет терминальный сервер, то есть несколько подключений одновременно, то такой способ не прокатит. Вообще терминальный сервер штука очень даже удобная и выгодная. Экономия на оборудовании и ПО. Мы используем программу Thinstuff XP/VS Terminal Server+мощный сервер+терминалы из бездисковых станций (их цена начинается от 2 тыс примерно). Всё хорошо работает. Вот сайт, если будет кому нуженthinstu f.ru . Если будет возможность, сделайте статью о этой программе. Заранее спасибо.

>>> REG ADD «\\Win8_RDP_PC\HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server» /v fDenyTSConnections /t REG_DWORD /d 1 /f

Ошибка. Для включения надо передавать значение 0, а не 1, как в статье.

Я давно нашел более простое решение такого вопроса. Подключаясь через программы, это все можно сделать в 2 клика. А Ammyy Admin еще и не требует установки. Загрузил с сайта, узнал ID и можно подключаться. Ни утомительных настроек, ни прочего. Еще и есть голосовой чат и передача файлов, что тоже преимущество.

И печатаете на принтер без проблем, и не мешаете пользователю, работающему в системе?

Да, Ammy и его аналоги неплохие продукты, вот только цель у них немножко иная все таки! Удаленная техподдержка, а не удаленная работа…

Неплохо, спасибо) Если я не ошибаюсь, то таким образом может подключиться только один пользователь, 2 и более будет нарушением. Если вам понадобится больше подключений, могу порекомендовать Thinstuff или MS Server. Программы аналогичны, разница в цене.

Все верно, есть ограничение на подключение по rdp 1 пользователя. Убрать это ограничение можно с помощью rdpwrap или так: https://winitpro.ru/index.php/2015/01/26/ubiraem-ogranichenie-na-kolichestvo-rdp-sessij-v-windows-8/

Добрый день! Столкнулся с такой проблемой. Может кто подскажет. Как разрешить пользователю зайти на удаленную машину с помощью удаленного рабочего стола, если на удаленный машине еще не был осуществлен вход в систему. Фаервол для тестирования отключен. Доступ с удаленной машины по 3389 порту есть, телнет проходит нормально. В локальных политиках «Разрешить вход в систему с помощью служб терминалов» и «Локальный вход в систему» добавил нужного пользователя и группу пользователей удаленного рабочего стола. Но пока я не зайду на удаленной машине любым пользователем локально, подключиться с помощью удаленного рабочего стола не получается. Например — включаю машину, к которой нужно подключиться, далее с удаленной машины пытаюсь подключиться к ней, вываливается ошибка, что «удаленный рабочий стол недоступен», логинюсь локально на той машине, опять подключаюсь — все нормально, делаю рестарт системы — опять тоже самое…Может есть еще какая-то политика, запрещающая выполнение этого действия?

Решил проблему, запустил и указал автоматический запуск службы локатора удаленного вызова процедур.

Ошибка в статье.

На скриншоте параметр реестра имеет имя — fDenyTSConnections

В статье он у вас имеет имя — fDenyTSConnection

Кто будет делать скрипт использя копипаст получит нерабочий вариант. Поправьте пожалуйста.

У Test-NetConnection есть короткий алиас: tnc

Если нужно дать пользователю из Azure AD доступ к RDP, используйте такую команду:

Add-LocalGroupMember -Group "Remote Desktop Users" -Member "AzureAD\username@domain.onmicrosoft.com"Windows 7 (windows 10) как настроить блокировку rdp после подключения пользователя

Несколько пользователей работает удаленно на одном компьютере по очереди под одной учетной записью (пользователем). Одновременно работает только одно подключение. Необходимо, чтобы после подключения первого пользователя по rdp, блокировалась возможность следующего подключения по rdp под тем же пользователем, до тех пор пока первый пользователь не завершил сеанс. В случае непредвиденного разрыва связи повторное подключение невозможно. Вопрос решается удаленной перезагрузкой компьютера админом. Знаю, что так настроить можно, но не помню как. Помогите пожалуйста

Следующий параметр GPO ограничивает подключение под одним пользователем одной сессией:

Computer Configuration > Administrative Templates > Windows Components > Remote Desktop Services > Remote Desktop Session Host > Connections.

Restrict Remote Desktop Services user to a single Remote Desktop Services session =

Enabled.Подскажите, если я удалил стандартное приложение «Подключение к удаленному рабочему столу», — mstsc.exe, есть ли способ вернуть его без переустановки системы? Среди дополнительных компонентов mstsc не нашел, установочный файл также к сожалению нигде не могу найти…

Скопировать с другого компьютера или:

sfc /scannow

DISM /Online /Cleanup-Image /RestoreHealth

https://winitpro.ru/index.php/2019/07/08/dism-cleanup-image-restorehealth/

1. скопировал mstsc.exe с двух разных компов в директорию

C:\Windows\system32, результат, в 1-м случае .exe не запускается — ошибка, во 2-м случае открывается приложение, даже отображается список последних подключений, имя комьютера можно ввести, а имя пользователя поменять нельзя, вообщем приложение не полноценное, удалил.2.

sfc /scannow— «Программа обнаружила поврежденные файлы и успешно их восстановила», но mstsc не появилось3.

Dism /Online /Cleanup-Image /RestoreHealth— аналогично, что то там восстановила, но «Подключение к удаленному рабочему столу (mstsc)» так и не появилосьНеужели придется из-за такой мелочи переустанавливать систему 🙁

P.S. Про сторонние клиенты знаю, сам пользуюсь MobaXterm, но к одному из рабочих компов могу подключаться только через стандартный клиент Microsoft, все остальные клиенты MobaXterm, mRemoteNG, Remote Desktop (из Microsoft Store) — не работают, черный экран при подключении и disconnect через 10 сек.

Я бы первый вариант добил — не понятно откуда он имя пользователя для подключения берет. Попробуйте почистить пароли в Credential Manager и откройте ваш *.rdp файл блокнотом, возможно имя жестко задано там.

какой чудак из корпорации виндоус придумал

что если нужно рдп и комп в домене

то сразу должен копаться в реестр

нельзя же по дефолту сделать галочку гдегнибудь!

Скрипт включения RDP для русской винды. Запускать под админом.

Set-ItemProperty «HKLM:\SYSTEM\CurrentControlSet\Control\Terminal Server» fDenyTSConnections 0; netsh advfirewall firewall set rule group=»Дистанционное управление рабочим столом» new enable=yes; Restart-Service TermService -Force

Рестарт можно не делать.