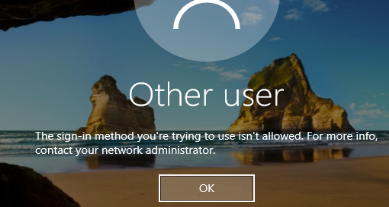

Если при входе в Windows пользователь видит ошибку “Этот метод входа запрещено использовать”, это означает что настройки политики безопасности на компьютере запрещают локальный вход для этого пользователя или группы, в которой он состоит. Чаще всего такая ошибка появляется, если вы пытаетесь войти под гостевой учетной записью на обычный компьютер, или под пользователем без прав администратора домена на контроллер домена. Но бывают и другие нюансы.

The sign-in method you're trying to use isn't allowed. For more info, contact your network administrator.

Этот метод входа запрещено использовать. Для получения дополнительных сведений обратитесь к администратору своей сети.

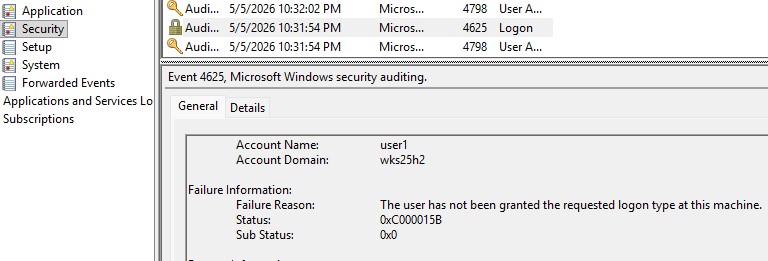

Отслеживать такие попытки входа можно, мониторя появление в Event Viewer события с Event ID 4625 в журнале Security.

An account failed to log on Failure Reason: The user has not been granted the requested logon type at this machine. Status: 0xC000015B

Из описания события видно, что у пользователя отсутствуют права на локальных вход на компьютер.

Для диагностики и решения проблемы понадобится локально войти на компьютер с помощью другого аккаунта

- Это может быть любой другой доменный или локальный пользователь с правами локального администратора

- Если на компьютере отсутствуют другие учетные записи с правами администратора, сначала вам придется использовать встроенную локальную учетную запись администратора (это учетная запись по умолчанию отключена). В статье по ссылке описано как с помощью установочного диска (или Live CD) включить встроенную локальную учетную запись администратора и сбросить ее пароль

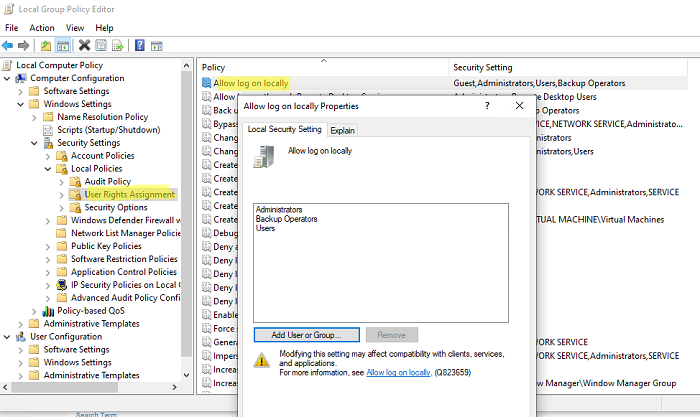

Права локального входа в политике безопасности Windows

Список пользователей и групп, которым разрешен интерактивный локальный вход на компьютер задается через параметры безопасности в групповой политике.

- Откройте редактор локальной групповой политики (

gpedit.msc). - Перейдите в раздел Computer Configuration -> Windows Settings -> Security Settings -> Local Policies -> User Rights Assignment;

- Найдите в списке политику Allow log on locally (Локальный вход в систему).

- В этой политике содержится список групп, которым разрешен локальный вход на этот компьютер.

В зависимости от операционной системы и роли компьютера список групп, которым разрешен локальный вход может отличаться. Например, на рабочих станциях с Windows 11/10 и рядовых серверах на Windows Server локальный вход разрешен для следующих групп:- Administrators

- Backup Operators

- Users

На серверах Windows Server с ролью контроллера домена Active Directory интерактивный вход разрешен для таких локальных и доменных групп:

- Account Operators

- Administrators

- Backup Operators

- Print Operators

- Server Operators

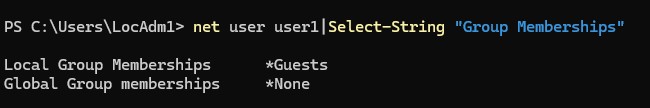

- Если пользователь состоит в одной из этой групп, ему разрешено локально входить на этот компьютер. Проверьте, список локальных групп в которых состоит пользователь:

net user username|Select-String "Group Memberships"

Чтобы добавить пользователя в локальную группу Users, выполните команду:net localgroup users username /addОбычно этого достаточно, чтобы разрешить локальный вход

- Также вы можете разрешить другим пользователям или группам локальный вход в систему, изменив настройки локальной политики безопасности. Для этого нажмите кнопку Add User or Group, и найдите нужных пользователей. Также вы можете, например, запретить пользователям без прав администратора вход на это устройство. Для этого просто удалите группу Users из настроек данной политики.

- После внесения изменения изменений нужно обновить настройки локальных политик командой

gpupdate /force(перезагрузка не понадобится).

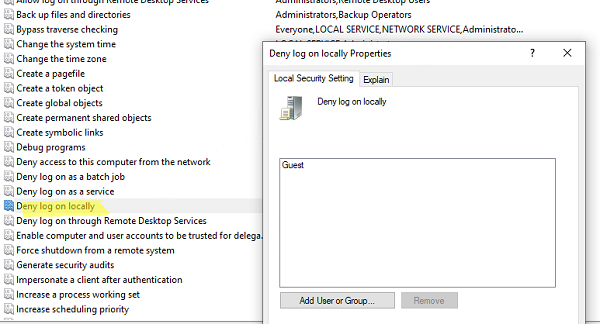

Также обратите внимание, что в этой же секции GPO есть еще одна политика, позволяющая принудительно запретить локальный интерактивной вход на консоль Windows. Политика называется Deny log on locally (Запретить локальных вход). В моем случае на компьютер запрещен анонимный локальный вход под учетной записью Гостя.

Вы можете запретить определенной группе (или пользователю) локальный вход на компьютер, добавив группу в эту политику. Т.к. запрещающая политика Deny log on locally имеет более высокий приоритет, чем разрешающая (Allow log on locally), пользователи не смогут зайти на этот компьютер с ошибкой:

Этот метод входа запрещено использовать

В доменной среде на компьютер может действовать несколько GPO. Поэтому, чтобы узнать фактически действующие настройки политик, назначающих права на локальный вход, нужно проверить результирующие настройки политик. Для получения результирующих настроек GPO на компьютере можно использовать консоль rsop.msc или утилиту gpresult.

Также вы можете предоставить права на локальный вход с помощью утилиты ntrights (утилита входила в какую-то древнюю версию Admin Pack). Например, чтобы разрешить локальный вход, выполните команду:

ntrights +r SeInteractiveLogonRight -u "GroupName"

Чтобы запретить вход:

ntrights -r SeInteractiveLogonRight -u "UserName"

Еще одной из причин, из-за которой вы можете встретить ошибку “

The sign-in method you are trying to use isn’t allowed

”, если в атрибуте LogonWorkstations у пользователя в AD ограничен список компьютеров, на которые пользователю разрешено входить (подробно описано в статье по ссылке). С помощью PowerShell командлета Get-ADUser вы можете вывести список компьютеров, на которых разрешено логиниться пользователю (по умолчанию список должен быть пустым):

(Get-ADUser kbuldogov -Properties LogonWorkstations).LogonWorkstations

В некоторых случаях (как правило в филиалах) вы можете разрешить определенному пользователю локальный и/или RDP вход на контроллер домена/локальный сервер. Вам достаточно добавить учетную запись пользователя в локальную политику Allow log on locally на сервере. В любом случае это будет лучше, чем добавлять пользователя в группу локальных администраторов. Хотя в целях безопасности еще лучше использовать RODC контроллер домена.

Права входа на виртуальные машины Azure Virtual Desktop

Если вы столкнулись с невозможностью войти на виртуальный рабочий стол Windows 11 машины в Azure с ошибкой: This sign in method is not allowed

- Проверьте, что ваш аккаунт добавлен в локальную группу Remote Desktop Users:

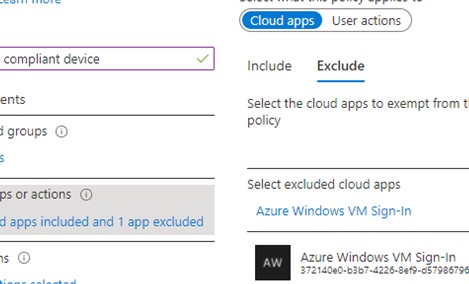

net local group "remote desktop users" /add "AzureAD\email" - С настройками по умолчанию, политики Conditional Access в тенанте требуют обязательного использования MFA для аутентификации. Аутентификация на виртуальных рабочих столах Azure выполняется через приложение Azure Windows VM Sign-in. Настройки MFA для данного приложения требуют использования аутентификацию по смарт карте или Windows Hello for Business для входа. В качестве обходного решения можно добавить приложение “Azure Windows VM Sign-in” в исключения политики MFA в Conditional Access Policy.